Разработка частной политики управления доступом к корпоративной информационной системе центрального офиса компании

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Применение DLP-систем как инструмента обеспечения информационной безопасности компании, диплом по защите информации8 900 ₽9 900 ₽

Применение DLP-систем как инструмента обеспечения информационной безопасности компании, диплом по защите информации8 900 ₽9 900 ₽ Безопасность беспроводной сети стандарта wi-fi с открытым и закрытым сегментом, ВКР защита информации9 000 ₽

Безопасность беспроводной сети стандарта wi-fi с открытым и закрытым сегментом, ВКР защита информации9 000 ₽ Защита персональных данных в медицинском учреждении, диплом по защите информации7 700 ₽

Защита персональных данных в медицинском учреждении, диплом по защите информации7 700 ₽ Разработка ИС учета и обработки заявок пользователей на ТО и ремонт оргтехники (Help Desk), диплом по информатике8 900 ₽

Разработка ИС учета и обработки заявок пользователей на ТО и ремонт оргтехники (Help Desk), диплом по информатике8 900 ₽Описание

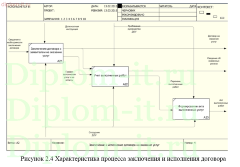

Работа подготовлена и защищена в 2015 году в Институт информационной и экономической безопасности МЭИ.В данной работе будут рассмотрены угрозы нарушения конфиденциальности – это угрозы, связанные с доступом к информации вне привилегий доступа, имеющегося для данного конкретного субъекта. Подобные угрозы могут возникать вследствие «человеческого фактора» (например, случайное делегировании тому или иному пользователю привилегий другого пользователя, или некорректной организации управления информацией), сбоев в работе программных и аппаратных средств, неправильной организации политики конфиденциальности, некорректного применения технологий, несвоевременного обнаружения и анализа угроз. Это и определяет актуальность темы выпускной квалификационной работы. В качестве предмета исследования выбрана организация ГК «XXX». В настоящее время в данной компании требуется глубокое понимание механизмов конфиденциальности. Для этого необходимо создать хорошо продуманную систему и составить частную политику управления доступом к информации.

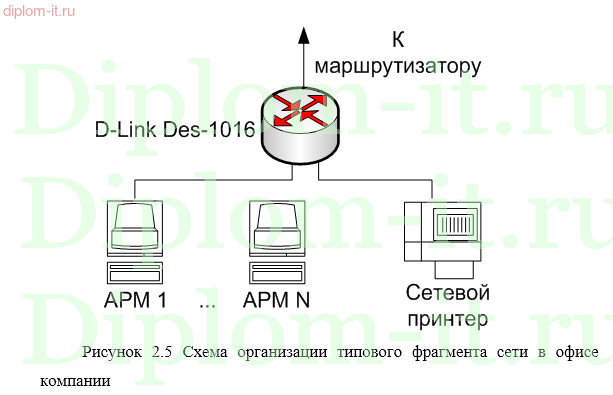

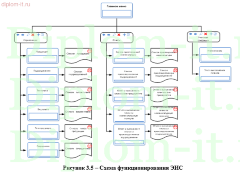

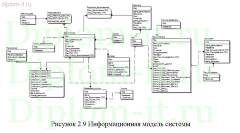

Целью работы является разработка частной политики управления доступом к корпоративной сети организации, позволяющей учесть технологии ввода информации как внутри, так и снаружи корпоративной сети, способы работы с информацией, уровень ее конфиденциальности в существующей системе защиты информации с учетом стратегии развития бизнеса.В первой главе работы рассмотрены типы конфиденциальной информации, которая должна быть защищена в соответствии с требованиями нормативно-правовых актов, определен конкретный перечень конфиденциальной информации для ГК «XXX», рассмотрены угрозы для каждого вида информационных активов. В этой же главе дано определение частной политики безопасности и порядка ее использования.

Описаны существующие методы и способы защиты информации, применяемые в компании.Во второй главе работы дана краткая характеристика ГК «XXX», обоснована необходимость разработки частной политики информационной безопасности, определены цели ее разработки.

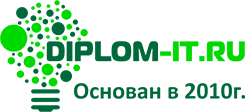

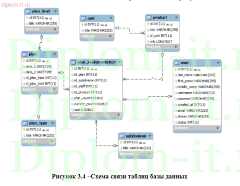

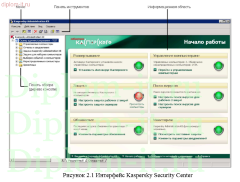

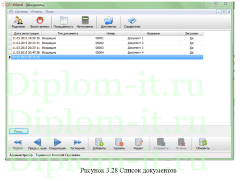

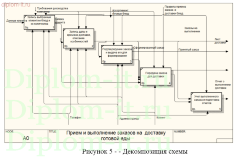

В этой же главе рассмотрена структура корпоративной информационной системы компании, приведена схема расположения рабочих станций и серверного оборудования на плане помещений, описано используемое программное обеспечение. Определено, что конфиденциальная информация из-за отсутствия частной политики управления доступа подвергается угрозам, что требует создания частной политики управления доступом к информационным ресурсам компании.В третьей главе работы определен перечень и состав документов по формированию частной политики доступа к информационным ресурсам ГК «XXX», определены права доступа для каждой из групп пользователей к внутренним ресурсам, внешним сегментам сети.

Характеристики

Год | 2015 |

Область | Политика ИБ |

Предварительно переговорил с исполнителем, рад что администрация сайта пошла на встречу, но очень уж дипломная была важна. Все замечания преподавателя прорабатывали моментально, поэтому дипломную удалось даже раньше написать. Антиплагиат прошел так же с высоким процентом, качество работы отметили на защите. Презентацию мне кстати сделали как бонус, думаю именно благодаря ей защита прошла легче чем думал.

Благодарю персонал diplom-it за написание дипломной работы по защите информации. Их грамотная поддержка на протяжении всего времени оказались неоценимыми. Благодаря их консультациям я смог выполнить задание оперативно и качественно. Они детально объяснили материал, разъяснили все нюансы и помогли мне освоить тему. Защита прошла успешно, и мой преподаватель выразил свою похвалу.

Второй раз уже заказывают у них помощь с работой, остаюсь доволен. Очень радует что бесплатно рецензию пишут. Во второй раз были некоторые замечания по работе от руководителя, все устранили без проблем, быстро. Качество написания работы отличное, уровень антиплагиата очень высокий. Также нравится, что есть разные способы оплаты написанной работы.

Я по совету обратилась, когда искала кто мне сможет помочь с написанием дипломной работы. Меня условия тут привлекли, есть разные способы оплаты, также без проблем вносят корректировки, если потребуется. Я очень довольна, что именно сюда обратилась - осталась полностью довольна результатом! Тут реально идут на встречу клиенту, администрация очень хорошая!

Обратился сюда по рекомендации знакомых, тема диплома была не простая, связанная с проектированием ЛВС, но тут взялись. Работа кстати получилась отличная, хоть преподаватель и сделал пару замечаний, но ничего критичного там не было. Ответ в чате был быстрым, пообщался заодно с исполнителем и только убедился что человек в теме. Сотрудничеством доволен, поддерживали на всех этапах, качество работы хорошее, ну и по срокам даже раньше справились.