Внедрение центра управления безопасностью (SOC) в коммерческом банке, диплом по информационной безопасности

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Разработка корпоративного мессенджера, дипломная работа по прикладной информатике в экономике8 900 ₽

Разработка корпоративного мессенджера, дипломная работа по прикладной информатике в экономике8 900 ₽ Разработка интернет-магазина строительных материалов, диплом разработка интернет-магазина5 760 ₽

Разработка интернет-магазина строительных материалов, диплом разработка интернет-магазина5 760 ₽ Программные комплексы поддержки принятия управленческих решений (учет рабочего времени сотрудников)8 900 ₽

Программные комплексы поддержки принятия управленческих решений (учет рабочего времени сотрудников)8 900 ₽ Разработка информационной системы учета трафика в ЛВС компании, Диплом по информатике7 290 ₽

Разработка информационной системы учета трафика в ЛВС компании, Диплом по информатике7 290 ₽Описание

Работа подготовлена и защищена в 2015 году.угрозы информационной безопасности и атаки на информационные активы с каждым годом становятся все более сложными и зачастую направленными против определенной группы организаций (например, СМИ) или же конкретной компании. Очевидно, что подобные целенаправленные противоправные действия совершаются подготовленными людьми, имеющими определенную квалификацию, и поэтому их чрезвычайно сложно обнаружить стандартными средствами защиты (антивирус, IPS). Для выявления подобных действий нужен максимально возможный объем данных для анализа и в идеальном варианте необходимо анализировать не только логи, но и весь трафик с целью выявления аномальной активности и определения степени ущерба. То есть для получения достоверной картины происходящего в Сети в настоящее время уже недостаточно одних только лог-файлов с устройств и приложений.Именно подобную систему безопасности возможно реализовать в рамках SOC.

Это обусловлено следующими факторами:

- — сегодня как никогда много параметров, на основании которых можно принимать управляющие воздействия (сообщения ИБ, результаты корреляционного анализа, требования политики безопасности, нормативных документов, соглашений о предоставлении услуг и т. п.);

- — средства защиты информации (СЗИ) на сегодняшний день обладают развитым функционалом и гибкими настройками.

Возможность динамического выбора необходимых настроек безопасности создает основу для адаптивной защиты;— SOC концентрирует в себе огромное количество знаний по безопасности банковской организации, а также является центральной точкой управления СЗИ и развертывания политик ИБ, поэтому идеален для реализации адаптивной безопасности;-принятие закона о персональных данных и стандарта PCI DSS привело к ужесточению требований по обеспечению защищенности АБС.

Целью настоящей работы является разработка проекта внедрения центра мониторинга и управления информационной безопасностью — Security Operation Center (SOC).

В соответствии с целью, в работе сформулированы следующие задачи:

- • Анализ банка как объекта исследования, инцидентов информационной безопасности;

- • Анализ существующих методов и средств информационной безопасности;

- • Обзор принципов построения SOC и существующих решений;

- • Выбор SOC и формирование технического задания на его внедрение;

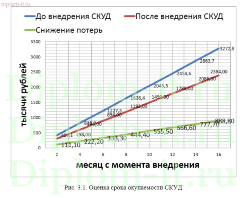

- • Разработка проекта внедрения SOC и расчет показателей экономической эффективности.

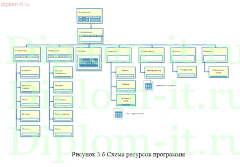

Работа состоит из трех частей.Теоретическая часть работы посвящена рассмотрению инцидентов информационной безопасности, их классификации. В первой же главе описана структура банка, его информационная система и применяемые средства защиты информации. Здесь же описаны основные угрозы информационной безопасности банка.Во второй главе рассмотрены такие вопросы, как основные принципы работы SOC и решаемые им задачи, проанализированы модели подобных систем, произведен краткий обзор существующих решений. В результате была выбрана SOC, наиболее функционально подходящая для внедрения в рассматриваемом банке.Для внедрения в банке была выбрана система Jet Security Operation Center. В третьей главе разработано техническое задание на внедрение SOC, описан порядок внедрения системы, а также произведена оценка возможного экономического эффекта от ее внедрения.

Характеристики

Год | 2015 |

Область | КСЗИ |

Предварительно переговорил с исполнителем, рад что администрация сайта пошла на встречу, но очень уж дипломная была важна. Все замечания преподавателя прорабатывали моментально, поэтому дипломную удалось даже раньше написать. Антиплагиат прошел так же с высоким процентом, качество работы отметили на защите. Презентацию мне кстати сделали как бонус, думаю именно благодаря ей защита прошла легче чем думал.

Благодарю персонал diplom-it за написание дипломной работы по защите информации. Их грамотная поддержка на протяжении всего времени оказались неоценимыми. Благодаря их консультациям я смог выполнить задание оперативно и качественно. Они детально объяснили материал, разъяснили все нюансы и помогли мне освоить тему. Защита прошла успешно, и мой преподаватель выразил свою похвалу.

Второй раз уже заказывают у них помощь с работой, остаюсь доволен. Очень радует что бесплатно рецензию пишут. Во второй раз были некоторые замечания по работе от руководителя, все устранили без проблем, быстро. Качество написания работы отличное, уровень антиплагиата очень высокий. Также нравится, что есть разные способы оплаты написанной работы.

Я по совету обратилась, когда искала кто мне сможет помочь с написанием дипломной работы. Меня условия тут привлекли, есть разные способы оплаты, также без проблем вносят корректировки, если потребуется. Я очень довольна, что именно сюда обратилась - осталась полностью довольна результатом! Тут реально идут на встречу клиенту, администрация очень хорошая!

Обратился сюда по рекомендации знакомых, тема диплома была не простая, связанная с проектированием ЛВС, но тут взялись. Работа кстати получилась отличная, хоть преподаватель и сделал пару замечаний, но ничего критичного там не было. Ответ в чате был быстрым, пообщался заодно с исполнителем и только убедился что человек в теме. Сотрудничеством доволен, поддерживали на всех этапах, качество работы хорошее, ну и по срокам даже раньше справились.