Программный компонент системы «Интернет вещей», ВКР по программированию

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Разработка сайта салона красоты с возможностью записи клиентов2 000 ₽

Разработка сайта салона красоты с возможностью записи клиентов2 000 ₽ Разработка интернет-магазина строительных материалов, диплом разработка интернет-магазина2 000 ₽

Разработка интернет-магазина строительных материалов, диплом разработка интернет-магазина2 000 ₽ Разработка корпоративной вычислительной сети с использованием технологии VPN, диплом по сетям2 000 ₽

Разработка корпоративной вычислительной сети с использованием технологии VPN, диплом по сетям2 000 ₽ Защита персональных данных в медицинском учреждении, диплом по защите информации2 000 ₽

Защита персональных данных в медицинском учреждении, диплом по защите информации2 000 ₽Описание

Подготовка работы: 2021 год; защита работы: 2021 год.

В работе рассматривается вопрос безопасности в системе Интернета вещей (IoT) и разработка программы, которая выполняет функцию защиты от вредоносных вмешательств.

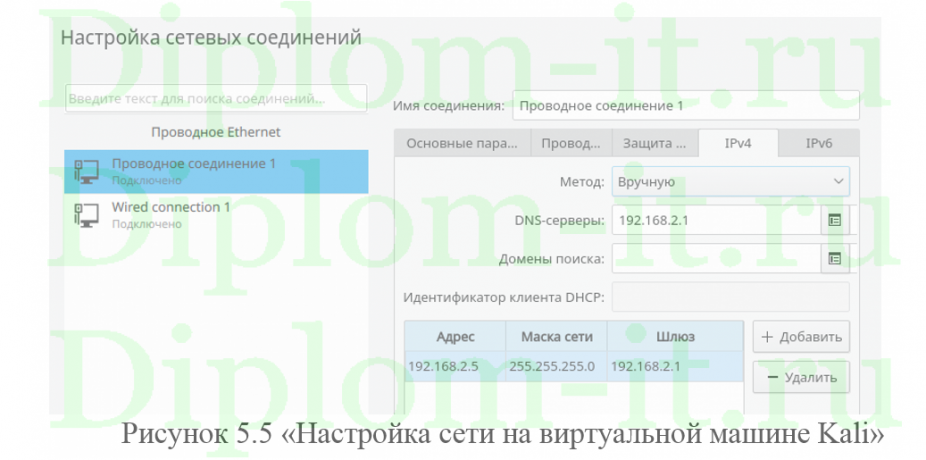

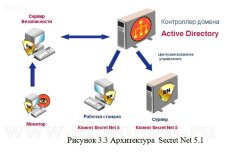

Разрабатываемый компонент должен стать надежной защитой IoT-системы от взлома, несанкционированного доступа и кражи любой внутренней информации. Основой программы является система обнаружения и предотвращения вторжений Snort, распространяющаяся по лицензии GNU GPL. С её помощью можно эффективно управлять и анализировать трафик внутри системы Интернета вещей.

Разработка актуальная для IoT-проектов любого масштаба. Кроме алгоритмов «умной» фильтрации трафика предлагается отдельная статистика приема/передачи по каждому входящему в систему компоненту.

Другими словами, решаются сразу 3 проблемы – управление трафиком, обнаружение небезопасных соединений и защита данных.

Вопрос информационной безопасности в современном мире стоит очень остро, потому реализация качественных мер по обеспечению безопасности закономерно считается очень важной задачей.

Концепция IoT (Internet of Things) включает в себя большое разнообразие технологических решений. Если описывать идею простыми словами, то это механика взаимодействия между различными «умными» устройствами, чаще всего выступающими частью привычных вещей – начиная с лампочек или одежды, заканчивая производственными цехами и сложным оборудованием. Применение Интернета вещей делает многие производственные процессы более эффективными, качественными и современными. Оказывается позитивное влияние и на обычную жизнь. Например, решается вопрос контроля за здоровьем.

В Интернете вещей одним из ключевых свойств считается качество связи, причем оценивать его можно как техническим, так и экономическим путем. Иногда возникают ситуации, когда для максимальной эффективности связи используются уникальные технологические решения. Требования в различных приложениях имеют кардинальные отличия.

Средства защиты сетей связи также серьезно отличаются – как по уровню эффективности защиты, так и по цене. Потому в процессе построения корпоративных локальных вычислительных сетей, объединяющих в себе автоматизированные рабочие места предприятий, необходимо тщательно проработать вопрос используемых методов защиты. Также важно учитывать тот факт, что большинство средств на рынке не имеет официальной сертификации в РФ, из-за чего могут возникнуть проблемы с нормативными документами.

Характеристики

Программа с исходниками | да |

Год | 2021 |

Файлы схем | да |

Заказывал диплом по специальности «цифровая экономика». Думал, что сделают кое-как, но нет: уникальность 87%, куча расчётов в Python. Менеджер ещё предложил дополнительный перечень вопросов с ответами для защиты — я купил, не пожалел. Комиссия спросила про экономическую эффективность, я уже был готов. Спасибо!

РАНХиГС, ГМУ. Заказал ВКР за месяц — сжато, но реально. Работу получил вовремя, антиплагиат 81%. Но в тексте нашёл пару устаревших ссылок (2018 год). Правки сделали, объяснили, что промахнулись. В целом сервис честный, если попросить доработку. На защите проблем не было.

Заказывала ВКР по психологии. Срок 2 месяца. Сделали чётко, уникальность 89%, SPSS, корреляции. Очень боялась защиты — взяла дополнительный пакет вопросов-ответов. И правильно: комиссия спросила про валидность методик, я ответила дословно. Ощущение, что кто-то держал меня за руку. Спасибо команде!

Очень боялась, что после перевода первой части суммы связь с исполнителями просто потеряется. На деле процесс оказался отлаженным: личный кабинет, статусы этапов, быстрый чат с куратором. Был небольшой косяк с первым автором, который не учёл свежие поправки в отраслевых стандартах, но заменили специалиста за сутки. Новая версия полностью соответствовала методичке. В целом надёжно.

Заказывала доработку бакалаврской работы перед самой защитой. Нужно было срочно добавить сравнительный анализ конкурентов. Сделали за два дня, нашли открытые данные, построили матрицу. Без этой главы меня бы просто не допустили. Спасибо за оперативность и понимание студенческих проблем. Буду рекомендовать одногруппникам.