Разработка системы безопасности интернет-магазина, диплом по защите информации

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽

Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽ Разработка информационной системы учета трафика в ЛВС компании, Диплом по информатике8 748 ₽

Разработка информационной системы учета трафика в ЛВС компании, Диплом по информатике8 748 ₽ Разработка автоматизированной информационной системы учета успеваемости студентов колледжа8 208 ₽

Разработка автоматизированной информационной системы учета успеваемости студентов колледжа8 208 ₽ Разработка методики выбора средств защиты платёжных карт, ВКР защита информации 11 400 ₽

Разработка методики выбора средств защиты платёжных карт, ВКР защита информации 11 400 ₽Описание

Работа подготовлена и защищена в 2017 году в Московском Финансово-промышленном университете Синергия, Факультет Информационных систем и технологий, для специальности «Информационные системы и технологии», специализация «Безопасность информационных систем».

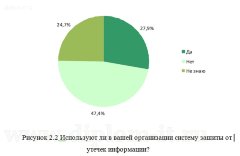

Целью дипломной работы является разработка системы безопасности в ООО «Спортмастер». Объектом исследования является текущее законодательство в области защиты информации и система их защиты в ООО «Спортмастер», а предметом – информационные системы обработки конфиденциальных данных и их соответствие требованиям текущего законодательства.

Для реализации указанной цели нужно выполнить ряд задач:

- Исследовать текущую систему ИБ;

- Подготовить злоумышленника, включая все возможные риски;

- Описать теоретические основы ЗИ;

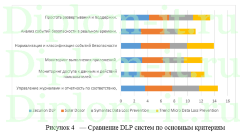

- Выбрать наилучшие защитные средства;

- Выполнить оценку экономической эффективности рассматриваемого объекта.

Практическая значимость работы состоит в том, что итоги проведенного исследования могут применяться руководителями остальных фирм, которые реализуют обработку ПДн для реализации требований законодательства.

В настоящей дипломной работе рассмотрены вопросы, касающиеся обеспечения информационной безопасности в компании ООО «Спортмастер».

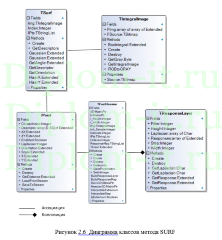

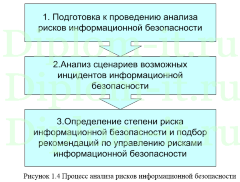

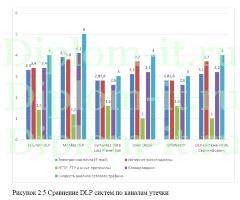

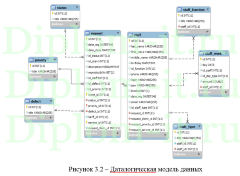

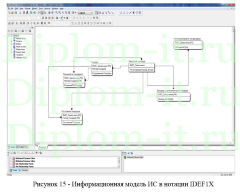

Работа включает три главы. В первой, аналитической главе, дана общая характеристика компании, оценена ее организационная структура, а также архитектура программной и технической архитектуры используемой информационной системы. Далее проведен анализ информационных активов, в результате чего выделены наиболее ценные из них, а также определены наиболее актуальные угрозы, риски и уязвимости данных информационных активов. В результате определен комплекс задач для решения в дипломном проекте, а также выбраны организационные и инженерно-технические меры по повышению уровня безопасности защищаемой информации.

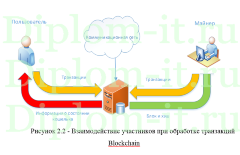

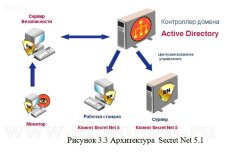

Во второй главе работы рассмотрены отечественная и зарубежная правовая аза обеспечения защиты информации, описана структура выбранного программного обеспечения для защиты информации и приведен контрольный пример использования данного программного обеспечения, в том числе административных мер. (политика безопасности) и программно-аппаратных мер (программно-аппаратный комплекс «Панцирь»).

К базовым задачам защиты, решаемым КСЗИ в процессе составления и внедрения политики безопасности в АС были отнесены:

- Борьба с внешними угрозами (атаками внешней сети, направленным на НСД (вплоть до удаления), либо хищение секретных данных);

- Борьба с внутренними угрозами - угрозам хищения доверенными пользователями секретных данных с применением внешних накопителей и ресурсов сети;

- Борьба с НСД от сторонних сотрудников компании (незаконных пользователей);

- Установка антивирусов для запрета запуска на защищаемых компьютерах опасного ПО.

Все описанные задачи решаются КСЗИ при реализации ее механизмами соответствующей политики разделения доступа к ресурсам (политики безопасности) в АС, что поддерживается решением следующего перечня задач по ЗИ:

- Ограничение функциональных возможностей рассматриваемого объекта относительно области использования;

- Ограничение среды исполнения на исходном объекте;

- Ограничение доступа к ПК и к ресурсам пользователей;

- Ограничение доступа в ЛВС;

- Ограничение доступа к ЛВС и приложениям в ней;

- Разделение прав доступа пользователей к локальным и сетевым ресурсам;

- Разделение прав доступа процессов к локальным и сетевым ресурсам;

- Полноценное удаление остаточных данных;

- Отслеживание целостности;

- Запись всех событий.

Формализованные (определенные в соответствующих нормативных документах) требования к уровню защиты, обеспечиваемому в АС КСЗИ, при формировании и реализации политики безопасности в АС, определяются требованиями к СВТ 5 класса защищенности и к АС класса защищенности 1Г. Несмотря на различное назначение данных требований (одни используются при сертификации средств защиты, другие при аттестации объектов информатизации), в АС должно обеспечиваться выполнения всей совокупности данных требований. Это обусловливается тем, что данные требования составлены таким образом, что по некоторым параметрам они дополняют друг друга, что требует рассмотрения их в совокупности. Данный подход обусловливается и тем, что основополагающим требованием к АС 1Г является применение СВТ не ниже 5 класса защищенности СВТ, следовательно, требования соответствующих нормативных документов должны выполняться в АС в совокупности.

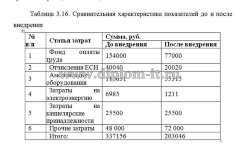

Расчет экономической эффективности показал, что применение данных мер оправдано и срок окупаемости СЗИ составляет около 9 месяцев.

Следовательно, задачи работы выполнены, а цель достигнута.

Характеристики

Год | 2017 |

Область | КСЗИ |

Заказывал диплом по специальности «цифровая экономика». Думал, что сделают кое-как, но нет: уникальность 87%, куча расчётов в Python. Менеджер ещё предложил дополнительный перечень вопросов с ответами для защиты — я купил, не пожалел. Комиссия спросила про экономическую эффективность, я уже был готов. Спасибо!

РАНХиГС, ГМУ. Заказал ВКР за месяц — сжато, но реально. Работу получил вовремя, антиплагиат 81%. Но в тексте нашёл пару устаревших ссылок (2018 год). Правки сделали, объяснили, что промахнулись. В целом сервис честный, если попросить доработку. На защите проблем не было.

Заказывала ВКР по психологии. Срок 2 месяца. Сделали чётко, уникальность 89%, SPSS, корреляции. Очень боялась защиты — взяла дополнительный пакет вопросов-ответов. И правильно: комиссия спросила про валидность методик, я ответила дословно. Ощущение, что кто-то держал меня за руку. Спасибо команде!

Очень боялась, что после перевода первой части суммы связь с исполнителями просто потеряется. На деле процесс оказался отлаженным: личный кабинет, статусы этапов, быстрый чат с куратором. Был небольшой косяк с первым автором, который не учёл свежие поправки в отраслевых стандартах, но заменили специалиста за сутки. Новая версия полностью соответствовала методичке. В целом надёжно.

Заказывала доработку бакалаврской работы перед самой защитой. Нужно было срочно добавить сравнительный анализ конкурентов. Сделали за два дня, нашли открытые данные, построили матрицу. Без этой главы меня бы просто не допустили. Спасибо за оперативность и понимание студенческих проблем. Буду рекомендовать одногруппникам.