Защита информации в локальных вычислительных сетях на предприятии

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Информационная система обслуживания заявок сотрудников строительной компании, диплом по информатике в экономике8 900 ₽

Информационная система обслуживания заявок сотрудников строительной компании, диплом по информатике в экономике8 900 ₽ Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽

Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽ Разработка информационной системы инвентаризации оборудования4 800 ₽7 599 ₽

Разработка информационной системы инвентаризации оборудования4 800 ₽7 599 ₽ Разработка интернет-магазина строительных материалов, диплом разработка интернет-магазина5 760 ₽

Разработка интернет-магазина строительных материалов, диплом разработка интернет-магазина5 760 ₽Описание

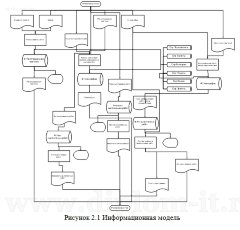

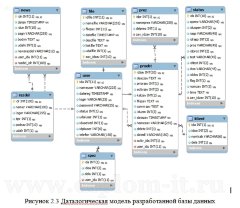

В данной дипломной работе по информационной безопасности (защите информационных систем)спроектирована система защиты информации локальной вычислительной сети, особенностью которой является необходимость акцентирование внимания на исключении возможности несанкционированного доступа к обрабатываемой информации.

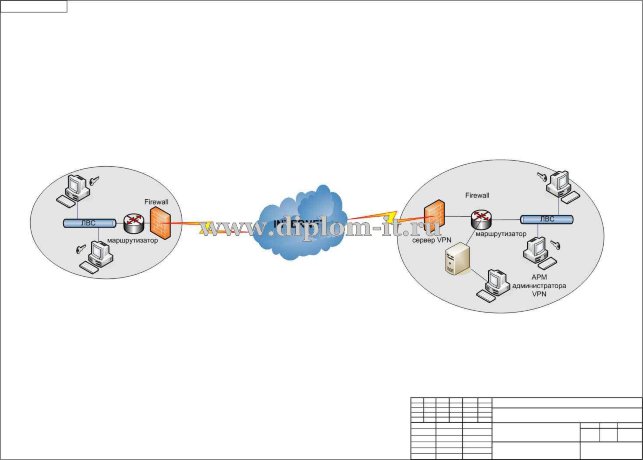

Для обеспечения защиты информации, передаваемой между сегментами сети, используется технология виртуальных частных сетей, а обрабатываемой внутри сегментов – шифрование, ограничение доступа и аутентификация пользователей. Весь комплекс мер осуществляется при помощи программного комплекса «Панцирь».

Пояснительная записка изложена на 138 страницах, включая приложения.

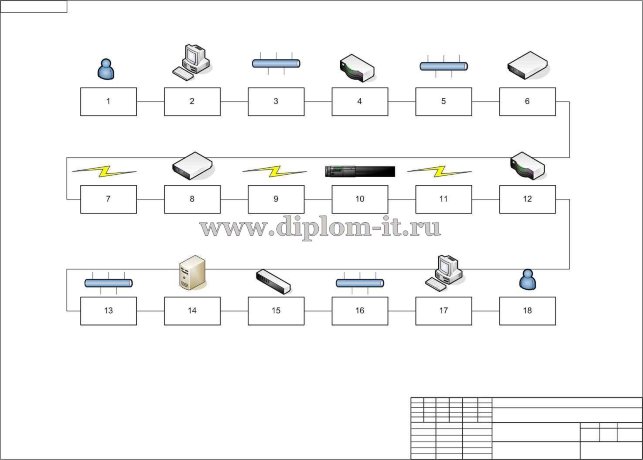

В комплект также входят 11 плакатов:

1. Обзор потенциальных угроз

2. Интерфейс системы защиты

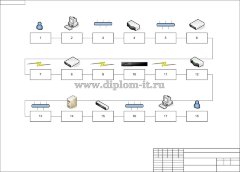

3. топология сети

4. диаграммы нагрузки сети

5. модель OSI

6. Расчет стоимости проекта

7. Расчет пропускной способности

8. Расчет надежности сети

9. Структура ЛВС

10. Анализ сетевого ПО

11. Классификация сетей

Все источники угроз информационной безопасности для любой информационной системы можно разделить на две основные группы

Характеристики

Файлы схем | да |

Год | 2012 и ранее |

Область | КСЗИ |

Огромное спасибо команде за спасение! Честно говоря, у меня уже опускались руки: тема была очень сложной, и я просто не справлялась сама. Веб-дизайн, нейросети. Ребята взялись за работу и сделали всё в супер-сжатые сроки — чуть больше недели! Правки вносили моментально, всё подготовили в лучшем виде. Итог — защита на "отлично"! Безумно благодарна за помощь, вы лучшие!

Хочу выразить огромную благодарность команде diplom-it.ru! Заказывал диплом по направлению «Цифровая экономика» в Университете Синергия. Тема была жутко сложная, связанная с Big Data и прогнозированием, сам бы я точно не справился. Ребята не просто скинули «сырой» текст, а сделали полноценное исследование с актуальными расчетами. Антиплагиат прошел на ура (82% по версии вуза), уникальность текста отличная. Менеджеры на связи 24/7, отвечали даже на глупые вопросы ночью. Защитился на пятерку, комиссия похвалила за практическую часть. Рекомендую! ВУЗ: Синергия, специальность: Цифровая экономика.

Огромный респект команде diplom-it.ru! Ситуация была критическая: до сдачи диплома в МТИ (специальность «Менеджмент в игровой индустрии») оставалось 2 недели, а у меня была только введению и половина первой главы. Думал, все, вылетаю. Ребята взялись за работу моментально. Написали не просто текст, а крутой проект с анализом рынка и финансовой моделью. На защите препод даже удивился, откуда у меня такие свежие данные. Защитился на 5! Очень выручили.

Обращался на diplom-it.ru за помощью с дипломом в МТИ (специальность — прикладная информатика, если это важно). Остался доволен сервисом. Работа была готова раньше срока, что дало время спокойно подготовить речь и раздаточный материал. Оформление полностью по ГОСТу, список литературы свежий. Цена, кстати, оказалась чуть ниже, чем в среднем по рынку, хотя я переживал, что низкая цена = плохое качество. Но нет, тут соотношение цены и качества хорошее. Советую.

Хочу поделиться своей историей успеха с сайтом diplom-it.ru. Учусь в Синергии на факультете психологии. Тема диплома: «Влияние эмоционального интеллекта на успешность в карьере у студентов выпускных курсов». Тема модная, но сырая, литературы много, но нужно было грамотно провести исследование. Я переживала, что автор не сможет правильно составить опросники и обработать данные в SPSS. Каково же было мое удивление, когда в готовой работе я увидела не только качественную теорию, но и шикарную практическую часть с таблицами, корреляционным анализом и понятными выводами! Научный руководитель (довольно строгая женщина) сказала, что это одна из лучших работ за последние годы. Защита на отлично. Спасибо большое автору и персональному менеджеру за поддержку!