Развертывание стенда «Исследование уязвимостей сетевых протоколов»

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Разработка сайта для онлайн заказа и доставки еды6 480 ₽

Разработка сайта для онлайн заказа и доставки еды6 480 ₽ Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽

Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽ Информационная система обслуживания заявок сотрудников строительной компании, диплом по информатике в экономике8 900 ₽

Информационная система обслуживания заявок сотрудников строительной компании, диплом по информатике в экономике8 900 ₽ Автоматизация приема заявок на ремонт и модернизацию персональных компьютеров8 748 ₽

Автоматизация приема заявок на ремонт и модернизацию персональных компьютеров8 748 ₽Описание

Работа подготовлена и защищена в 2020 году.

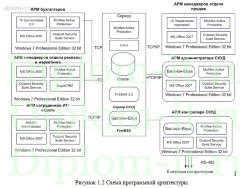

На сегодняшний день информационная безопасность является одним из популярнейших понятий. Современная жизнь уже прочно связана с информационными технологиями в их настоящем понимании, и каждому из нас приходится защищать свои данные. Одним из основных направлений в реализации информационной безопасности является защищенность при использовании удаленных сервисов, что очень актуально при использовании информационных систем.

Безопасность в ИТ понимается как комплекс мер и воспринимается как единая система. Компьютерная безопасность может иметь разные аспекты, среди которых нет более или менее значимых, здесь важно все. Не получиться вот так взять и убрать часть каких-то мер, иначе система просто не заработает.

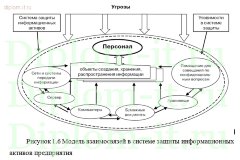

Компьютерная безопасность не так сильно отличается от безопасности в начальном значении. В реальных условиях вы никогда не увидите хорошую дверь с хорошим замком на деревянном полуразвалившемся сарае. Аналогично, как и автомобиль с дорогой качественной резиной, но нерабочими тормозами будет очень даже небезопасен. Примерная ситуация складывается и в компьютерной безопасности, где всегда нужно организовывать меры защиты в каждой точке соприкосновения с неспокойной средой. И любой ресурс в такой системе, ПК или сервер, должен быть защищён надлежащим образом. В безопасности должны находится и сами файлы, и вся сеть. Доступ к любым данным лучше всего организовать безопасный, и все сотрудники, которые имеют доступ к информации, становятся звеном в цепочке механизма, отвечающего за работу совокупной СБ.

Система безопасного хранения и перемещения конфиденциальных данных включает в себя следующие функции:

• Нахождение – Поиск конфиденциальных и персональных данных в любых местах, учет конфиденциальной информации и автоматизированное управление переносом или удалением данных;

• Отслеживание – Изучение характера применяемости конфиденциальных данных независимо от того, находится ли пользователь в едином информационном пространстве или нет;

• Безопасность – Автоматическое принудительное выполнение правил безопасности для постоянной защиты конфиденциальных данных и недопущения их исчезновения из войсковой части;

• Координация – Введение единой политики по всей войсковой части, уведомление об инцидентах и минимизация последствий, подробный анализ контента — и все это выполняется на основе одной платформы.

Такая система поддерживает решение следующих задач:

• Контроль и мониторинг переноса секретных и персональных данных по сетевым каналам связи (ftp, веб, чат, почта);

• Запись действий пользователей на каждой рабочей станции (используется только в операциях, которые связаны с передачей конфиденциального содержимого на переносные накопители, на диски, на принтеры);

• Сканирование единого информационного пространства войсковой части (в том числе файловых серверов, порталов, СДО и рабочих станций) для нахождения неупорядоченного хранения сведений секретного характера и ПДН.

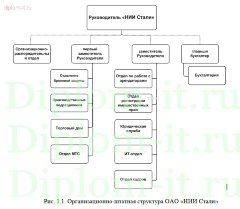

В процессе написания работы рассматривается объект, применяющий в процессе документооборота данные, относящиеся к тайне. Исходя из всего этого можно сделать вывод, что данный объект необходимо проверить на соответствие требований, выставленных ГТК, и если будет обнаружено несоответствие – будет проведена модернизация. Предметом исследования в работе выступает защита от утечки секретной информации.

Актуальность выбранной тематики связана с растущим числом утечек данных в компаниях и важностью защиты от таких утечек.

В работе предполагается решить следующие задачи:

• Исследовать теоретические положения защиты информации:

• Исследовать текущий трафик по протоколам FTP, P2P, HTTP на возможность утечки данных;

• Разработать требования к стенду по исследованию сетевых протоколов на предмет их уязвимости.

Тема достаточно изучена в работах специалистов по информационной безопасности, существует большое количество программных комплексов, предназначенных для исследования уязвимостей.

Цель работы Разработка программного обеспечения (стенда) для исследования уязвимостей сетевых протоколов.

При подготовке ВКР использовались такие методы научной работы, как исследование, синтез и анализ.

При написании выпускной квалификационной работы использовались научные труды следующих авторов: Бузов Г.Г.[10], Воронцова С.В [11], Гашков С. Б., Применко Э. А., Черепнев М. А. [13], Емельянова Н.А. [16], Ишейнов В.А.[19], Осмоловский С.В.[26].

Характеристики

Год | 2020 |

Огромное спасибо команде за спасение! Честно говоря, у меня уже опускались руки: тема была очень сложной, и я просто не справлялась сама. Веб-дизайн, нейросети. Ребята взялись за работу и сделали всё в супер-сжатые сроки — чуть больше недели! Правки вносили моментально, всё подготовили в лучшем виде. Итог — защита на "отлично"! Безумно благодарна за помощь, вы лучшие!

Хочу выразить огромную благодарность команде diplom-it.ru! Заказывал диплом по направлению «Цифровая экономика» в Университете Синергия. Тема была жутко сложная, связанная с Big Data и прогнозированием, сам бы я точно не справился. Ребята не просто скинули «сырой» текст, а сделали полноценное исследование с актуальными расчетами. Антиплагиат прошел на ура (82% по версии вуза), уникальность текста отличная. Менеджеры на связи 24/7, отвечали даже на глупые вопросы ночью. Защитился на пятерку, комиссия похвалила за практическую часть. Рекомендую! ВУЗ: Синергия, специальность: Цифровая экономика.

Огромный респект команде diplom-it.ru! Ситуация была критическая: до сдачи диплома в МТИ (специальность «Менеджмент в игровой индустрии») оставалось 2 недели, а у меня была только введению и половина первой главы. Думал, все, вылетаю. Ребята взялись за работу моментально. Написали не просто текст, а крутой проект с анализом рынка и финансовой моделью. На защите препод даже удивился, откуда у меня такие свежие данные. Защитился на 5! Очень выручили.

Обращался на diplom-it.ru за помощью с дипломом в МТИ (специальность — прикладная информатика, если это важно). Остался доволен сервисом. Работа была готова раньше срока, что дало время спокойно подготовить речь и раздаточный материал. Оформление полностью по ГОСТу, список литературы свежий. Цена, кстати, оказалась чуть ниже, чем в среднем по рынку, хотя я переживал, что низкая цена = плохое качество. Но нет, тут соотношение цены и качества хорошее. Советую.

Хочу поделиться своей историей успеха с сайтом diplom-it.ru. Учусь в Синергии на факультете психологии. Тема диплома: «Влияние эмоционального интеллекта на успешность в карьере у студентов выпускных курсов». Тема модная, но сырая, литературы много, но нужно было грамотно провести исследование. Я переживала, что автор не сможет правильно составить опросники и обработать данные в SPSS. Каково же было мое удивление, когда в готовой работе я увидела не только качественную теорию, но и шикарную практическую часть с таблицами, корреляционным анализом и понятными выводами! Научный руководитель (довольно строгая женщина) сказала, что это одна из лучших работ за последние годы. Защита на отлично. Спасибо большое автору и персональному менеджеру за поддержку!