Разработка комплекса защитных мер по обеспечению ИБ баз данных 1С, ВКР по защите информации

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Информационная система обслуживания заявок сотрудников строительной компании, диплом по информатике в экономике8 900 ₽

Информационная система обслуживания заявок сотрудников строительной компании, диплом по информатике в экономике8 900 ₽ Разработка сайта салона красоты с возможностью записи клиентов7 344 ₽

Разработка сайта салона красоты с возможностью записи клиентов7 344 ₽ Проектирование и разработка АРМ менеджера по закупкам7 776 ₽

Проектирование и разработка АРМ менеджера по закупкам7 776 ₽ Защита персональных данных в медицинском учреждении, диплом по защите информации7 700 ₽

Защита персональных данных в медицинском учреждении, диплом по защите информации7 700 ₽Описание

Работа подготовлена и защищена в 2021 году.

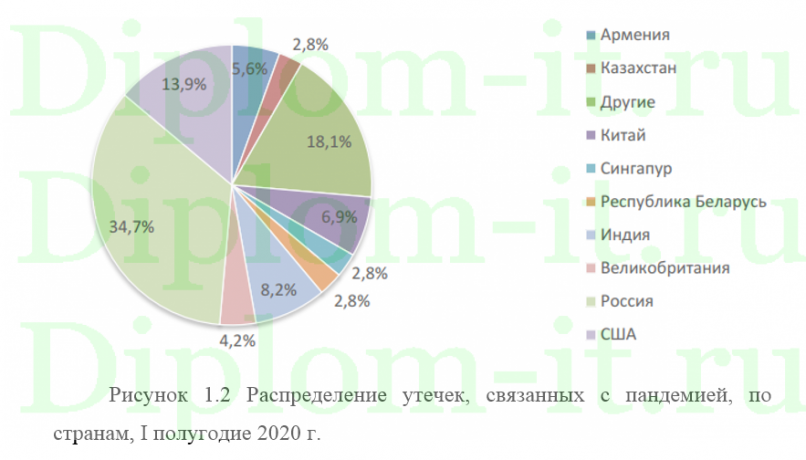

Перед тем как создавать систему информационной безопасности необходимо оценить возможные угрозы, а так же выявить те угрозы, которые будут самыми актуальными. Определению угроз необходимо уделить особое внимание. Это связано с тем, что угрозы для компании играют большую роль. Для оценки угроз необходимо провести анализ потенциальных угроз. Для этого можно использовать разные методы и разные инструменты.

Эти данные должны лечь в основу вновь сформированной информационной системы. Они должны для компании осуществлять информационную безопасность. Притом те системы, которые компания использует в своей деятельности должны полностью отвечать требованиям, которые предъявляются со стороны действующего законодательства.

Новизна работы: Она заключается в том, что сейчас угрозы, с которыми сталкивается компания в сфере информационных систем с каждым годом все растут и из становится все больше. Все угрозы можно разделить на следующие группы:

1. преднамеренные,

2. непреднамеренные,

3. нецелевые,

4. целевые.

В качестве источников угроз выступает:

1. преступники, и их преступная деятельность,

2. информационная война,

3. производители вирусных программ,

4. хакеры

5. недовольные подрядчики и сотрудники компании.

У всех этих групп есть свои средства и методы, которые они используют в своей деятельности.

Сейчас многие используют сетевые операции в своей деятельности. При этом у цифровых систем появляется все больше возможностей. То есть можно понять, что беспроводные системы в современном мире получают свою популярность. Зачастую производители таких сетей находятся за пределами нашей страны. Это все приводит к тому, что количество угроз, с которыми сталкиваются компании ежегодно только увеличивается.

Сейчас компании все чаще сталкиваются с различными проблемами. Данные компании воруют, в результате несанкционированного доступа, там самым нарушается конфиденциальность информации. Это говорит о том, что те методы, которые используются сейчас, являются не актуальными, и необходимо использовать более современные способы защиты информации. Сложившаяся ситуация вызвала интерес не только у компаний, но и у правительства. Сейчас большое внимание правительство уделяет вопросам, которые связаны с китер-атаками.

Сейчас нет одной определенной методики, которую можно было бы использовать во время проведения анализа. Для разных компаний могут быть выбраны разные методы, которые будут учитывать специфику работы компании. Некоторые методики носят рекомендательный характер.

Цель работы заключается в том, чтобы провести анализ информационного обеспечения, определить ее структуру, определить с какими рисками может столкнуться компания. Во время проведения анализа рисков необходимо определить какие угрозы оказывают самое большое влияние на деятельность компании. Далее на основе полученных данных необходимо определить какие факторы приводят к возникновению рисков. Но основе всех полученных данные принимается решение о том, какие средства будут использоваться и какие меры позволят более эффективно защитить информацию компании, то есть обеспечить необходимый уровень информационной безопасности для компании.

Во время написания работы необходимо решить много задач. Сама работа должна проходить в несколько этапов. На первом этапе, то есть во время исследования необходимо:

1. изучить какие виды угроз существуют в сфере информационной безопасности,

2. дать характеристику выделенным видам угроз.

Следующий этап практический. На нем необходимо:

1. необходимо выявить уязвимость, возможные угрозы, с которыми могут столкнуться компании, работающие в банковской сфере;

2. проанализировать какие методы использует компания в своей деятельности;

3. определить те средства, которые будут самыми эффективными для компании;

4. проанализировать те средства, которые были выявлены с точки зрения экономической эффективности.

В качестве объекта выступают те меры, которые направлены на защиту.

В качестве основных функций таких систем можно отметить:

1. создание информации,

2. хранение информации,

3. обработка информации.

Выполнение этих функций очень важно. Они должны выполняться при условии сохранения целостности информации и ее доступности.

В качестве предмета исследования выступает защиты информации в компании.

Характеристики

Год | 2021 |

Файлы схем | да |

МГТУ им. Баумана, инноватика. Диплом про коммерциализацию стартапов. Срок горел — 9 дней. Обратилась в 4 утра, ответили через 20 минут (менеджер online). Подобрали автора-практика из технопарка. Черновик прислали через 4 дня, я испугалась — много воды. Написала претензию, автор переделал за сутки, убрал лишнее. В итоге уникальность 88%, защитилась на 4. Презентацию сделали сами, но речь прислали готовую. Цена со срочностью была выше обычной, но терпимо. Рекомендую, если нужна быстрая реакция.

ВШЭ, экономика (магистратура). Тема сложная: анализ панельных данных в Stata. Срок — 45 дней. Автор оказался кандидатом наук (как сказал менеджер). Работу сделал с нуля, включая эконометрическую модель. Уникальность 94% — супер. Цена была выше среднего (но это магистратура). Зато никаких скрытых платежей, оплата поэтапно. На защите я чувствовал себя уверенно, потому что автор подготовил развёрнутые ответы на возможные вопросы (это отдельная услуга, но стоит того). Минус: иногда пропадал на 2-3 дня, но предупреждал. Итог — 5.

Срочный заказ — 7 дней до сдачи финальной версии. Тема сложная, нужен был высокий антиплагиат. На diplom-it.ru согласились, но предупредили: цена выше на 40% из-за короткого срока. Оплатил полную сумму сразу. Автор сделал работу за 6 дней, уникальность 87% (проверял в етхт). Текст сухой, без воды, все сноски на актуальные постановления пленумов. Ответ на отзыв научрука по структуре пришлось ждать почти сутки, но исправили. Речь и презентацию не заказывал — сам сделал. Защитился на 'удовлетворительно', но претензий к содержанию нет. Если нужна именно работа по юриспруденции без лирики — рекомендую.

РГСУ, лингвистика. У меня диплом по переводу технических текстов. Автор — филолог, сделала качественный анализ переводческих трансформаций. Сначала сомневалась в уникальности — получила 90% (вуз требует 80). Общались в основном по почте, отвечали в течение дня. После сдачи научрук попросил дополнить практическую часть примерами — доделали за 3 дня бесплатно. Цена была очень бюджетной для диплома. Тональность нейтральная, но я довольна.

МИСИС, прикладная информатика. Заказывал диплом по администрированию Linux. Автор написал про настройку серверов и скрипты автоматизации. Уникальность 87%. Срок 18 дней — уложились. Защита на 4. Спасибо команде.