Разработка подсистемы для расширения функционала ролевого доступа к ресурсам файл-сервера

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Разработка ИС учета и обработки заявок пользователей на ТО и ремонт оргтехники (Help Desk), диплом по информатике10 680 ₽

Разработка ИС учета и обработки заявок пользователей на ТО и ремонт оргтехники (Help Desk), диплом по информатике10 680 ₽ Формализация бизнес-процессов компании в сфере ЖКХ (проектирование и разработка АИС для расчета стоимости коммунальных услуг и формирования квитанций на оплату), ВКР по информатике10 680 ₽

Формализация бизнес-процессов компании в сфере ЖКХ (проектирование и разработка АИС для расчета стоимости коммунальных услуг и формирования квитанций на оплату), ВКР по информатике10 680 ₽ Информационная система обслуживания заявок сотрудников строительной компании, диплом по информатике в экономике8 900 ₽

Информационная система обслуживания заявок сотрудников строительной компании, диплом по информатике в экономике8 900 ₽ Разработка сайта салона красоты с возможностью записи клиентов7 344 ₽

Разработка сайта салона красоты с возможностью записи клиентов7 344 ₽Описание

Опасность «внутренних» утечек связана с тем, что в результате ошибок персонала, неверной конфигурации баз данных, случайной публикации чувствительной информации на общедоступных ресурсах может быть скомпрометирована любая информация, обрабатываемая в организации Таким образом повышение информационной безопасности в файл-серверной архитектуре за счет расширения функционала ролевого доступа является актуальной темой.

Объект исследования: файл-серверная архитектура информационной системы предприятия.

Предмет исследования: технологии для расширения функционала ролевого доступа к ресурсам файл-сервера

Целью исследования является повышение информационной безопасности в файл-серверной архитектуре за счет расширения функционала ролевого доступа.

Для достижения цели необходимо решить следующие задачи:

- провести анализ проблем функционирования файл-сервера информационной системы предприятия АО «СтавропольТИСИЗ»;

- исследовать существующие технологии (способы) для расширения функционала ролевого доступа к ресурсам файл-сервера;

- разработать подсистему для расширения функционала ролевого доступа к ресурсам файл-сервера;

- провести технико-экономическое обоснование разработанной подсистемы.

- динамические роли;

- на основе атрибутов;

- на основе ролей;

- Легкость применения;

- Поддержка основных функций SQL;

- Хорошая система защиты;

- Обработка многочисленных объемов данных;

- Оперативная работа.

В первом разделе проведена оценка угроз информационной безопасности на предприятии АО «СтавропольТИСИЗ» по методике Плетнева. В ходе анализа риска угроз, выявлено что некоторые меры по обеспечению безопасности выполнены не в полном объеме. К примеру, на предприятии используется RBAC как единственная модель предоставления доступа, но в силу своих особенностей она не может покрыть проблемы динамического доступа пользователей в информационной системе предприятия. Следовательно, предлагается разработать подсистему для расширения функционала ролевого доступа.

Во втором разделе проведен сравнительный анализ ролевого и атрибутного разграничения доступа. В результате анализы выявлено, что ABAC позволяет решить проблемы, которые невозможно решить с помощью RBAC, поскольку в этом подходе нет ограничений на сложность бизнес-правил. Бизнес-правила любой сложности, в том числе с использованием заранее неизвестных атрибутов, не создают новых проблем и просты в сопровождении. Но так как полный переход с ролевого разграничения доступом на атрибутную будет не оправдано трудозатратно, то предлагается расширить функционал ролевого разграничения доступа за счет комбинации ролевого управления доступом и атрибутного управления доступом.

Рассмотрены три основных комбинации RBAC и ABAC:

Выявлено, что при системе с 10 атрибутами, 7 из которых статические, 3 – динамические, набор атрибутов даст 210 (1024) ролей в классической ролевой модели или 210 (1024) правил для атрибутной модели. При построении комбинированной модели управления доступом потребуется 27 (128) ролей и 23 (8) правил. То есть за счет применения комбинированной модели управления доступом достигается сокращение ролей и правил в 8 раз.

В третьем разделе работы приведено обоснование выбора технологий для разработки подсистемы расширения функционала ролевого доступа к ресурсам файл-сервера.

Приведен сравнительный анализ баз данных Mysql, Oracle Apex и PostgreSQL. Выявлены Положительные черты MySQL:

Именно поэтому для проекта выбрана СУБД Mysql.

Проведен сравнительный анализ свойств языков Python и PHP. В результате анализа выявлено что по быстродействию программа, написанная на Python, уступает аналогичной на PHP в 3,5 раза, однако, загружает память в 1,5 раза меньше. Необходимо подчеркнуть, что приведенные данные носят приближенный характер ввиду возможных погрешностей измерения характеристик при использовании методов с ограниченной точностью.

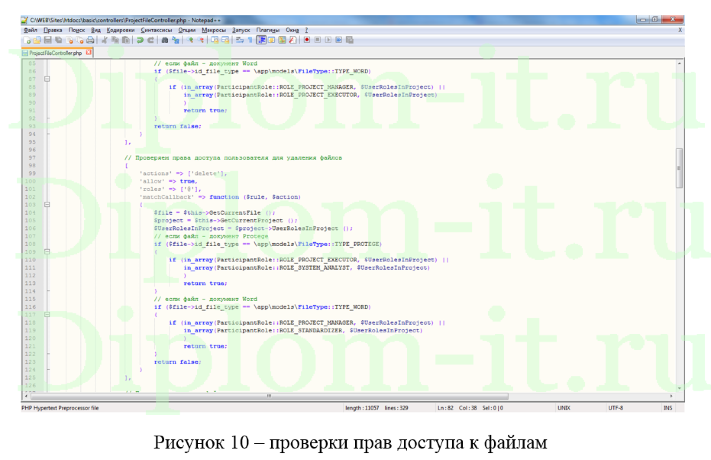

В результате разработана и описана подсистема для расширения функционала ролевого доступа.

Как видно из технико-экономического анализа данный модуль закроет 11 актуальных угроз безопасности данных и при этом после внедрения разработанной программы компания будет экономить 32232,06 рублей в год за счет сокращения количества операторов.

Стоит также отметить, что от потери данных грозит компании не только финансовыми рисками, но и репутационными. В следствии потери лояльности клиентов компания может понести колоссальные потери вплоть до банкротства.

Характеристики

Год | 2019 |

Программа с исходниками | да, php |

Огромное спасибо команде за спасение! Честно говоря, у меня уже опускались руки: тема была очень сложной, и я просто не справлялась сама. Веб-дизайн, нейросети. Ребята взялись за работу и сделали всё в супер-сжатые сроки — чуть больше недели! Правки вносили моментально, всё подготовили в лучшем виде. Итог — защита на "отлично"! Безумно благодарна за помощь, вы лучшие!

Хочу выразить огромную благодарность команде diplom-it.ru! Заказывал диплом по направлению «Цифровая экономика» в Университете Синергия. Тема была жутко сложная, связанная с Big Data и прогнозированием, сам бы я точно не справился. Ребята не просто скинули «сырой» текст, а сделали полноценное исследование с актуальными расчетами. Антиплагиат прошел на ура (82% по версии вуза), уникальность текста отличная. Менеджеры на связи 24/7, отвечали даже на глупые вопросы ночью. Защитился на пятерку, комиссия похвалила за практическую часть. Рекомендую! ВУЗ: Синергия, специальность: Цифровая экономика.

Огромный респект команде diplom-it.ru! Ситуация была критическая: до сдачи диплома в МТИ (специальность «Менеджмент в игровой индустрии») оставалось 2 недели, а у меня была только введению и половина первой главы. Думал, все, вылетаю. Ребята взялись за работу моментально. Написали не просто текст, а крутой проект с анализом рынка и финансовой моделью. На защите препод даже удивился, откуда у меня такие свежие данные. Защитился на 5! Очень выручили.

Обращался на diplom-it.ru за помощью с дипломом в МТИ (специальность — прикладная информатика, если это важно). Остался доволен сервисом. Работа была готова раньше срока, что дало время спокойно подготовить речь и раздаточный материал. Оформление полностью по ГОСТу, список литературы свежий. Цена, кстати, оказалась чуть ниже, чем в среднем по рынку, хотя я переживал, что низкая цена = плохое качество. Но нет, тут соотношение цены и качества хорошее. Советую.

Хочу поделиться своей историей успеха с сайтом diplom-it.ru. Учусь в Синергии на факультете психологии. Тема диплома: «Влияние эмоционального интеллекта на успешность в карьере у студентов выпускных курсов». Тема модная, но сырая, литературы много, но нужно было грамотно провести исследование. Я переживала, что автор не сможет правильно составить опросники и обработать данные в SPSS. Каково же было мое удивление, когда в готовой работе я увидела не только качественную теорию, но и шикарную практическую часть с таблицами, корреляционным анализом и понятными выводами! Научный руководитель (довольно строгая женщина) сказала, что это одна из лучших работ за последние годы. Защита на отлично. Спасибо большое автору и персональному менеджеру за поддержку!