Защита персональных данных в крупной компании, дипломный проект защита информации

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Безопасность беспроводной сети стандарта wi-fi с открытым и закрытым сегментом, ВКР защита информации2 000 ₽

Безопасность беспроводной сети стандарта wi-fi с открытым и закрытым сегментом, ВКР защита информации2 000 ₽ Разработка интернет-магазина строительных материалов, диплом разработка интернет-магазина2 000 ₽

Разработка интернет-магазина строительных материалов, диплом разработка интернет-магазина2 000 ₽ Разработка автоматизированной информационной системы учета успеваемости студентов колледжа2 000 ₽

Разработка автоматизированной информационной системы учета успеваемости студентов колледжа2 000 ₽ Программные комплексы поддержки принятия управленческих решений (учет рабочего времени сотрудников)2 000 ₽

Программные комплексы поддержки принятия управленческих решений (учет рабочего времени сотрудников)2 000 ₽Описание

Работа подготовлена и защищена в 2017 году в Московском Финансово-промышленном университете Синергия, Факультет Информационных систем и технологий, для специальности «Информационные системы и технологии», специализация «Безопасность информационных систем».

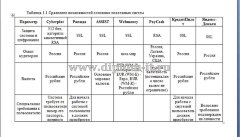

В информационной системе все личные данные подразделяются на две основные категории: общие данные, т.е. те, с которыми работают все отделы фирмы, и локальные данные, предназначенные для обработки конкретным подразделением для установки баланса нагрузки при обработке больших объемов информации.

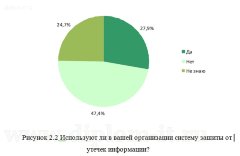

Указанные ИС работают с личными данными как самих сотрудников учреждения, так и клиентов. При их обработке на автоматизированном рабочем месте, которые может иметь подключение к сети общего пользования или сети с международным обменом информацией, руководствуясь положением ФСТЭК РФ от 15 февраля 2008 г. возможно появление некоторых угроз безопасности персональных данных, а именно: утечки по техническим каналам, несанкционированный доступ к персональным данным, находящимся на автоматизированном рабочем месте. Угрозы утечки данных по техническим каналам могут иметь вид: утечки речевой информации, утечки видовой информации, утечки данных по каналу ПЭМИН. Причинами несанкционированного доступа к данным могут быть действия нарушителей, имеющих открытый доступ к персональной информации, включая самих пользователей АРМ и средств передачи данных, а также нарушителей, которые не имеют доступа к личным данным, но могут реализовать внешние угрозы из сети обмена информацией или сетей международного обмена. К таким угрозам можно отнести анализ сетевого траффика, позволяющего перехватить передаваемой и принимаемой информации, сканирование, направленное на дестабилизацию работы АРМ и других открытых портов, и служб с целью получения паролей, кодов доступа, а также методы подмены данных для авторизации при НСД, угрозы удаленного запуска, угрозы внедрения по сети и т.д. Работа описанных выше ИС связана с обработкой ПДн, отсюда следует важность безопасности сохранения ПДн. При этом, анализируя схемы функционирования ИС, выделим наиболее типичные угрозы из стандартной модели угроз: sql injection, опубликование служебных данных пользователями; удаленный доступ к СУБД; физический доступ к серверу СУБД; НСД к данным сети.

Цель ВКР заключается в выражении самых уязвимых информационных активов компании, а также создание самых оптимальных средств и методов ЗИ, где главное место отдается проекту защиты ПДн компании.

Объектом исследования становится ЗАО «ЗЭМ» РКК «Энергия», а предметом выступает процесс создания мероприятий по ЗПДн.

По факту работы над дипломом применялись следующие методики: исследование научной литературы относительно тематики, описание базы прав и норм, методы аналитики и сравнения.

Сам проект включает в себя три самостоятельные части.

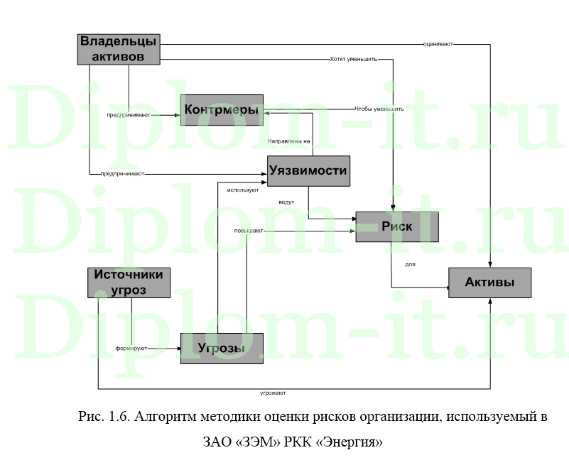

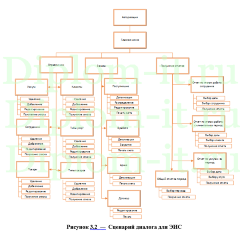

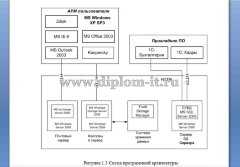

В первой главе описана работа фирмы, выделены информационные активы, которые должны быть защищены, риски и угрозы ИБ. Отражена также текущая система ИБ, сделан выбор комплекса задач и определены организационные и инженерно-технические меры.

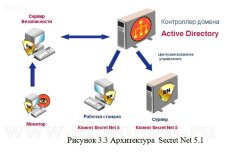

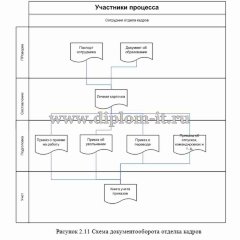

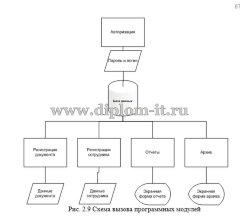

Вторая глава включает правовую основу ИБ, административные меры, содержит схему программно-аппаратного комплекса и представляет пример реализации проекта.

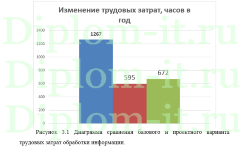

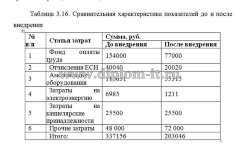

В третьей главе выполнена оценка эффективности работы, а также рассчитан срок ее окупаемости

По итогу создано проектное решение, помогающее минимизировать вероятность попадания на объект незаконных лиц, а также отслеживать перемещения сотрудников компании по территории. В ЗАО «ЗЭМ» РКК «Энергия» используется СКУД «PERCo-S-20-СКД», что помогает минимизировать риск потери активов и уменьшить их стоимость. Срок окупаемости СКУД равняется 5 месяцам. В работе также представлен документы: регламент применения СКУД и инструкция для пользователя СКУД.

Поэтому задачи по повышению уровня ИБ компании выполнены в полном объеме.

Характеристики

Год | 2017 |

Область | КСЗИ |

Заказывал диплом по специальности «цифровая экономика». Думал, что сделают кое-как, но нет: уникальность 87%, куча расчётов в Python. Менеджер ещё предложил дополнительный перечень вопросов с ответами для защиты — я купил, не пожалел. Комиссия спросила про экономическую эффективность, я уже был готов. Спасибо!

РАНХиГС, ГМУ. Заказал ВКР за месяц — сжато, но реально. Работу получил вовремя, антиплагиат 81%. Но в тексте нашёл пару устаревших ссылок (2018 год). Правки сделали, объяснили, что промахнулись. В целом сервис честный, если попросить доработку. На защите проблем не было.

Заказывала ВКР по психологии. Срок 2 месяца. Сделали чётко, уникальность 89%, SPSS, корреляции. Очень боялась защиты — взяла дополнительный пакет вопросов-ответов. И правильно: комиссия спросила про валидность методик, я ответила дословно. Ощущение, что кто-то держал меня за руку. Спасибо команде!

Очень боялась, что после перевода первой части суммы связь с исполнителями просто потеряется. На деле процесс оказался отлаженным: личный кабинет, статусы этапов, быстрый чат с куратором. Был небольшой косяк с первым автором, который не учёл свежие поправки в отраслевых стандартах, но заменили специалиста за сутки. Новая версия полностью соответствовала методичке. В целом надёжно.

Заказывала доработку бакалаврской работы перед самой защитой. Нужно было срочно добавить сравнительный анализ конкурентов. Сделали за два дня, нашли открытые данные, построили матрицу. Без этой главы меня бы просто не допустили. Спасибо за оперативность и понимание студенческих проблем. Буду рекомендовать одногруппникам.