Нужна помощь с дипломом?

Telegram: @Diplomit |

WhatsApp:

+7 (987) 915-99-32 |

Email:

admin@diplom-it.ru

Оформите заказ онлайн:

Заказать дипломную работу

Почему моделирование угроз критично для диплома по информационной безопасности

Нужна срочная помощь по теме? Получите бесплатную консультацию и расчет стоимости за 15 минут!

Моделирование угроз информационной безопасности — это один из самых ответственных этапов дипломной работы по информационной безопасности. Многие студенты недооценивают его значение, сосредоточившись только на технической реализации системы защиты, и сталкиваются с серьезными вопросами на этапе защиты. Отсутствие качественного моделирования угроз может привести к неудовлетворительной оценке диплома, даже если техническая реализация выполнена безупречно.

Правильно выполненное моделирование угроз демонстрирует ваше понимание не только технических аспектов проекта, но и процессов анализа рисков и угроз. Это особенно важно для дипломных работ, связанных с:

- Разработкой систем защиты информации

- Анализом защищенности веб-приложений

- Построением Security Operations Center (SOC)

- Разработкой политик информационной безопасности

- Проектированием безопасных архитектур

При подготовке раздела по моделированию угроз студенты часто сталкиваются с такими проблемами:

- Неправильное применение методологий анализа угроз

- Поверхностный анализ без учета специфики системы

- Отсутствие визуализации процессов и угроз

- Неправильная классификация угроз

- Игнорирование этапа приоритизации выявленных угроз

Важно понимать, что требования к моделированию угроз могут значительно различаться в зависимости от вуза. Например, в Московском энергетическом институте особое внимание уделяется практическому применению методик анализа угроз, тогда как в Синергии больше ценится соответствие требованиям ГОСТ и методическим рекомендациям.

Для успешного моделирования угроз информационной безопасности важно пройти все этапы: от построения диаграмм потоков данных до приоритизации выявленных угроз. В этой статье мы подробно разберем методику STRIDE, рассмотрим пример построения диаграммы DFD и покажем, как провести пошаговый анализ угроз в дипломной работе. Также мы рассмотрим типичные ошибки студентов и дадим рекомендации по оформлению этого раздела.

Для лучшего понимания требований к диплому рекомендуем ознакомиться с полным руководством по написанию дипломной работы, где подробно расписаны этапы подготовки, структура работы и типичные ошибки студентов. Также полезно изучить актуальные темы для диплома по информационной безопасности, чтобы выбрать подходящую идею для вашего проекта.

Нужна помощь с дипломом?

Telegram: @Diplomit |

WhatsApp:

+7 (987) 915-99-32 |

Email:

admin@diplom-it.ru

Оформите заказ онлайн:

Заказать дипломную работу

Основы методики STRIDE для моделирования угроз

Что такое STRIDE и зачем он нужен в дипломе

STRIDE — это методология моделирования угроз, разработанная Microsoft, которая позволяет систематически выявлять и классифицировать угрозы информационной безопасности. Аббревиатура STRIDE расшифровывается как:

- Spoofing (Подмена) — угроза, связанная с подделкой идентификаторов

- Tampering (Фальсификация) — угроза, связанная с несанкционированным изменением данных

- Repudiation (Отказ) — угроза, связанная с отсутствием возможности подтвердить выполнение операции

- Information Disclosure (Раскрытие информации) — угроза, связанная с несанкционированным доступом к данным

- Denial of Service (Отказ в обслуживании) — угроза, связанная с нарушением доступности системы

- Elevation of Privilege (Повышение привилегий) — угроза, связанная с получением несанкционированных прав доступа

Преимущества использования STRIDE в дипломной работе:

- Структурированный подход: Позволяет систематически выявлять угрозы, не упуская важных аспектов

- Простота применения: Легко осваивается и применяется даже начинающими специалистами

- Комплексность: Охватывает все основные типы угроз информационной безопасности

- Наглядность: Результаты анализа легко визуализировать и представить на защите

- Соответствие стандартам: Используется в профессиональной практике и соответствует требованиям отрасли

Если ваша дипломная работа связана с анализом защищенности веб-приложений, рекомендуем ознакомиться с нашей статьей по тестированию на проникновение и анализу защищенности, где подробно разобраны примеры применения STRIDE для различных типов систем.

Этапы моделирования угроз с использованием STRIDE

Для дипломной работы важно правильно пройти все этапы моделирования угроз с использованием методики STRIDE:

- Определение целей и границ системы: Четкое определение того, что будет анализироваться

- Создание диаграммы потоков данных (DFD): Визуальное представление системы и ее компонентов

- Идентификация активов: Определение критически важных компонентов и данных

- Анализ угроз с использованием STRIDE: Применение методики к каждому компоненту и потоку данных

- Приоритизация угроз: Оценка рисков и определение наиболее критичных угроз

- Разработка мер по устранению угроз: Предложение решений для каждой выявленной угрозы

Для дипломных работ, связанных с построением систем обнаружения вторжений, рекомендуем изучить наши рекомендации по примерам ВКР по информационной безопасности, где подробно разобраны примеры применения STRIDE для анализа сетевой безопасности.

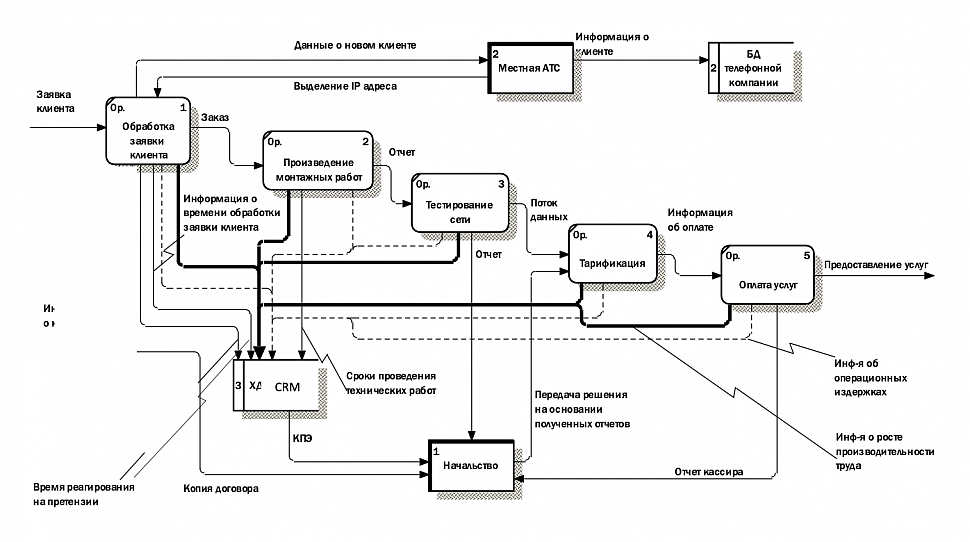

Построение диаграммы потоков данных (DFD)

Основные элементы диаграммы DFD

Диаграмма потоков данных (Data Flow Diagram) — это визуальное представление системы, которое показывает, как данные перемещаются между компонентами системы. Для дипломной работы важно правильно построить DFD, так как на ее основе будет проводиться анализ угроз.

Основные элементы DFD:

- Внешние сущности: Акторы, взаимодействующие с системой (пользователи, внешние системы)

- Процессы: Действия, которые выполняются с данными (обработка, преобразование)

- Хранилища данных: Места хранения данных (базы данных, файлы)

- Потоки данных: Направление перемещения данных между компонентами

Пример DFD для системы электронного документооборота:

Если ваша дипломная работа связана с защитой персональных данных, рекомендуем ознакомиться с нашей статьей по конфиденциальности при заказе ВКР по информационной безопасности, где подробно разобраны примеры построения DFD для систем обработки персональных данных.

Требования к DFD в дипломной работе

Для дипломной работы важно правильно оформить диаграмму потоков данных:

- Четкость и структурированность: Диаграмма должна быть легко читаемой и понятной

- Соответствие реальной архитектуре: DFD должна отражать реальную структуру системы

- Детализация: Уровень детализации должен соответствовать масштабу проекта

- Согласованность: Все элементы диаграммы должны быть согласованы между собой

- Подписи и пояснения: Каждый элемент должен иметь понятное название и пояснение

Пример оформления DFD в дипломной работе:

| Элемент | Требования | Пример правильного оформления | Пример ошибки |

|---|---|---|---|

| Внешние сущности | Четкое определение ролей пользователей | "Администратор системы", "Клиент" | "Пользователь 1", "Пользователь 2" |

| Процессы | Глагольные формы, описывающие действие | "Аутентифицировать пользователя" | "Аутентификация" |

| Хранилища данных | Описание типа и содержимого | "БД пользователей (логины, хеши паролей)" | "Хранилище данных" |

| Потоки данных | Описание типа передаваемых данных | "Учетные данные (логин, пароль)" | "Данные" |

Для дипломных работ, связанных с моделированием бизнес-процессов, рекомендуем ознакомиться с нашей статьей по моделированию бизнес-процессов в дипломе, где подробно разобраны примеры визуализации процессов для различных типов систем.

Почему 150+ студентов выбрали нас в 2025 году

- Оформление по всем требованиям вашего вуза (мы изучаем 30+ методичек ежегодно)

- Поддержка до защиты включена в стоимость

- Доработки без ограничения сроков

- Гарантия уникальности 90%+ по системе "Антиплагиат.ВУЗ"

Практический пример анализа угроз с использованием STRIDE

Анализ угроз для системы электронного документооборота

Рассмотрим пример применения методики STRIDE для анализа угроз информационной безопасности системы электронного документооборота.

Шаг 1: Определение границ системы и построение DFD

Система включает в себя:

- Внешние сущности: Пользователи, Администраторы, Внешние системы

- Процессы: Аутентификация, Загрузка документов, Согласование, Подпись

- Хранилища данных: База пользователей, Хранилище документов, Журнал аудита

Шаг 2: Анализ угроз для каждого компонента с использованием STRIDE

Пример анализа угроз для процесса "Аутентификация":

| Компонент | Тип угрозы (STRIDE) | Описание угрозы | Вероятность | Воздействие | Рекомендуемые меры |

|---|---|---|---|---|---|

| Процесс "Аутентификация" | Spoofing | Подмена учетных данных пользователя | Высокая | Критическое | Многофакторная аутентификация, ограничение попыток входа |

| Процесс "Аутентификация" | Tampering | Модификация учетных данных в процессе передачи | Средняя | Высокое | Использование TLS, проверка целостности данных |

| Процесс "Аутентификация" | Repudiation | Отказ пользователя от факта аутентификации | Низкая | Среднее | Ведение подробного журнала аутентификации |

| Процесс "Аутентификация" | Information Disclosure | Перехват учетных данных | Высокая | Критическое | Шифрование передаваемых данных, использование одноразовых паролей |

| Процесс "Аутентификация" | Denial of Service | Блокировка доступа к системе через множественные попытки входа | Средняя | Высокое | Ограничение попыток входа, CAPTCHA |

| Процесс "Аутентификация" | Elevation of Privilege | Получение прав администратора через уязвимость в процессе аутентификации | Низкая | Критическое | Регулярный аудит кода, принцип минимальных привилегий |

Для дипломных работ, связанных с кибербезопасностью АСУ ТП, рекомендуем изучить наши рекомендации по актуальным темам для диплома по информационной безопасности, где подробно разобраны примеры применения STRIDE для промышленных систем.

Приоритизация выявленных угроз

После выявления угроз важно их приоритизировать. Для дипломной работы рекомендуется использовать матрицу рисков, которая учитывает вероятность реализации угрозы и ее потенциальное воздействие.

Пример матрицы рисков:

| Уровень риска | Вероятность | Воздействие | Примеры угроз |

|---|---|---|---|

| Критический | Высокая | Критическое | Утечка персональных данных, компрометация системы аутентификации |

| Высокий | Высокая | Высокое | Отказ в обслуживании, несанкционированный доступ к документам |

| Средний | Средняя | Среднее | Модификация метаданных, фальсификация журналов |

| Низкий | Низкая | Низкое | Отказ от выполнения операции пользователем |

Визуализация матрицы рисков:

Воздействие ^ | Критический Высокий | | Средний Низкий +------------------------> Вероятность

Для студентов, изучающих методы анализа рисков, рекомендуем ознакомиться с нашей статьей по методике расчета экономического ущерба от реализации рисков, где подробно разобраны примеры оценки рисков для различных типов систем.

Оформление результатов моделирования угроз в дипломной работе

Структура раздела по моделированию угроз

При оформлении результатов моделирования угроз в дипломной работе важно соблюдать структуру и логичность изложения. Вот рекомендуемая структура раздела:

| Раздел | Содержание | Объем |

|---|---|---|

| Введение в анализ угроз | Обоснование выбора методики STRIDE, описание целей анализа | 1-2 страницы |

| Описание системы | Краткое описание анализируемой системы, ее архитектуры и компонентов | 2-3 страницы |

| Диаграмма потоков данных | DFD системы с подробными пояснениями к каждому элементу | 3-4 страницы с диаграммой |

| Анализ угроз по STRIDE | Таблицы анализа угроз для каждого компонента системы | 5-7 страниц |

| Приоритизация угроз | Матрица рисков, выделение критических угроз | 2-3 страницы |

| Рекомендации по устранению угроз | Конкретные меры по защите от выявленных угроз | 3-4 страницы |

Пример оформления таблицы анализа угроз в дипломе:

Таблица 3.1 — Анализ угроз для процесса "Загрузка документов"

Компонент | Тип угрозы | Описание угрозы | Вероятность | Воздействие | Рекомендуемые меры

-------------|------------|-----------------------------------|-------------|------------|---------------------

Загрузка | Spoofing | Подмена отправителя документа | Средняя | Высокое | Электронная подпись, проверка сертификатов

документов | Tampering | Модификация документа при загрузке| Низкая | Критическое| Проверка хеш-суммы, шифрование

| Information| Перехват документа при передаче | Высокая | Высокое | Использование TLS, шифрование содержимого

| Disclosure | | | |

| DoS | Перегрузка сервера загрузки | Средняя | Среднее | Ограничение размера файлов, очереди

Если ваш дипломный проект связан с разработкой системы защиты информации, рекомендуем ознакомиться с нашей статьей по разработке системы защиты информации как дипломного проекта, где подробно разобраны примеры оформления результатов моделирования угроз.

Визуальное оформление результатов

Качественное визуальное оформление значительно повысит восприятие вашего анализа угроз на защите. Вот рекомендации:

- Цветовое кодирование: Используйте цвета для обозначения уровня риска (красный — критический, желтый — средний, зеленый — низкий)

- Интерактивные диаграммы: Если возможно, создайте интерактивные диаграммы с возможностью просмотра деталей

- Схемы атак: Добавьте схемы, показывающие, как может быть реализована каждая угроза

- Примеры эксплойтов: Приведите примеры кода или команд, которые могут быть использованы для реализации угрозы

- Сравнение с реальными инцидентами: Свяжите выявленные угрозы с реальными кейсами из практики

Пример цветового кодирования в таблице анализа угроз:

- Красный — критический риск (требует немедленного устранения)

- Оранжевый — высокий риск (требует устранения в краткосрочной перспективе)

- Желтый — средний риск (требует устранения в среднесрочной перспективе)

- Зеленый — низкий риск (может быть оставлен на усмотрение руководства)

Для тех, кто выбирает тему, связанную с моделированием угроз, рекомендуем изучить наши рекомендации по актуальным темам для диплома по информационной безопасности, где подробно разобраны примеры визуализации результатов анализа угроз.

Типичные ошибки студентов при моделировании угроз

При подготовке раздела по моделированию угроз информационной безопасности в дипломной работе студенты часто допускают следующие ошибки:

Ошибки в построении DFD

- Избыточная детализация: Создание чрезмерно сложных диаграмм, которые трудно анализировать

- Недостаточная детализация: Создание слишком упрощенных диаграмм, не отражающих реальную структуру системы

- Неправильное определение границ системы: Включение в анализ компонентов, не относящихся к системе

- Отсутствие согласованности: Несоответствие между различными уровнями детализации DFD

Ошибки в применении STRIDE

- Поверхностный анализ: Применение STRIDE без глубокого понимания специфики системы

- Игнорирование некоторых типов угроз: Анализ только некоторых аспектов STRIDE (например, только Spoofing и Tampering)

- Неправильная классификация угроз: Отнесение угрозы к неправильной категории STRIDE

- Отсутствие приоритизации: Представление всех угроз как равнозначных без оценки рисков

Ошибки в оформлении результатов

- Отсутствие визуализации: Представление анализа только в текстовом виде без диаграмм и таблиц

- Неполные рекомендации: Предложение общих рекомендаций без конкретных решений для каждой угрозы

- Игнорирование контекста: Не учет специфики предметной области при анализе угроз

- Поверхностный анализ: Недостаточная глубина анализа для каждой выявленной угрозы

Чтобы избежать этих ошибок, рекомендуем ознакомиться с нашим руководством по созданию технического задания для диплома, которое поможет вам структурировать проект и избежать распространенных проблем.

Если вы выбираете тему, связанную с информационной безопасностью, рекомендуем изучить наши рекомендации по выбору тем для диплома по информационной безопасности, где подробно разобраны примеры моделирования угроз для различных типов систем.

Нужна помощь с дипломом?

Telegram: @Diplomit |

WhatsApp:

+7 (987) 915-99-32 |

Email:

admin@diplom-it.ru

Оформите заказ онлайн:

Заказать дипломную работу

Заключение

Моделирование угроз информационной безопасности с использованием методики STRIDE — это ключевой раздел дипломной работы, который демонстрирует ваше понимание не только технических аспектов проекта, но и процессов анализа рисков и угроз. Правильно выполненный раздел может значительно повысить оценку вашей работы, даже если техническая реализация не идеальна.

Ключевые моменты, которые следует учесть при моделировании угроз в дипломе:

- Тщательно постройте диаграмму потоков данных (DFD), отражающую реальную архитектуру системы

- Примените методику STRIDE ко всем компонентам системы и потокам данных

- Проведите качественную приоритизацию выявленных угроз с использованием матрицы рисков

- Предложите конкретные меры по устранению критических угроз

- Визуализируйте результаты анализа с помощью цветового кодирования и графиков

- Свяжите выявленные угрозы с реальными кейсами из практики

Помните, что цель дипломной работы — не создать идеальный коммерческий продукт, а продемонстрировать ваши знания и навыки в рамках учебного проекта. Лучше качественно проработать базовые аспекты анализа угроз, чем поверхностно охватить множество возможностей.

Если вам нужна помощь в моделировании угроз или реализации дипломного проекта, ознакомьтесь с другими материалами нашего цикла:

- Темы для диплома по информационной безопасности: от анализа уязвимостей до построения SOC

- Разработка системы защиты информации как дипломный проект: от политик до технических средств

- Пентест веб-приложения в дипломной работе: легальные методы и оформление отчета

- Разработка модуля контроля целостности файловой системы на Python

- Экономическое обоснование внедрения средств защиты информации в дипломе

Также рекомендуем изучить темы дипломных работ по информационной безопасности, которые помогут вам определиться с направлением и углубить знания в выбранной области. Удачи в написании дипломной работы!