Нужна помощь с дипломом?

Telegram: @Diplomit |

WhatsApp:

+7 (987) 915-99-32 |

Email:

admin@diplom-it.ru

Оформите заказ онлайн:

Заказать дипломную работу

Почему разработка СЗИ критична для диплома по информационной безопасности

Нужна срочная помощь по теме? Получите бесплатную консультацию и расчет стоимости за 15 минут!

Разработка системы защиты информации (СЗИ) — это один из самых ответственных и востребованных типов дипломных работ по информационной безопасности. Многие студенты недооценивают сложность этого проекта, сосредоточившись только на технической реализации, и сталкиваются с серьезными вопросами на этапе защиты. Неправильно разработанная СЗИ может привести к несоответствию требованиям вуза, упущению важных аспектов безопасности и, как следствие, к неудовлетворительной оценке диплома.

Правильно разработанная система защиты информации демонстрирует ваше понимание не только технических аспектов, но и комплексного подхода к обеспечению информационной безопасности. Это особенно важно для дипломных работ, связанных с:

- Разработкой комплексных систем защиты информации в компаниях

- Проектированием систем безопасности для банков и финансовых учреждений

- Созданием политик информационной безопасности

- Построением систем обнаружения вторжений и защиты от атак

При разработке СЗИ как дипломного проекта студенты часто сталкиваются с такими проблемами:

- Непонимание структуры СЗИ и взаимосвязи ее компонентов

- Игнорирование организационной составляющей в пользу технической

- Неправильный выбор технических средств защиты без обоснования

- Отсутствие анализа угроз и рисков перед разработкой системы

- Несоответствие разработанной СЗИ требованиям стандартов (ГОСТ, ISO 27001)

Важно понимать, что требования к дипломным работам по информационной безопасности могут значительно различаться в зависимости от вуза. Например, в Московском энергетическом институте особое внимание уделяется технической реализации и тестированию системы, тогда как в Синергии больше ценится соответствие требованиям ГОСТ и методическим рекомендациям.

Для успешной разработки системы защиты информации важно пройти все этапы: от анализа угроз до внедрения технических средств. В этой статье мы подробно разберем структуру СЗИ, покажем, как разработать организационную и техническую части системы, и дадим рекомендации по выбору и обоснованию технических средств защиты. Также мы рассмотрим типичные ошибки студентов и дадим советы по оформлению этого раздела в дипломной работе.

Для лучшего понимания требований к диплому рекомендуем ознакомиться с полным руководством по написанию дипломной работы, где подробно расписаны этапы подготовки, структура работы и типичные ошибки студентов. Также полезно изучить актуальные темы для диплома по информационной безопасности, чтобы выбрать подходящую идею для вашего проекта.

Нужна помощь с дипломом?

Telegram: @Diplomit |

WhatsApp:

+7 (987) 915-99-32 |

Email:

admin@diplom-it.ru

Оформите заказ онлайн:

Заказать дипломную работу

Структура системы защиты информации

Организационная часть СЗИ

Организационная часть системы защиты информации — это фундамент всей системы безопасности. Без четких политик и регламентов даже самые современные технические средства защиты не будут эффективны.

Основные компоненты организационной части СЗИ:

- Политика информационной безопасности: Документ, определяющий общие принципы и подходы к обеспечению информационной безопасности в организации

- Регламенты и инструкции: Детальные документы, описывающие процессы и процедуры по обеспечению безопасности

- Классификация информации: Система категоризации информации по уровню конфиденциальности и критичности

- Матрица ответственности: Определение ролей и ответственности за обеспечение безопасности информации

- Процедуры аудита и контроля: Механизмы проверки соблюдения политик и регламентов

Пример структуры организационной части СЗИ:

| Документ | Назначение | Пример содержания |

|---|---|---|

| Политика ИБ | Определение общих принципов безопасности | Цели, область применения, ответственность, основные требования |

| Регламент аутентификации | Управление учетными записями и доступом | Требования к паролям, процедура создания учетных записей |

| Инструкция по работе с ПДн | Обеспечение защиты персональных данных | Требования к обработке, хранению и уничтожению ПДн |

| План реагирования на инциденты | Действия при возникновении инцидентов ИБ | Процедуры обнаружения, анализа и устранения инцидентов |

Если ваша дипломная работа связана с разработкой политик информационной безопасности, рекомендуем ознакомиться с нашей статьей по моделированию угроз информационной безопасности, где подробно разобраны примеры анализа угроз перед разработкой политик.

Техническая часть СЗИ

Техническая часть системы защиты информации — это набор программных и аппаратных средств, обеспечивающих защиту информации от несанкционированного доступа и атак.

Основные компоненты технической части СЗИ:

- Средства защиты периметра: Межсетевые экраны, системы предотвращения вторжений (IPS)

- Средства защиты конечных точек: Антивирусные системы, системы контроля целостности

- Средства аутентификации и авторизации: Системы централизованной аутентификации, многофакторная аутентификация

- Средства шифрования: Системы шифрования данных на уровне файлов, дисков, каналов связи

- Системы мониторинга и анализа: SIEM-системы, системы обнаружения аномалий

Пример структуры технической части СЗИ:

| Категория средств | Конкретные решения | Назначение |

|---|---|---|

| Защита периметра | Межсетевой экран Cisco ASA, Suricata IPS | Контроль трафика между зонами безопасности |

| Защита конечных точек | ESET Endpoint Security, OSSEC | Защита рабочих станций и серверов |

| Аутентификация | Active Directory, RSA SecurID | Управление доступом и многофакторная аутентификация |

| Шифрование | BitLocker, VeraCrypt, TLS | Защита конфиденциальности данных |

| Мониторинг | ELK Stack, Splunk, Wazuh | Обнаружение инцидентов и анализ событий |

Для дипломных работ, связанных с разработкой программных средств защиты, рекомендуем изучить наши рекомендации по особенностям ВКР по информационной безопасности, где подробно разобраны примеры технической реализации систем защиты информации.

Пошаговая разработка организационной части СЗИ

Анализ угроз и рисков

Перед разработкой политик и регламентов необходимо провести анализ угроз и рисков. Это ключевой этап, который определяет направление всей дальнейшей работы.

Этапы анализа угроз и рисков:

- Идентификация активов: Определение критически важных данных и систем

- Анализ угроз: Выявление потенциальных угроз для каждого актива

- Анализ уязвимостей: Определение слабых мест в текущей системе защиты

- Оценка рисков: Определение вероятности и воздействия каждой угрозы

- Приоритизация рисков: Определение критических рисков, требующих немедленного устранения

Пример анализа рисков для системы электронного документооборота:

| Актив | Угроза | Вероятность | Воздействие | Уровень риска |

|---|---|---|---|---|

| База данных документов | Неавторизованный доступ | Высокая | Критическое | Критический |

| Сервер приложений | Отказ в обслуживании | Средняя | Высокое | Высокий |

| Канал передачи данных | Перехват информации | Высокая | Высокое | Высокий |

| Пользовательские устройства | Заражение вредоносным ПО | Средняя | Среднее | Средний |

Если вы выбираете тему, связанную с анализом рисков, рекомендуем ознакомиться с нашей статьей по методике расчета экономического ущерба от реализации рисков, где подробно разобраны примеры оценки рисков для различных типов систем.

Почему 150+ студентов выбрали нас в 2025 году

- Оформление по всем требованиям вашего вуза (мы изучаем 30+ методичек ежегодно)

- Поддержка до защиты включена в стоимость

- Доработки без ограничения сроков

- Гарантия уникальности 90%+ по системе "Антиплагиат.ВУЗ"

Разработка политик информационной безопасности

Политика информационной безопасности — это основной документ, определяющий общие принципы и подходы к обеспечению безопасности информации в организации.

Структура политики информационной безопасности:

- Введение: Цели и область применения политики

- Общие принципы: Основные подходы к обеспечению информационной безопасности

- Ответственность: Распределение обязанностей по обеспечению безопасности

- Требования к конфиденциальности: Правила работы с конфиденциальной информацией

- Требования к целостности: Меры по обеспечению целостности данных

- Требования к доступности: Гарантии доступности критически важных систем

- Процедуры аудита: Механизмы проверки соблюдения политики

- Санкции: Последствия за нарушение политики

Пример раздела политики по работе с персональными данными:

4.3 Работа с персональными данными 4.3.1 Все сотрудники, имеющие доступ к персональным данным, обязаны пройти обучение по защите ПДн перед получением доступа. 4.3.2 Обработка ПДн должна осуществляться только в целях, для которых они были собраны, и с согласия субъекта ПДн. 4.3.3 Персональные данные должны храниться в зашифрованном виде с использованием алгоритма шифрования не ниже AES-256. 4.3.4 Доступ к ПДн должен быть ограничен на основе принципа минимальных привилегий. 4.3.5 Все операции с ПДн должны фиксироваться в журнале аудита.

Для дипломных работ, связанных с защитой персональных данных, рекомендуем изучить наши рекомендации по экономическому обоснованию внедрения средств защиты информации, где подробно разобраны примеры расчета эффективности мер по защите ПДн.

Разработка регламентов и инструкций

После разработки политики необходимо создать детальные регламенты и инструкции, описывающие конкретные процессы и процедуры.

Этапы разработки регламентов:

- Определение процессов: Выделение ключевых процессов, требующих регламентации

- Анализ текущих процедур: Изучение существующих процессов и выявление проблем

- Разработка регламентов: Создание детальных описаний процессов с указанием действий

- Согласование с заинтересованными сторонами: Получение обратной связи и внесение корректировок

- Утверждение и внедрение: Официальное утверждение регламентов и обучение сотрудников

Пример структуры регламента по управлению учетными записями:

| Раздел | Содержание |

|---|---|

| 1. Область применения | Определение, к кому и к чему применяется регламент |

| 2. Требования к паролям | Длина, сложность, период смены, история паролей |

| 3. Создание учетных записей | Процедура запроса, утверждения, создания учетной записи |

| 4. Изменение прав доступа | Процедура изменения ролей и прав доступа |

| 5. Блокировка учетных записей | Условия и процедура блокировки учетных записей |

| 6. Удаление учетных записей | Процедура удаления учетных записей при увольнении |

Если ваша дипломная работа связана с разработкой регламентов, рекомендуем ознакомиться с нашей статьей по стоимости и срокам написания ВКР по информационной безопасности, где подробно разобраны требования к оформлению регламентов и инструкций в дипломных работах.

Пошаговая разработка технической части СЗИ

Выбор и обоснование межсетевых экранов

Межсетевой экран (Firewall) — это ключевой компонент защиты периметра сети. Для дипломной работы важно правильно выбрать и обосновать выбор конкретного решения.

Критерии выбора межсетевого экрана:

- Производительность: Пропускная способность, количество обрабатываемых соединений в секунду

- Функциональность: Поддержка различных типов фильтрации, интеграция с другими системами

- Масштабируемость: Возможность расширения функциональности и производительности

- Удобство управления: Интерфейс управления, поддержка централизованного управления

- Стоимость: Первоначальные затраты и затраты на поддержку

Сравнение популярных решений для межсетевых экранов:

| Решение | Преимущества | Недостатки | Обоснование выбора |

|---|---|---|---|

| Cisco ASA | Высокая производительность, интеграция с другими решениями Cisco | Высокая стоимость, сложность настройки | Для крупных предприятий с существующей инфраструктурой Cisco |

| Palo Alto | Продвинутые функции безопасности, простой интерфейс | Высокая стоимость лицензий | Для организаций, требующих продвинутой аналитики трафика |

| pfSense | Бесплатное ПО, гибкая настройка, активное сообщество | Требует аппаратной платформы, менее интуитивный интерфейс | Для учебных проектов и небольших организаций с ограниченным бюджетом |

| Fortinet FortiGate | Хорошее соотношение цена/качество, широкая функциональность | Сложность в управлении большими инсталляциями | Для средних предприятий, ищущих баланс между функциональностью и стоимостью |

Пример обоснования выбора межсетевого экрана для дипломного проекта:

Для защиты периметра корпоративной сети выбрано решение pfSense по следующим причинам: 1. Бесплатная лицензия позволяет реализовать проект в рамках учебного задания без финансовых затрат 2. Открытый исходный код обеспечивает возможность глубокого изучения и настройки 3. Достаточная функциональность для моделирования реальных сценариев защиты 4. Поддержка виртуальных сред позволяет развернуть решение в лабораторной среде 5. Активное сообщество предоставляет большое количество учебных материалов и примеров

Если вы выбираете тему, связанную с сетевой безопасностью, рекомендуем изучить наши рекомендации по моделированию угроз информационной безопасности, где подробно разобраны примеры применения межсетевых экранов для защиты от различных типов угроз.

Выбор и обоснование систем обнаружения атак

Системы обнаружения атак (IDS/IPS) — это важный компонент технической защиты, позволяющий выявлять и предотвращать атаки в реальном времени.

Критерии выбора системы обнаружения атак:

- Тип обнаружения: Сигнатурное, поведенческое, комбинированное

- Производительность: Пропускная способность, количество анализируемых событий в секунду

- Точность: Уровень ложных срабатываний и пропущенных атак

- Интеграция: Возможность интеграции с другими системами безопасности

- Аналитические возможности: Средства анализа и визуализации данных

Сравнение популярных решений для систем обнаружения атак:

| Решение | Преимущества | Недостатки | Обоснование выбора |

|---|---|---|---|

| Snort | Бесплатное ПО, большое количество сигнатур, активное сообщество | Требует глубоких знаний для настройки, высокий уровень ложных срабатываний | Для учебных проектов и студентов, изучающих основы IDS |

| Suricata | Высокая производительность, поддержка многопоточности, современные функции | Менее обширная база сигнатур по сравнению с Snort | Для проектов, требующих высокой производительности и современных функций |

| OSSEC | Гибридная система (HIDS/NIDS), мониторинг целостности, анализ логов | Ограниченная поддержка сетевого анализа по сравнению с Snort/Suricata | Для проектов, требующих комплексного подхода к мониторингу |

| Splunk | Мощные аналитические возможности, визуализация, масштабируемость | Высокая стоимость, требует значительных ресурсов | Для проектов, ориентированных на анализ и визуализацию данных |

Пример обоснования выбора системы обнаружения атак для дипломного проекта:

Для мониторинга сетевого трафика выбрано решение Suricata по следующим причинам: 1. Высокая производительность благодаря многопоточной архитектуре 2. Совместимость с правилами Snort, что обеспечивает доступ к обширной базе сигнатур 3. Возможность интеграции с ELK Stack для анализа и визуализации данных 4. Открытый исходный код позволяет глубоко изучить принципы работы системы 5. Поддержка современных методов обнаружения, включая TLS анализ и HTTP паттерны

Для дипломных работ, связанных с анализом защищенности веб-приложений, рекомендуем ознакомиться с нашей статьей по пентесту веб-приложений в дипломной работе, где подробно разобраны примеры использования систем обнаружения атак для защиты веб-приложений.

Пример комплексной разработки СЗИ для конкретного случая

СЗИ для системы электронного документооборота

Рассмотрим пример разработки комплексной системы защиты информации для системы электронного документооборота.

Шаг 1: Анализ угроз и рисков

После проведения анализа угроз выявлены следующие критические риски:

- Неавторизованный доступ к конфиденциальным документам (критический риск)

- Модификация документов при передаче (высокий риск)

- Отказ в обслуживании системы (средний риск)

- Утечка персональных данных (критический риск)

Шаг 2: Разработка политик и регламентов

Разработаны следующие документы:

- Политика информационной безопасности системы электронного документооборота

- Регламент работы с персональными данными

- Инструкция по управлению учетными записями

- План реагирования на инциденты

Пример положения из регламента работы с персональными данными:

4.2.3 Все документы, содержащие персональные данные, должны быть зашифрованы с использованием алгоритма AES-256 перед сохранением в систему. 4.2.4 Доступ к документам с персональными данными предоставляется только сотрудникам, прошедшим обучение по работе с ПДн и подписавшим обязательство о неразглашении. 4.2.5 Все операции с документами, содержащими персональные данные, должны фиксироваться в журнале аудита с указанием времени, пользователя и типа операции.

Шаг 3: Выбор технических средств защиты

Для защиты системы выбраны следующие технические средства:

- Межсетевой экран: pfSense для разделения зон безопасности и контроля трафика

- Система обнаружения атак: Suricata для мониторинга сетевого трафика

- Шифрование: TLS 1.3 для защиты каналов связи, AES-256 для шифрования документов

- Контроль целостности: Модуль на Python для проверки хеш-сумм документов

- Мониторинг: ELK Stack для сбора и анализа логов системы

Если ваша дипломная работа связана с разработкой системы защиты электронного документооборота, рекомендуем ознакомиться с нашими гарантиями качества, которые обеспечивают высокое качество разработки и оформления дипломных работ по информационной безопасности.

Интеграция компонентов СЗИ

Для эффективной работы системы защиты информации важно правильно интегрировать все компоненты.

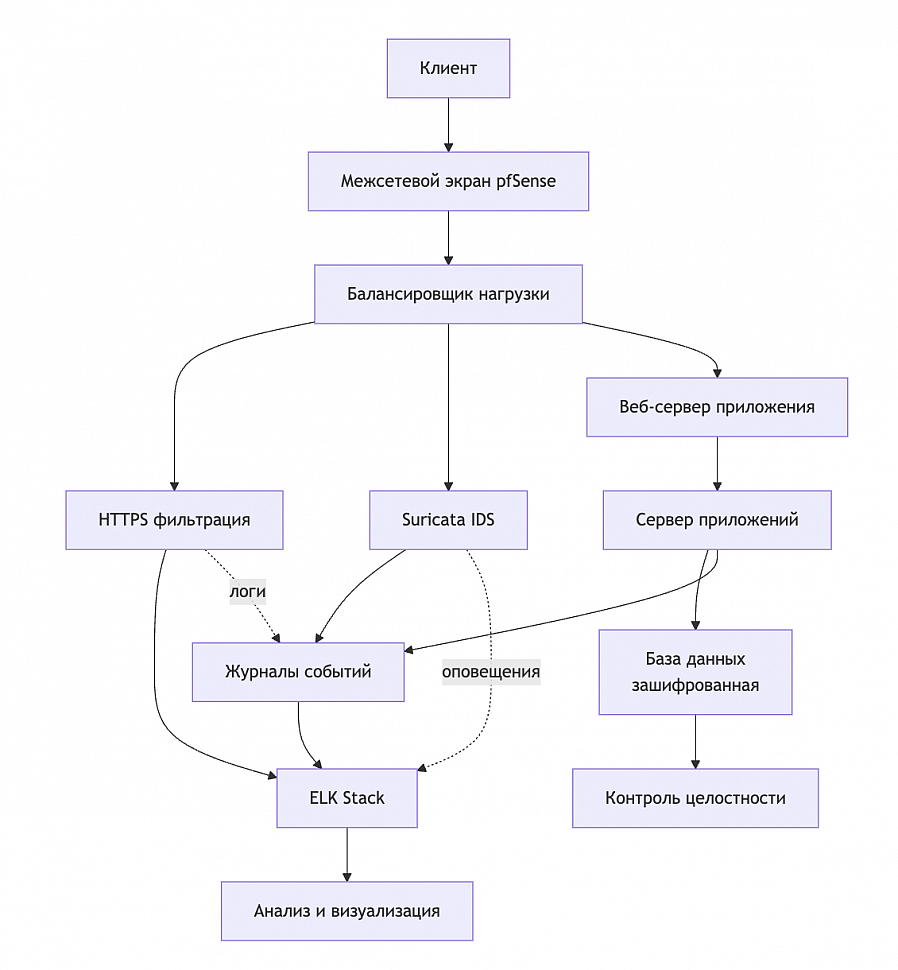

Пример архитектуры интеграции СЗИ для системы электронного документооборота:

Ключевые аспекты интеграции:

- Единый центр управления всеми компонентами СЗИ

- Обмен данными между системами через стандартные протоколы (Syslog, REST API)

- Корреляция событий из разных источников для выявления сложных атак

- Автоматизация реагирования на инциденты через SOAR-механизмы

Для студентов, выбирающих тему, связанную с построением комплексной системы защиты, рекомендуем изучить наши рекомендации по актуальным темам для диплома по информационной безопасности, где подробно разобраны примеры интеграции различных компонентов СЗИ.

Типичные ошибки студентов при разработке СЗИ

При разработке системы защиты информации как дипломного проекта студенты часто допускают следующие ошибки:

Ошибки в организационной части

- Поверхностный анализ угроз: Не проведение детального анализа угроз перед разработкой политик

- Копирование готовых политик: Использование шаблонов без адаптации под конкретную систему

- Отсутствие согласованности: Несоответствие между различными документами (политики противоречат регламентам)

- Игнорирование стандартов: Не соответствие требованиям ГОСТ, ISO 27001 и других стандартов

Ошибки в технической части

- Выбор неподходящих средств: Выбор технических средств без учета специфики системы

- Отсутствие обоснования: Не предоставление аргументов в пользу выбора конкретного решения

- Игнорирование интеграции: Рассмотрение средств защиты изолированно, без учета взаимодействия

- Поверхностная реализация: Демонстрация только базовой функциональности без глубокой настройки

Ошибки в оформлении результатов

- Отсутствие визуализации: Представление архитектуры СЗИ только в текстовом виде

- Неполные скриншоты: Предоставление скриншотов без пояснений и контекста

- Игнорирование тестирования: Отсутствие данных о тестировании эффективности СЗИ

- Поверхностный анализ: Недостаточная глубина анализа выявленных проблем и их решения

Чтобы избежать этих ошибок, рекомендуем ознакомиться с нашим руководством по созданию технического задания для диплома, которое поможет вам структурировать проект и избежать распространенных проблем.

Если вы выбираете тему, связанную с информационной безопасностью, рекомендуем изучить наши рекомендации по выбору тем для диплома по информационной безопасности, где подробно разобраны примеры разработки СЗИ для различных типов систем.

Нужна помощь с дипломом?

Telegram: @Diplomit |

WhatsApp:

+7 (987) 915-99-32 |

Email:

admin@diplom-it.ru

Оформите заказ онлайн:

Заказать дипломную работу

Заключение

Разработка системы защиты информации как дипломного проекта — это комплексная задача, которая требует глубокого понимания как организационных, так и технических аспектов информационной безопасности. Правильно выполненный проект демонстрирует ваше умение подходить к обеспечению безопасности системно и комплексно, что особенно важно для современных IT-специальностей.

Ключевые моменты, которые следует учесть при разработке СЗИ в дипломе:

- Проведите детальный анализ угроз и рисков перед разработкой политик и выбором технических средств

- Создайте четкую структуру организационной части СЗИ (политики, регламенты, инструкции)

- Тщательно обоснуйте выбор каждого технического средства защиты

- Обеспечьте интеграцию всех компонентов СЗИ для комплексной защиты

- Проведите тестирование эффективности разработанной системы

- Визуализируйте архитектуру СЗИ для лучшего восприятия на защите

Помните, что цель дипломной работы — не создать идеальную коммерческую систему, а продемонстрировать ваши знания и навыки в рамках учебного проекта. Лучше качественно проработать базовые аспекты системы защиты, чем поверхностно охватить множество возможностей.

Если вам нужна помощь в разработке системы защиты информации или реализации дипломного проекта, ознакомьтесь с другими материалами нашего цикла:

- Темы для диплома по информационной безопасности: от анализа уязвимостей до построения SOC

- Моделирование угроз информационной безопасности в дипломной работе: методика STRIDE

- Пентест веб-приложения в дипломной работе: легальные методы и оформление отчета

- Разработка модуля контроля целостности файловой системы на Python

- Экономическое обоснование внедрения средств защиты информации в дипломе

Также рекомендуем изучить темы дипломных работ по информационной безопасности, которые помогут вам определиться с направлением и углубить знания в выбранной области. Удачи в написании дипломной работы!