Разработка и нейтрализация модели угроз безопасности информации государственного предприятия

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

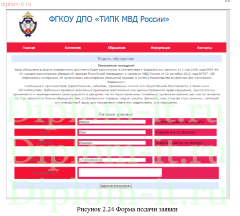

Введите адрес электронной почты и нажмите "Отправить"

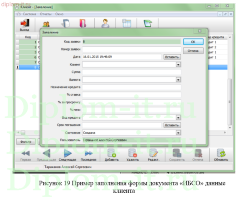

Формализация бизнес-процессов компании в сфере ЖКХ (проектирование и разработка АИС для расчета стоимости коммунальных услуг и формирования квитанций на оплату), ВКР по информатике2 000 ₽

Формализация бизнес-процессов компании в сфере ЖКХ (проектирование и разработка АИС для расчета стоимости коммунальных услуг и формирования квитанций на оплату), ВКР по информатике2 000 ₽ Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем2 000 ₽

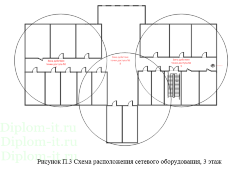

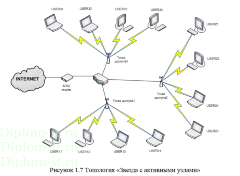

Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем2 000 ₽ Разработка корпоративной вычислительной сети с использованием технологии VPN, диплом по сетям2 000 ₽

Разработка корпоративной вычислительной сети с использованием технологии VPN, диплом по сетям2 000 ₽ Программные комплексы поддержки принятия управленческих решений (учет рабочего времени сотрудников)2 000 ₽

Программные комплексы поддержки принятия управленческих решений (учет рабочего времени сотрудников)2 000 ₽Описание

Работа подготовлена и защищена в 2015 году в Негосударственное образовательное учреждение высшего профессионального образования «Международная академия бизнеса и управления» по специальности 090103 - «Организация и технология защиты информации».Актуальность темы выпускной квалификационной работы обусловлена тем, что развитие компьютерных технологий значительно меняет все сферы деятельности человека в современном обществе.

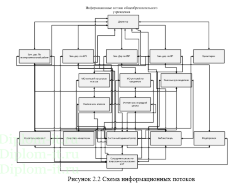

Под воздействием компьютерных технологий меняются формы экономической деятельности, виды и типы организаций (предприятий), характер взаимоотношений между работодателями и служащими, персоналом и клиентами. Изложенные факторы актуальности темы обуславливают следующую формулировку объекта и предмета исследования:

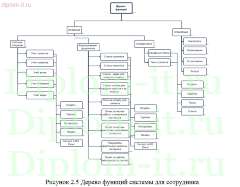

Задачи данной выпускной квалификационной работы можно представить следующим образом:

- 1. Рассмотреть влияние на состояние информационной безопасности;

- 2. Анализ основных путей обеспечения информационной безопасности

- 3. Реализация программно-аппаратной разработки защиты информации

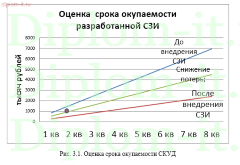

- 4. Определение экономического эффекта от внедрения системы защиты информации.

Дипломная работа состоит из трех частей. Первая посвящена рассмотрению источников санкций, их видам и основам импортозамещения. В этой же главе рассмотрены основные угрозы информационной безопасности.Во второй главе рассмотрены основы обеспечения информационной безопасности.

В частности, в данной главе проведена классификация угроз по следующим основаниям:

- • По природе возникновения

- • По степени преднамеренности проявления

- • По положению источника угроз

- • По источнику угрозы

- • По виду нарушения информационной безопасности

- • По объекту воздействия

- • По степени воздействия на АСУ

- • По характеру воздействия на защищаемую информацию

- • По способу реализации

В качестве типовых угроз информационной безопасности рассмотрены угрозы следующих причин:

- • Распределенное хранение файлов

- • Удаленные вычисления

- • Топологии и протоколы

- • Службы Обмена сообщениями

- • Прочие проблемы безопасности ЛВС

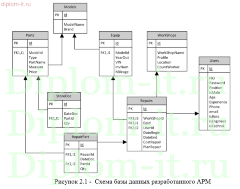

Во второй главе также проведен анализ программно-аппаратных средств защиты информации в локальной вычислительной сети.

В частности рассмотрены такие вопросы, как :

- • Защита с помощью применения межсетевых экранов;

- Защита с применением виртуальных сетей.

Далее проанализированы существующие технологии анализа защищенности ЛВС, включая технологии защиты от вирусов и актуальные вирусные угрозы.

В этой же главе выбраны средства защиты информации.В третьей главе описан социальный эффект от внедрения системы защиты информации и рассчитаны экономические показатели.

Характеристики

Год | 2015 |

Область | КСЗИ |

Заказывал диплом по специальности «цифровая экономика». Думал, что сделают кое-как, но нет: уникальность 87%, куча расчётов в Python. Менеджер ещё предложил дополнительный перечень вопросов с ответами для защиты — я купил, не пожалел. Комиссия спросила про экономическую эффективность, я уже был готов. Спасибо!

РАНХиГС, ГМУ. Заказал ВКР за месяц — сжато, но реально. Работу получил вовремя, антиплагиат 81%. Но в тексте нашёл пару устаревших ссылок (2018 год). Правки сделали, объяснили, что промахнулись. В целом сервис честный, если попросить доработку. На защите проблем не было.

Заказывала ВКР по психологии. Срок 2 месяца. Сделали чётко, уникальность 89%, SPSS, корреляции. Очень боялась защиты — взяла дополнительный пакет вопросов-ответов. И правильно: комиссия спросила про валидность методик, я ответила дословно. Ощущение, что кто-то держал меня за руку. Спасибо команде!

Очень боялась, что после перевода первой части суммы связь с исполнителями просто потеряется. На деле процесс оказался отлаженным: личный кабинет, статусы этапов, быстрый чат с куратором. Был небольшой косяк с первым автором, который не учёл свежие поправки в отраслевых стандартах, но заменили специалиста за сутки. Новая версия полностью соответствовала методичке. В целом надёжно.

Заказывала доработку бакалаврской работы перед самой защитой. Нужно было срочно добавить сравнительный анализ конкурентов. Сделали за два дня, нашли открытые данные, построили матрицу. Без этой главы меня бы просто не допустили. Спасибо за оперативность и понимание студенческих проблем. Буду рекомендовать одногруппникам.