Разработка комплексной системы безопасности компании

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Безопасность беспроводной сети стандарта wi-fi с открытым и закрытым сегментом, ВКР защита информации10 800 ₽

Безопасность беспроводной сети стандарта wi-fi с открытым и закрытым сегментом, ВКР защита информации10 800 ₽ Применение DLP-систем как инструмента обеспечения информационной безопасности компании, диплом по защите информации10 680 ₽

Применение DLP-систем как инструмента обеспечения информационной безопасности компании, диплом по защите информации10 680 ₽ Разработка методики выбора средств защиты платёжных карт, ВКР защита информации 11 400 ₽

Разработка методики выбора средств защиты платёжных карт, ВКР защита информации 11 400 ₽ Разработка сайта для онлайн заказа и доставки еды6 480 ₽

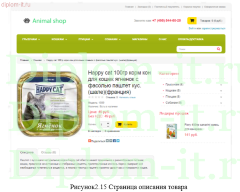

Разработка сайта для онлайн заказа и доставки еды6 480 ₽Описание

Работа подготовлена и защищена в 2015 году в Московском Финансово-промышленном университете Синергия, Факультет Информационных систем и технологий, для специальности «Информационные системы и технологии», специализация «Безопасность информационных систем».

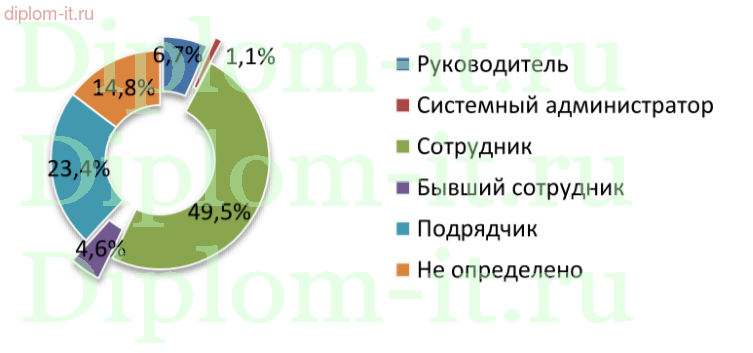

Целостность информации – это важный вопрос в обеспечении информационной безопасности компании, информационной безопасности личности и информационной безопасности бизнеса в любой сфере деятельности. Примерами нарушения целостности являются различные совершенные при помощи вычислительной техники кражи в компании, подделка кредитных карточек, изменения данных в информационных системах.

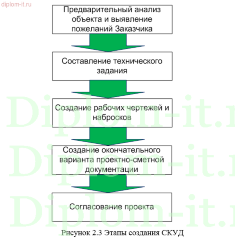

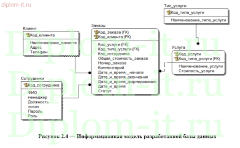

Конфиденциальность – один из самых сложных в практической реализации аспект информационной безопасности предпринимательской деятельности, так как конфиденциальность не должна быть в ущерб доступности этой же информации для авторизованных пользователей.Целью настоящей работы является определение наиболее уязвимых информационных активов организации, а также разработка наиболее оптимальных средств и методов защиты информации, среди которых главное место занимает проект внедрения системы контроля и управления доступом.Дипломная работа состоит из трех частей – аналитической, проектной и экономической.В аналитической части дана характеристика рассматриваемого предприятия, определены защищаемые информационные активы, оценены угрозы и риски.

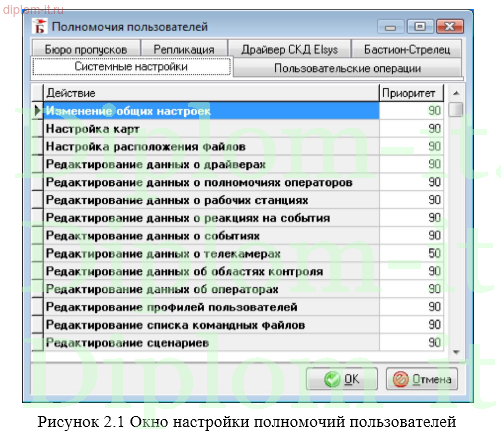

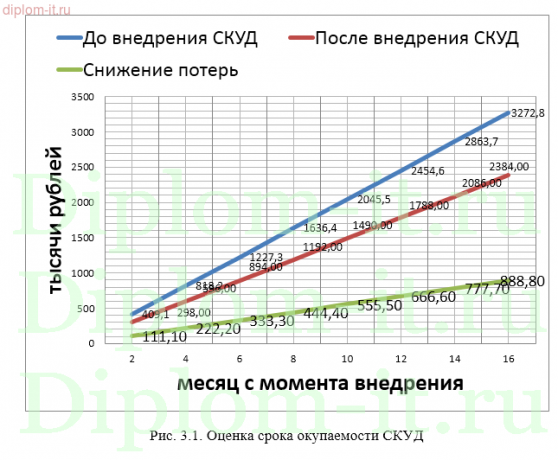

Там же выбран комплекс задач и защитных мер, включая организационные и инженерно-технические.В проектной части описан программно-аппаратный комплекс выбранных мер, приведена его структура, рассмотрен контрольный пример реализации проекта.В экономической части рассчитана стоимость внедрения указанного комплекса, срок его окупаемости.В результате разработано проектное решение, позволяющее резко ограничить вероятность попадания на территорию компании третьих лиц, а также вести учет и контроль перемещения сотрудников компании по помещениям.

В АО «XXX» внедрена СКУД «Elsys», что позволило значительно снизить риски потери информационных активов и, соответственно, снизить их стоимость. Срок окупаемости СКУД составил около 5 месяцев. Также в дипломной работе разработаны такие документы, как регламент использования СКУД и руководство оператора СКУД.Таким образом, задачи по повышению уровня информационной безопасности компании были выполнены.Срок окупаемости СКУД составил около 9 месяцев. Также в дипломной работе разработаны такие документы, как регламент использования СКУД и руководство оператора СКУД.

Развитие существующей системы информационной безопасности предполагается осуществлять по пути применения программных и аппаратных средств аутентификации доступа к информационным ресурсам компании.

Характеристики

Год | 2015 |

Область | КСЗИ |

Огромное спасибо команде за спасение! Честно говоря, у меня уже опускались руки: тема была очень сложной, и я просто не справлялась сама. Веб-дизайн, нейросети. Ребята взялись за работу и сделали всё в супер-сжатые сроки — чуть больше недели! Правки вносили моментально, всё подготовили в лучшем виде. Итог — защита на "отлично"! Безумно благодарна за помощь, вы лучшие!

Хочу выразить огромную благодарность команде diplom-it.ru! Заказывал диплом по направлению «Цифровая экономика» в Университете Синергия. Тема была жутко сложная, связанная с Big Data и прогнозированием, сам бы я точно не справился. Ребята не просто скинули «сырой» текст, а сделали полноценное исследование с актуальными расчетами. Антиплагиат прошел на ура (82% по версии вуза), уникальность текста отличная. Менеджеры на связи 24/7, отвечали даже на глупые вопросы ночью. Защитился на пятерку, комиссия похвалила за практическую часть. Рекомендую! ВУЗ: Синергия, специальность: Цифровая экономика.

Огромный респект команде diplom-it.ru! Ситуация была критическая: до сдачи диплома в МТИ (специальность «Менеджмент в игровой индустрии») оставалось 2 недели, а у меня была только введению и половина первой главы. Думал, все, вылетаю. Ребята взялись за работу моментально. Написали не просто текст, а крутой проект с анализом рынка и финансовой моделью. На защите препод даже удивился, откуда у меня такие свежие данные. Защитился на 5! Очень выручили.

Обращался на diplom-it.ru за помощью с дипломом в МТИ (специальность — прикладная информатика, если это важно). Остался доволен сервисом. Работа была готова раньше срока, что дало время спокойно подготовить речь и раздаточный материал. Оформление полностью по ГОСТу, список литературы свежий. Цена, кстати, оказалась чуть ниже, чем в среднем по рынку, хотя я переживал, что низкая цена = плохое качество. Но нет, тут соотношение цены и качества хорошее. Советую.

Хочу поделиться своей историей успеха с сайтом diplom-it.ru. Учусь в Синергии на факультете психологии. Тема диплома: «Влияние эмоционального интеллекта на успешность в карьере у студентов выпускных курсов». Тема модная, но сырая, литературы много, но нужно было грамотно провести исследование. Я переживала, что автор не сможет правильно составить опросники и обработать данные в SPSS. Каково же было мое удивление, когда в готовой работе я увидела не только качественную теорию, но и шикарную практическую часть с таблицами, корреляционным анализом и понятными выводами! Научный руководитель (довольно строгая женщина) сказала, что это одна из лучших работ за последние годы. Защита на отлично. Спасибо большое автору и персональному менеджеру за поддержку!