Внедрение инновационных технологий в информационную безопасность РФ, диплом по защите информации

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Описание

Работа подготовлена и защищена в 2017 году для специальности 10.03.01 Информационная безопасность.

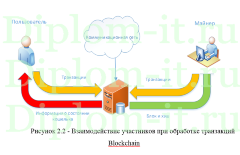

Безопасность в ИТ понимается как совокупность мер и является единой системой. Компьютерная безопасность включает в себя разные аспекты, среди которых значимы абсолютно все. Нельзя тут просто какие-то меры игнорировать, а какие-то применять, в противном случае система просто не будет работать.

Компьютерная безопасность во многом схожа с обычной безопасностью. В реальных условиях никто не станет ставить дорогую дверь на сарай с дырками в стене. Да и авто с новой резиной и колесами, но нерабочими тормозами тоже опасен. Похожая ситуация и в компьютерной безопасности, где необходимо учитывать любую возможность встречи с враждебной средой. И каждый ресурс в подобной системе – хоть сервер, хоть ПК компании обязан хорошо защищаться. Защита нужна и для самих файлов, и всей ЛВС. Доступ ко всем данным также реализуется безопасным образом, также важно помнить, что все сотрудники, работающие с данными, становятся звеном в цепочке механизма, поддерживающего безопасность всей системы.

Тема достаточно изучена в работах специалистов по информационной безопасности, существует большое количество программных комплексов, предназначенных для предотвращения утечек информации из компаний.

Предметом исследования является информационная безопасность РФ, а объектом – инновационные технологии в информационной безопасности.

Целью проекта является предложений по внедрению инноваций в систему информационной безопасности Российской Федерации.

Задачами работы являются:

- Исследование понятия «информационная безопасность»;

- Классификация методов утечки информации;

- Анализ организационной основы обеспечения информационной безопасности;

- Исследование инноваций в сфере обеспечения информационной безопасности;

- Разработка предложений по внедрению инноваций в систему информационной безопасности.

Диплом состоит из 3 глав, заключения и введения.

В ходе настоящей работы были рассмотрены вопросы, касающиеся обеспечения информационной безопасности страны и сформулированы предположения по использованию DLP систем для защиты от наиболее актуальных утечек информации.

По итогу сравнения программно-аппаратных средств защиты можно сделать вывод, что для реализации безопасного хранения данных и уменьшения вероятности утечек данных важно применять DLP систему.

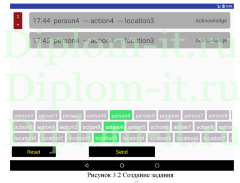

По итогу сравнения существующих сегодня DLP по ряду составленных параметров было принято, что все описанные системы имеют невысокий уровень реализации защиты при отправки данных по HTTP, FTP и иным протоколам, поэтому было принято решение о создании собственной DLP системы

По факту создания проведено ее сравнение с другими DLP системами с применением метода Саати, и было выяснено, что применение подобной системы становится оптимальным по множеству выделенных факторов.

По итогу внедрения выбранного ПО, компания получает такие преимущества, как:

- Поддержание автоматизации конкретных возникающих инцидентов ИБ и процедур их отслеживания;

- Минимизация трудоёмкости операций, реализуемых сотрудником отдела ИБ по определению случаев ИБ, каналов утечки данных их блокировании;

- Логичное понимание процессов поддержания ЗИ в компании;

- Улучшение процесса составления отчетов по состоянию СЗИ;

- Облегчение поиска недобросовестных работников фирмы при их попытке к НСД;

- Обновление СЗИ и повышение уровня защиты данных.

В итоге, цель исследования достигнута, а указанные задачи в начале проекта выполнены.

Характеристики

Год | 2017 |

Область | КСЗИ |

Предварительно переговорил с исполнителем, рад что администрация сайта пошла на встречу, но очень уж дипломная была важна. Все замечания преподавателя прорабатывали моментально, поэтому дипломную удалось даже раньше написать. Антиплагиат прошел так же с высоким процентом, качество работы отметили на защите. Презентацию мне кстати сделали как бонус, думаю именно благодаря ей защита прошла легче чем думал.

Благодарю персонал diplom-it за написание дипломной работы по защите информации. Их грамотная поддержка на протяжении всего времени оказались неоценимыми. Благодаря их консультациям я смог выполнить задание оперативно и качественно. Они детально объяснили материал, разъяснили все нюансы и помогли мне освоить тему. Защита прошла успешно, и мой преподаватель выразил свою похвалу.

Второй раз уже заказывают у них помощь с работой, остаюсь доволен. Очень радует что бесплатно рецензию пишут. Во второй раз были некоторые замечания по работе от руководителя, все устранили без проблем, быстро. Качество написания работы отличное, уровень антиплагиата очень высокий. Также нравится, что есть разные способы оплаты написанной работы.

Я по совету обратилась, когда искала кто мне сможет помочь с написанием дипломной работы. Меня условия тут привлекли, есть разные способы оплаты, также без проблем вносят корректировки, если потребуется. Я очень довольна, что именно сюда обратилась - осталась полностью довольна результатом! Тут реально идут на встречу клиенту, администрация очень хорошая!

Обратился сюда по рекомендации знакомых, тема диплома была не простая, связанная с проектированием ЛВС, но тут взялись. Работа кстати получилась отличная, хоть преподаватель и сделал пару замечаний, но ничего критичного там не было. Ответ в чате был быстрым, пообщался заодно с исполнителем и только убедился что человек в теме. Сотрудничеством доволен, поддерживали на всех этапах, качество работы хорошее, ну и по срокам даже раньше справились.