Установление авторства вредоносного программного обеспечения в подсистеме компьютерных инцидентов

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Разработка информационной системы инвентаризации оборудования4 800 ₽7 599 ₽

Разработка информационной системы инвентаризации оборудования4 800 ₽7 599 ₽ Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽

Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽ Разработка сайта для онлайн заказа и доставки еды6 480 ₽

Разработка сайта для онлайн заказа и доставки еды6 480 ₽ Информационная система обслуживания заявок сотрудников строительной компании, диплом по информатике в экономике8 900 ₽

Информационная система обслуживания заявок сотрудников строительной компании, диплом по информатике в экономике8 900 ₽Описание

Работа подготовлена и защищена в 2021 году.

Разработка программного обеспечения, отладка его работы является довольно сложным процессом. Для этого необходимо провести анализ кода программы. Это необходимо ждя того, чтобы:

1. Изучение логики программы необходимо для того. Чтобы найти в ней ошибки. Так же необходимо проверить на наличие ошибок процесс использования библиотеки;

2. Проверка на соответствие внутренним стандартам разработки (Code review) и постановка задач для рефакторинга программного кода;

3. Провести анализ программного кода, определить его недостатки, уязвимости [2];

4. Проанализировать как можно изменить программу, чтобы исключить угрозы и недостатки программного кода [7].

Сам анализ проводится в несколько этапов. Во время первого и второго этапа программист не использует программы. Все работа проводится в ручном режиме. Изучая программу разработчик смотрит на сколько корректно она работает, соответствует ли ее работа принятым стандартам.

Для реализации оставшихся двух этапов программист использует специальные инструменты.

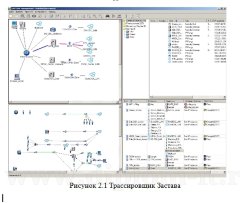

Сейчас на рынке проставлено много разных возможностей, которые можно использовать во время анализа. Некоторые инструменты встроены в разные среды разработки,к примеру, IntelliJ IDEA или Visual Studio. Но есть и такие инструменты, которые интегрируются отдельно. Производят данные программные средства не только в нашей стране [2,4,9], но и за границей[6,8].

Те программные средства, которые представлены на рынке могут использоваться в разных областях. Они могут в автоматическом режиме находить уязвимые места, и проверять системы на соответствие действующему законодательству [2,4,6,8,9].Так же во время проведения анализа можно использовать разные инструменты, которые помогают вносить изменения в программный код[4,7].

Цель работы заключается в том разработать программное обеспечение для установление авторства вредоносного программного обеспечения в подсистеме компьютерных инцидентов.

В качестве основных задач, которые надо решить во время написания работы можно отметить:

· провести анализ задачи установления авторства программного кода;

· определить какие методы можно использовать для определения авторства;

· разработать такой модуль,который будет определять авторства программного кода и его апробация.

Характеристики

Год | 2021 |

Файлы схем | да |

Огромное спасибо команде за спасение! Честно говоря, у меня уже опускались руки: тема была очень сложной, и я просто не справлялась сама. Веб-дизайн, нейросети. Ребята взялись за работу и сделали всё в супер-сжатые сроки — чуть больше недели! Правки вносили моментально, всё подготовили в лучшем виде. Итог — защита на "отлично"! Безумно благодарна за помощь, вы лучшие!

Хочу выразить огромную благодарность команде diplom-it.ru! Заказывал диплом по направлению «Цифровая экономика» в Университете Синергия. Тема была жутко сложная, связанная с Big Data и прогнозированием, сам бы я точно не справился. Ребята не просто скинули «сырой» текст, а сделали полноценное исследование с актуальными расчетами. Антиплагиат прошел на ура (82% по версии вуза), уникальность текста отличная. Менеджеры на связи 24/7, отвечали даже на глупые вопросы ночью. Защитился на пятерку, комиссия похвалила за практическую часть. Рекомендую! ВУЗ: Синергия, специальность: Цифровая экономика.

Огромный респект команде diplom-it.ru! Ситуация была критическая: до сдачи диплома в МТИ (специальность «Менеджмент в игровой индустрии») оставалось 2 недели, а у меня была только введению и половина первой главы. Думал, все, вылетаю. Ребята взялись за работу моментально. Написали не просто текст, а крутой проект с анализом рынка и финансовой моделью. На защите препод даже удивился, откуда у меня такие свежие данные. Защитился на 5! Очень выручили.

Обращался на diplom-it.ru за помощью с дипломом в МТИ (специальность — прикладная информатика, если это важно). Остался доволен сервисом. Работа была готова раньше срока, что дало время спокойно подготовить речь и раздаточный материал. Оформление полностью по ГОСТу, список литературы свежий. Цена, кстати, оказалась чуть ниже, чем в среднем по рынку, хотя я переживал, что низкая цена = плохое качество. Но нет, тут соотношение цены и качества хорошее. Советую.

Хочу поделиться своей историей успеха с сайтом diplom-it.ru. Учусь в Синергии на факультете психологии. Тема диплома: «Влияние эмоционального интеллекта на успешность в карьере у студентов выпускных курсов». Тема модная, но сырая, литературы много, но нужно было грамотно провести исследование. Я переживала, что автор не сможет правильно составить опросники и обработать данные в SPSS. Каково же было мое удивление, когда в готовой работе я увидела не только качественную теорию, но и шикарную практическую часть с таблицами, корреляционным анализом и понятными выводами! Научный руководитель (довольно строгая женщина) сказала, что это одна из лучших работ за последние годы. Защита на отлично. Спасибо большое автору и персональному менеджеру за поддержку!