Модернизация комплекса антивирусной защиты в образовательной организации, ВКР по информационной безопасности

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Безопасность беспроводной сети стандарта wi-fi с открытым и закрытым сегментом, ВКР защита информации10 800 ₽

Безопасность беспроводной сети стандарта wi-fi с открытым и закрытым сегментом, ВКР защита информации10 800 ₽ Разработка автоматизированной информационной системы учета успеваемости студентов колледжа8 208 ₽

Разработка автоматизированной информационной системы учета успеваемости студентов колледжа8 208 ₽ Разработка корпоративной вычислительной сети с использованием технологии VPN, диплом по сетям8 400 ₽

Разработка корпоративной вычислительной сети с использованием технологии VPN, диплом по сетям8 400 ₽ Разработка автоматизированной системы учета товаров малого предприятия8 748 ₽

Разработка автоматизированной системы учета товаров малого предприятия8 748 ₽Описание

Работа подготовлена и защищена в 2018 году в Московском Финансово-промышленном университете Синергия, Факультет Информационных систем и технологий, для специальности «Информационные системы и технологии», специализация «Безопасность информационных систем».

Сейчас в текущей информационной экономике должным образом изменяется содержание бизнес-процессов. Корректируется приоритетность применения интеллектуальной части общего капитала фирм, использование инновационных методик управления (сетевое, матричное), уменьшение уровня зависимости персонала от компании, масштабируемость бизнес-схем, учет роли ИТ в повышении результативности бизнес-процессов и финальных стадиях бизнеса. Исходя из этого, изменяется и подход к нахождению конкурентных преимуществ компаний, к примеру, в рамках поглощений и слияний. Так, на фондовых биржах грамотные аналитики, наряду с экономическими данными, не забывают и про перемены информационной составляющей отношений в торговле. Это хорошо видно в работе и экспертном мнении множества консалтинговых компаний: Gartner, Price Waterhоuse Coopers, Accenture и др. в сфере оценки бизнеса и качества автоматизации неприбыльных фирм (образовательного характера, к примеру) оценке работы госструктур и т.п.

Еще недавно были вопросы и по оценке величины риска, рост которого важно описать как обратную сторону в процессе автоматизации. Проблема появляется потому, что вопросы ИБ часто решают ИТ-специалисты, не способные дать грамотной оценки последствий для организации при реализации угрозы ИБ. Менеджеры компании, которые это сделать в силах, часто имеют лишь часть знаний в ИТ сфере, что не позволяет им сделать качественную оценку рисков.

Поэтому в компании часть нет специалиста, который может оценивать риски, связанные с использованием ИТ, но становится очевидно, что оценка риска нужна для защиты уже имеющейся инфраструктуры, но и для точной оценки последующего использования в ИТ.

Под угрозой компьютерной безопасности обычно понимают событие, которое может привести к нарушению целостности данных. Уязвимость ИС отражает возможную вероятность реализации такой угрозы.

С системной точки любая угроза делится на внешнюю и внутреннюю. Внешние угрозы зачастую случаются из-за неограниченности доступа в ИС из вне. Внутренние угрозы определены неверными действиями сотрудников или уже являются следствием случившихся, но еще не обнаруженных угроз.

В рамках функциональности угрозы делят на случайные и преднамеренные. Изначально, случайности неизбежны – просчеты сотрудников, некорректность хранения информации, системные сбои и т.д.). Преднамеренные угрозы являются брешами ИС и безусловно опаснее (шпионские и вирусные атаки, изменение данных, трафика, действия вирусов и т.д.).

Угрозы могут также быть явными и скрытыми. Основные последствия их – отказ в обслуживании, блокирование доступа к подсистемам, тривиальная или неустранимая неисправность всей системы.

Безусловно, угрозам подвержены как государственные (БД спецслужб, ГИБДД, компаний) так и коммерческие компании (изменение контрактов, хищение денег и данных).

НСД включает в себя различные варианты доступа к данным ИС в обход активных средств защиты и правил для реализации требуемого уровня безопасности (утечки, нарушения полноценности данных, DOS-атака). НСД часто реализуется взломщиком через специальное ПО (вирусное либо зараженное), технические каналы связи (сеть, карта памяти, флешка). Степень выявления каждого НСД можно оценить по уровню нанесенного или возможного ущерба.

Программы-деструкторы – это код, наносящий определенный вред ИС. Такое ПО обычно делится на активное и пассивное. Пассивное не выводит ИС из строя, более безобидно и ущерб от него скорее косвенный. Активное ПО своей основной задачей ставит разрушение системы и несет явный экономический вред, и его размер неизвестен.

Понятие программа-деструктор применяется для того, чтобы определить совокупность всех известных и неизвестных незаконных программ (вирусное ПО, трояны, черви, сканеры, считыватели и т.п.).

Разделения программ-деструкторов нет, но есть классификация по: параметрам, принципам действия, среде развития, методу заражения и т.д. Классические параметры: изменение данных, очистка дисков, модификация ОС. Самые известные вирусы: черви (worm), компаньоны (companion), макровирусы (macros), полиморфы (polymorphic).

Суть всех уязвимостей уже известна давно и хорошо описана в статье Лаборатории Касперского – к примеру, дыры в ПО, ошибки фильтров, нюансы протоколов, выполнение анализа трафика, корректировка IP-адресов, DOS-атаки. Сам вирус способен изменяться в среде ИС, разделяться, обновляться, начинать эпидемию, которая охватит всю систему и полностью выведет из работы.

Программы-деструкторы становится основной проблемой защиты ИС. Атаки на сервера с данными идут постоянно, потери только увеличиваются.

Цель проекта – обновление системы антивирусной защиты ИП Терещенко Д.Г.

Объект анализа — это ИП Терещенко Д.Г., а предмет изучения - процесс обновления антивирусной защиты.

В рамках подготовки проекта использовались методики изучения литературы по теме работы, изучение нормативов и статистики, применялись методики сравнения и анализа.

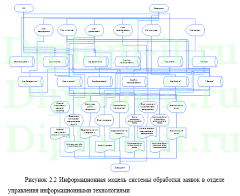

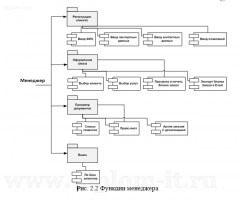

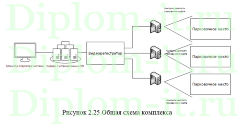

Первая часть исследует работу компании, определяет информационные активы, подлежащие защите, риски и угрозы ИБ. Описана текущая система ИБ, выбраны задачи и определены организационные и технические меры.

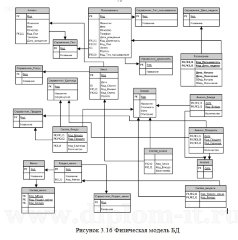

Вторая часть описывает правовую основу обеспечения ИБ, организационно-административные меры, суть программно-аппаратного комплекса и реальный пример выполненного проекта.

Третья часть оценивает результативность всей работы и период полной окупаемости.

Характеристики

Файлы схем | да |

Год | 2018 |

Программа с исходниками | нет |

Огромное спасибо команде за спасение! Честно говоря, у меня уже опускались руки: тема была очень сложной, и я просто не справлялась сама. Веб-дизайн, нейросети. Ребята взялись за работу и сделали всё в супер-сжатые сроки — чуть больше недели! Правки вносили моментально, всё подготовили в лучшем виде. Итог — защита на "отлично"! Безумно благодарна за помощь, вы лучшие!

Хочу выразить огромную благодарность команде diplom-it.ru! Заказывал диплом по направлению «Цифровая экономика» в Университете Синергия. Тема была жутко сложная, связанная с Big Data и прогнозированием, сам бы я точно не справился. Ребята не просто скинули «сырой» текст, а сделали полноценное исследование с актуальными расчетами. Антиплагиат прошел на ура (82% по версии вуза), уникальность текста отличная. Менеджеры на связи 24/7, отвечали даже на глупые вопросы ночью. Защитился на пятерку, комиссия похвалила за практическую часть. Рекомендую! ВУЗ: Синергия, специальность: Цифровая экономика.

Огромный респект команде diplom-it.ru! Ситуация была критическая: до сдачи диплома в МТИ (специальность «Менеджмент в игровой индустрии») оставалось 2 недели, а у меня была только введению и половина первой главы. Думал, все, вылетаю. Ребята взялись за работу моментально. Написали не просто текст, а крутой проект с анализом рынка и финансовой моделью. На защите препод даже удивился, откуда у меня такие свежие данные. Защитился на 5! Очень выручили.

Обращался на diplom-it.ru за помощью с дипломом в МТИ (специальность — прикладная информатика, если это важно). Остался доволен сервисом. Работа была готова раньше срока, что дало время спокойно подготовить речь и раздаточный материал. Оформление полностью по ГОСТу, список литературы свежий. Цена, кстати, оказалась чуть ниже, чем в среднем по рынку, хотя я переживал, что низкая цена = плохое качество. Но нет, тут соотношение цены и качества хорошее. Советую.

Хочу поделиться своей историей успеха с сайтом diplom-it.ru. Учусь в Синергии на факультете психологии. Тема диплома: «Влияние эмоционального интеллекта на успешность в карьере у студентов выпускных курсов». Тема модная, но сырая, литературы много, но нужно было грамотно провести исследование. Я переживала, что автор не сможет правильно составить опросники и обработать данные в SPSS. Каково же было мое удивление, когда в готовой работе я увидела не только качественную теорию, но и шикарную практическую часть с таблицами, корреляционным анализом и понятными выводами! Научный руководитель (довольно строгая женщина) сказала, что это одна из лучших работ за последние годы. Защита на отлично. Спасибо большое автору и персональному менеджеру за поддержку!