Методы и средства защиты информации в сетях (разработка программы защиты беспроводных сетей), дипломная работа по защите информации

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Автоматизация приема заявок на ремонт и модернизацию персональных компьютеров2 000 ₽

Автоматизация приема заявок на ремонт и модернизацию персональных компьютеров2 000 ₽ Разработка сайта для онлайн заказа и доставки еды2 000 ₽

Разработка сайта для онлайн заказа и доставки еды2 000 ₽ Разработка корпоративной вычислительной сети с использованием технологии VPN, диплом по сетям2 000 ₽

Разработка корпоративной вычислительной сети с использованием технологии VPN, диплом по сетям2 000 ₽ Формализация бизнес-процессов компании в сфере ЖКХ (проектирование и разработка АИС для расчета стоимости коммунальных услуг и формирования квитанций на оплату), ВКР по информатике2 000 ₽

Формализация бизнес-процессов компании в сфере ЖКХ (проектирование и разработка АИС для расчета стоимости коммунальных услуг и формирования квитанций на оплату), ВКР по информатике2 000 ₽Описание

Работа подготовлена и защищена в 2018 году в Московский технологический институт (МТИ) , Направление:Информатика и вычислительная техника, Профиль: Вычислительные машины, комплексы, системы и сетидля специальности 10.03.01 Информационная безопасность.

Актуальность работы связана с тем, что в настоящее время беспроводные сети используются очень часто, соответственно, с каждым годом увеличивается количество атак, связанных с несанкционированным доступом к данным именно через беспроводную сеть.

Обеспечение безопасности информации является одной из приоритетных задач, направленной на защиту информационных ресурсов от угроз информационной безопасности.

В производственной деятельности практически любой организации информационная безопасность является важной задачей, так как нарушения в этой части приводят к компрометации деятельности компании или ее персонала.

Новые технологии передачи данных дают существенные преимущества в работе организации, но и увеличивают риск предоставления потенциальных возможностей для осуществления не санкционированной деятельности, связанной с хищением, подделкой, блокированием и уничтожением информации. Фактически это означает, что с развитием технологий обработки и передачи информации необходимо адекватно развивать защиту информации.

Беспроводные сети первоначально наибольшее распространение получили за границей, так как в России до начала двухтысячных годов необходимо было получать специальные разрешения от регулирующих организаций на использование частот связи, что было сопряжено с огромными проблемами. В практике беспроводные сети чаще всего используются в комбинации с проводными для организации и предоставления различных видов услуг связи на «последней миле» - соединение абонентов с узлом связи и между собой. Средства беспроводных ЛВС позволяют оперативно и достаточно экономно создавать локальные сети, полностью соответствующие стандартам проводных сетей. Они особенно эффективны, когда кабельная прокладка затруднена или организации необходимо в сжатые сроки провести модернизацию уже имеющихся сетей.

В тоже время объединение различных средств вычислительной техники (СВТ) на основе средств беспроводной связи повышает уязвимость ЛВС организации за счет ее неоднородности и открытости. Радиосигналы имеют открытую природу и неограниченны стенами зданий, что предоставляет злоумышленникам большую свободу для атак.

В настоящее время имеется большое разнообразие (по стойкости к угрозам и стоимости) средств защиты беспроводных сетей связи для объединения автоматизированных рабочих мест (АРМ) организации в корпоративные ЛВС и поэтому решение проблемы выбора технико-экономической комбинации методов и средств защиты является очень актуальной. В тоже время надо понимать, что все эти средства не являются сертифицированными, так как в основе они содержат средства иностранного производства и при их разработке вряд ли выполнялись требования нормативных документов РФ.

В этих условиях, при задании заказывающими организациями исходных данных и требований на создание защищенных АС и ЛВС в их составе, выдается субъективная и не всегда проверенная информация, что в еще большей степени приводит к неадекватности решений при выборе методов и средств защиты информации.

Цель работы – разработкапрототипа программного обеспечения для защиты беспроводной сети от НСД.

Задачи работы:

1)Обзор и анализ основных методов и средств защиты информации для беспроводных ЛВС;

2)Анализ основных угроз и рисков информационной безопасности ЛВС организации;

3)Анализ архитектуры сети беспроводного доступа;

4)Анализ алгоритмов аутентификации в системах Wi-fi и алгоритмов шифрования;

5)Выбор технологии защиты информации в корпоративных беспроводных сетях;

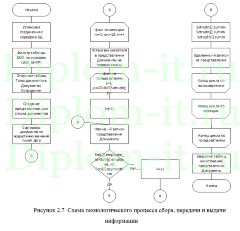

6) Разработка алгоритма работы системы предотвращения утечек информации;

7)Разработка программного обеспечения реализации задачи повышения уровня защиты информации путем предотвращения утечек информации.

Тема информационной безопасности и внедрения СКУД рассматривается в работах таких авторов, как Адаменко М.А. [5], Гашков С. Б. [7], Применко Э. А. [9], Черепнев М. А. [11], Гришина Н. В. [16], Малюк А. А. [17]и многих других.

Объектом исследования является защиты информации, предметом исследования – обеспечение информационной безопасности при передаче данных через беспроводные сети.

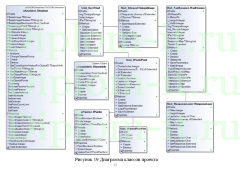

В комплект работы входит программа на языке Delphiи СУБД Mysql с исходниками.

.

Характеристики

Файлы схем | да |

Год | 2018 |

Программа с исходниками | Да, Delphi |

Заказывал диплом по специальности «цифровая экономика». Думал, что сделают кое-как, но нет: уникальность 87%, куча расчётов в Python. Менеджер ещё предложил дополнительный перечень вопросов с ответами для защиты — я купил, не пожалел. Комиссия спросила про экономическую эффективность, я уже был готов. Спасибо!

РАНХиГС, ГМУ. Заказал ВКР за месяц — сжато, но реально. Работу получил вовремя, антиплагиат 81%. Но в тексте нашёл пару устаревших ссылок (2018 год). Правки сделали, объяснили, что промахнулись. В целом сервис честный, если попросить доработку. На защите проблем не было.

Заказывала ВКР по психологии. Срок 2 месяца. Сделали чётко, уникальность 89%, SPSS, корреляции. Очень боялась защиты — взяла дополнительный пакет вопросов-ответов. И правильно: комиссия спросила про валидность методик, я ответила дословно. Ощущение, что кто-то держал меня за руку. Спасибо команде!

Очень боялась, что после перевода первой части суммы связь с исполнителями просто потеряется. На деле процесс оказался отлаженным: личный кабинет, статусы этапов, быстрый чат с куратором. Был небольшой косяк с первым автором, который не учёл свежие поправки в отраслевых стандартах, но заменили специалиста за сутки. Новая версия полностью соответствовала методичке. В целом надёжно.

Заказывала доработку бакалаврской работы перед самой защитой. Нужно было срочно добавить сравнительный анализ конкурентов. Сделали за два дня, нашли открытые данные, построили матрицу. Без этой главы меня бы просто не допустили. Спасибо за оперативность и понимание студенческих проблем. Буду рекомендовать одногруппникам.