Модернизация корпоративной сети компании с целью повышения информационной безопасности

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Разработка корпоративной вычислительной сети с использованием технологии VPN, диплом по сетям8 400 ₽

Разработка корпоративной вычислительной сети с использованием технологии VPN, диплом по сетям8 400 ₽ Информационная система обслуживания заявок сотрудников строительной компании, диплом по информатике в экономике8 900 ₽

Информационная система обслуживания заявок сотрудников строительной компании, диплом по информатике в экономике8 900 ₽ Автоматизация приема заявок на ремонт и модернизацию персональных компьютеров8 748 ₽

Автоматизация приема заявок на ремонт и модернизацию персональных компьютеров8 748 ₽ Применение DLP-систем как инструмента обеспечения информационной безопасности компании, диплом по защите информации10 680 ₽

Применение DLP-систем как инструмента обеспечения информационной безопасности компании, диплом по защите информации10 680 ₽Описание

Работа подготовлена и защищена в 2018 году для специальности 10.03.01 Информационная безопасность.

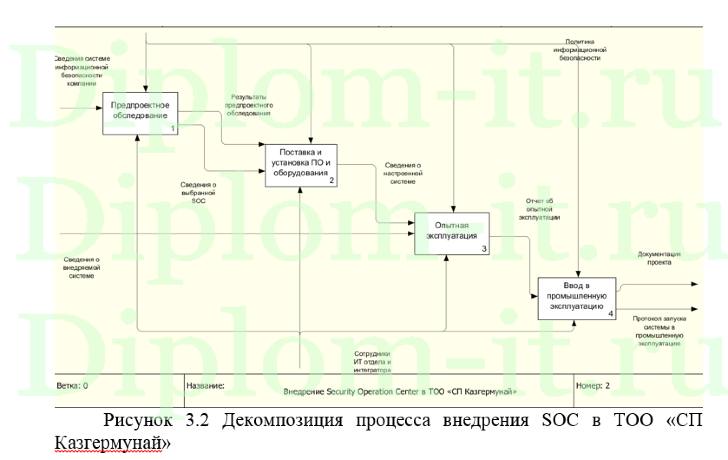

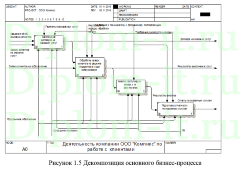

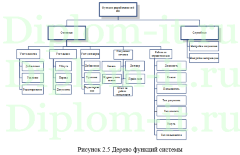

В дипломной работе приводятся результаты модернизации корпоративной сети ТОО «СП Казгермунай» с целью повышения информационной безопасности путем применения центра мониторинга и управления информационной безопасностью — Security Operation Center (SOC).

В результате сравнения и обзора существующих аналогичных продуктов для внедрения в компании выбран Jet Security Operation Center, описана его структура, разработан порядок внедрения, оценена экономическая эффективность.

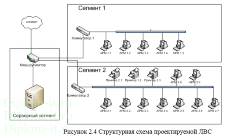

Актуальность выпускной квалификационной работы заключается в том, что в настоящее время практически любая компания использует в своей работе ЛВС.

Объединение компьютерного оборудования в сети позволяет определенно повышать производительность труда. Офисные ЛКС используют как для организационных (или офисных) нужд, так и для общения, обучения и других целей.

Оценка современного состояния решаемой научной проблемы. Проблема разработки ЛВС и обеспечения защиты информации в них является остаточно разработанной и описывается во множестве источников.

Практическая значимость дипломной работы содержится в применении разработанной модернизации ЛВС на практике для рассматриваемого предприятия.

Однако угрозы ИБ и атаки на информационные активы ежегодно становятся все более сложными и часто влияют на определенную группы компаний (например, СМИ) или отдельную фирму. Понятно, что такие целенаправленные незаконные действия реализуются подготовленными людьми, которые имеют некий багаж знаний и иной раз очень сложно их найти стандартными методами защиты (к примеру, антивирус). Для нахождения таких действий требуется полностью возможный объем данных для анализа, а в идеале лучше анализировать не только все записи, но и весь трафик для понимания ущерба и нахождения аномальной активности. То есть для выделения полноценной картины в Сети сегодня уже недостаточно одних только логов устройств и ПО.

Такую систему возможно реализовать в рамках SOC. И связано это с рядом факторов:

Сейчас есть много параметров, в рамках которых можно принять управляющие воздействия (сообщения ИБ, итоги анализа, требования политики защищенности, нормативных актов, соглашений на оказание услуг и т. п.);

СЗИ сейчас имеют развитый функционал и гибкие настройки. Возможность динамического выбора требуемых настроек безопасности станет основой для защиты;

SOC включает в себя множество знаний по безопасности проведения операций, а также является основой управления СЗИ и реализации политик ИБ, поэтому подойдёт для внедрения ИБ;

Закон о ПД и стандарт PCI DSS ужесточили требования по поддержанию защищенности АБС.

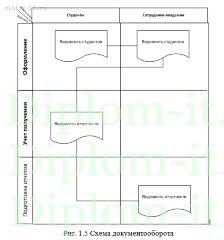

В обычной банковской организации есть множество СЗИ (таких, как СКУД, системы слежения и предотвращения вторжений (СОВ), сетевые экраны (МЭ), хост СОВ). При этом СОВ будет функционировать в режимах нахождения и ликвидации, МЭ может работать в разных уровнях записи событий ИБ, СОВ уровня хоста реализует разные по сложности политики. Защищенность АБС идет от ряда факторов: суммы угроз ИБ, уязвимости итоговых систем и СЗИ, настройки системы безопасности и т. п. При этом на конкретные факторы компания не влияет (например, уровень угроз ИБ), а некоторые факторы изменяются (к примеру, в случае реализации уязвимости будет улучшено ПО). Но наиболее оперативный метод изменения защищенности системы — это корректировка настроек системы безопасности.

Именно эту функцию и реализует центр управления безопасности, подстраивая используемые СЗИ к актуальным угрозам.

По итогу, СБ — это система, оказывающая влияние на свои настройки исходя из факторов и тем самым поддерживает требуемый уровень защищенности, работоспособности, производительности и удобства применения.

Объектом анализа становится защищенность ИБ в ЛВС компании.

Цель проекта - создание проекта внедрения центра мониторинга и управления ИБ - SOC. Исходя из цели, реализуется целый ряд задач:

Изучение компании как объекта исследования, инцидентов ИБ;

Изучение имеющихся методов и средств ИБ;

Описание принципов построения SOC и текущих решений;

Выбор SOC и создание вариантов его внедрения;

Подготовка проекта внедрения SOC и расчет показателей результативности.

Теоретическую основу дипломной работы составляет научное исследование трудов таких авторов, как Кенин А.А. [13], Поляк-Брагинский А.С[25], Семенов А.Н [27], Верещагина Е.С. [2], Осмоловский С. А. [20]. и других.

Методологическую основу дипломной работы составляют инструкции по эксплуатации оборудования ЛВС и средств обеспечения информационной безопасности.

Практической базой выполнения дипломной работы является информационная система ТОО «СП Казгермунай».

Дипломная работа состоит из четырёх глав. В первой главе описаны теоретические положения организации защиты информации. Во второй главе проведен анализ объекта исследования, проведено сравнения SOC и выбран продукт для применения на исследуемом предприятии.

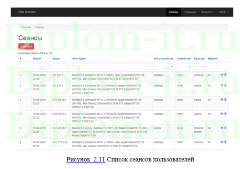

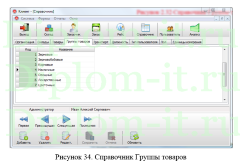

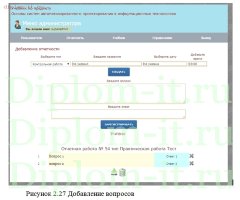

В третьей главе проведено практическое тестирование разработанной сети.

В четвертой части описан проект внедрении SOC и оценена его стоимость и экономическая эффективность.

Характеристики

Файлы схем | да |

Год | 2018 |

Программа с исходниками | нет |

МГТУ им. Баумана, инноватика. Диплом про коммерциализацию стартапов. Срок горел — 9 дней. Обратилась в 4 утра, ответили через 20 минут (менеджер online). Подобрали автора-практика из технопарка. Черновик прислали через 4 дня, я испугалась — много воды. Написала претензию, автор переделал за сутки, убрал лишнее. В итоге уникальность 88%, защитилась на 4. Презентацию сделали сами, но речь прислали готовую. Цена со срочностью была выше обычной, но терпимо. Рекомендую, если нужна быстрая реакция.

ВШЭ, экономика (магистратура). Тема сложная: анализ панельных данных в Stata. Срок — 45 дней. Автор оказался кандидатом наук (как сказал менеджер). Работу сделал с нуля, включая эконометрическую модель. Уникальность 94% — супер. Цена была выше среднего (но это магистратура). Зато никаких скрытых платежей, оплата поэтапно. На защите я чувствовал себя уверенно, потому что автор подготовил развёрнутые ответы на возможные вопросы (это отдельная услуга, но стоит того). Минус: иногда пропадал на 2-3 дня, но предупреждал. Итог — 5.

Срочный заказ — 7 дней до сдачи финальной версии. Тема сложная, нужен был высокий антиплагиат. На diplom-it.ru согласились, но предупредили: цена выше на 40% из-за короткого срока. Оплатил полную сумму сразу. Автор сделал работу за 6 дней, уникальность 87% (проверял в етхт). Текст сухой, без воды, все сноски на актуальные постановления пленумов. Ответ на отзыв научрука по структуре пришлось ждать почти сутки, но исправили. Речь и презентацию не заказывал — сам сделал. Защитился на 'удовлетворительно', но претензий к содержанию нет. Если нужна именно работа по юриспруденции без лирики — рекомендую.

РГСУ, лингвистика. У меня диплом по переводу технических текстов. Автор — филолог, сделала качественный анализ переводческих трансформаций. Сначала сомневалась в уникальности — получила 90% (вуз требует 80). Общались в основном по почте, отвечали в течение дня. После сдачи научрук попросил дополнить практическую часть примерами — доделали за 3 дня бесплатно. Цена была очень бюджетной для диплома. Тональность нейтральная, но я довольна.

МИСИС, прикладная информатика. Заказывал диплом по администрированию Linux. Автор написал про настройку серверов и скрипты автоматизации. Уникальность 87%. Срок 18 дней — уложились. Защита на 4. Спасибо команде.