Разработка модели АС мониторинга информационной безопасности на предприятии ООО «БалтМетКом»

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Проектирование и разработка АРМ менеджера по закупкам7 776 ₽

Проектирование и разработка АРМ менеджера по закупкам7 776 ₽ Разработка методики выбора средств защиты платёжных карт, ВКР защита информации 11 400 ₽

Разработка методики выбора средств защиты платёжных карт, ВКР защита информации 11 400 ₽ Разработка информационной системы учета трафика в ЛВС компании, Диплом по информатике8 748 ₽

Разработка информационной системы учета трафика в ЛВС компании, Диплом по информатике8 748 ₽ Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽

Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽Описание

Работа подготовлена и защищена в 2018 году для специальности 10.03.01 Информационная безопасность.

При новейшем развитии ИТ не нуждается в каких-то доказательствах тот тезис, что данные являются самым важным для любой компании, действующей на рынке сегодня. Отсюда вытекает важность и потребность защиты данных.

По оценкам специалистов ИБ, утечки секретных данных, причиной которых является применение незащищенных каналов, выдвигаются сейчас на первый план среди утечек по другим каналам.

Нарушители, которые находятся вне ИС организации, стремятся получить НСД к данным, подлежащей защите, также, всегда есть недобросовестные сотрудники компании, которые могут стать посредником для получения доступа к информации для ее разглашения третьим лицам по неким корыстными мотивам.

Поэтому сегодня актуален вопрос защиты секретных данных от утечек разного рода и характера, поэтому тема исследования - создание модели АС мониторинга ИБ в компании ООО «БалтМетКом» очень своевременна.

Но даже в рамках использования различных средств и методов защиты данных, СЗИ не может на 100% быть эффектен и всегда можно пропустить утечку данных, т.к. не все каналы могут полностью отслеживаться.

В рамках этого тезиса можно сделать вывод, что для реализации результативной системы ЗИ важно контролировать каналы утечки данных различного рода. Доступность контроля каналов утечек данных включат системы класса DLP (Data Leak Prevention).

Применение таких DLP-систем помогает понизить риски утечки данных, а также позволяет подробно рассмотреть все инциденты ИБ в рамках их реализации.

Объектом исследования в работе определена ЗИ. Предметом исследования является безопасность данных ООО «БалтМетКом».

Цель ВКР: Разработать модель системы мониторинга защиты корпоративной сети ООО «БалтМетКом».

Задачи ВКР:

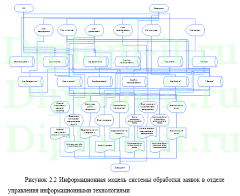

1.Провести классификацию и выполнить анализ основных методов и СЗИ в сетях;

2.Рассмотреть основные технологии ЗИ в сетях;

3.Провести анализ существующей СЗИ в ООО «БалтМетКом»;

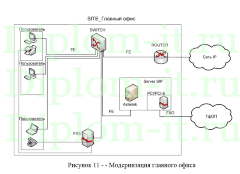

4.Разработать задание и провести модернизацию СЗИ в корпоративной сети ООО «БалтМетКом»;

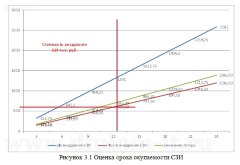

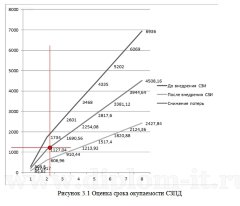

5.Выполнить оценку эффективности проведенной модернизации по защите корпоративной информации в сети предприятия.

В проекте понятие защиты от потери данных описано в рамках обеспечения ИБ и ЗИ.

Теоретическая значимость проекта состоит в систематизации и выборке сведений научной литературы по вопросам поддержания ИБ в корпоративных сетях, определение базовых видов угроз и выражения требуемых инструментов и методов по поддержанию защиты.

Практическая значимость работы заключается в возможности использования разработанных предложений при внедрении СЗИ в ИС представленной компании.

В рамках подготовки работы были использованы работы ряда авторов: Волокитин А.В., Маношкин А.П., Солдатенков А.В., Савченко С.А., Петров Ю.А., Вус М.А., Каторин, Ю. Ф. и др.

ВКР включает в себя 3 главы, а также введение, заключение и список первоисточников.

Характеристики

Файлы схем | да |

Год | 2018 |

Программа с исходниками | нет |

Огромное спасибо команде за спасение! Честно говоря, у меня уже опускались руки: тема была очень сложной, и я просто не справлялась сама. Веб-дизайн, нейросети. Ребята взялись за работу и сделали всё в супер-сжатые сроки — чуть больше недели! Правки вносили моментально, всё подготовили в лучшем виде. Итог — защита на "отлично"! Безумно благодарна за помощь, вы лучшие!

Хочу выразить огромную благодарность команде diplom-it.ru! Заказывал диплом по направлению «Цифровая экономика» в Университете Синергия. Тема была жутко сложная, связанная с Big Data и прогнозированием, сам бы я точно не справился. Ребята не просто скинули «сырой» текст, а сделали полноценное исследование с актуальными расчетами. Антиплагиат прошел на ура (82% по версии вуза), уникальность текста отличная. Менеджеры на связи 24/7, отвечали даже на глупые вопросы ночью. Защитился на пятерку, комиссия похвалила за практическую часть. Рекомендую! ВУЗ: Синергия, специальность: Цифровая экономика.

Огромный респект команде diplom-it.ru! Ситуация была критическая: до сдачи диплома в МТИ (специальность «Менеджмент в игровой индустрии») оставалось 2 недели, а у меня была только введению и половина первой главы. Думал, все, вылетаю. Ребята взялись за работу моментально. Написали не просто текст, а крутой проект с анализом рынка и финансовой моделью. На защите препод даже удивился, откуда у меня такие свежие данные. Защитился на 5! Очень выручили.

Обращался на diplom-it.ru за помощью с дипломом в МТИ (специальность — прикладная информатика, если это важно). Остался доволен сервисом. Работа была готова раньше срока, что дало время спокойно подготовить речь и раздаточный материал. Оформление полностью по ГОСТу, список литературы свежий. Цена, кстати, оказалась чуть ниже, чем в среднем по рынку, хотя я переживал, что низкая цена = плохое качество. Но нет, тут соотношение цены и качества хорошее. Советую.

Хочу поделиться своей историей успеха с сайтом diplom-it.ru. Учусь в Синергии на факультете психологии. Тема диплома: «Влияние эмоционального интеллекта на успешность в карьере у студентов выпускных курсов». Тема модная, но сырая, литературы много, но нужно было грамотно провести исследование. Я переживала, что автор не сможет правильно составить опросники и обработать данные в SPSS. Каково же было мое удивление, когда в готовой работе я увидела не только качественную теорию, но и шикарную практическую часть с таблицами, корреляционным анализом и понятными выводами! Научный руководитель (довольно строгая женщина) сказала, что это одна из лучших работ за последние годы. Защита на отлично. Спасибо большое автору и персональному менеджеру за поддержку!