Защита информации в локальных вычислительных сетях на предприятии

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Разработка автоматизированной информационной системы учета успеваемости студентов колледжа2 000 ₽

Разработка автоматизированной информационной системы учета успеваемости студентов колледжа2 000 ₽ Построение защищенного электронного документооборота в организации, диплом по защите информации2 000 ₽8 500 ₽

Построение защищенного электронного документооборота в организации, диплом по защите информации2 000 ₽8 500 ₽ Формализация бизнес-процессов компании в сфере ЖКХ (проектирование и разработка АИС для расчета стоимости коммунальных услуг и формирования квитанций на оплату), ВКР по информатике2 000 ₽

Формализация бизнес-процессов компании в сфере ЖКХ (проектирование и разработка АИС для расчета стоимости коммунальных услуг и формирования квитанций на оплату), ВКР по информатике2 000 ₽ Разработка корпоративной вычислительной сети с использованием технологии VPN, диплом по сетям2 000 ₽

Разработка корпоративной вычислительной сети с использованием технологии VPN, диплом по сетям2 000 ₽Описание

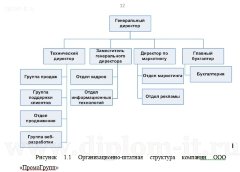

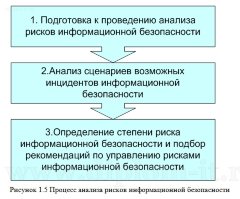

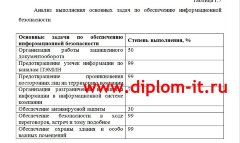

В данной дипломной работе по информационной безопасности (защите информационных систем)спроектирована система защиты информации локальной вычислительной сети, особенностью которой является необходимость акцентирование внимания на исключении возможности несанкционированного доступа к обрабатываемой информации.

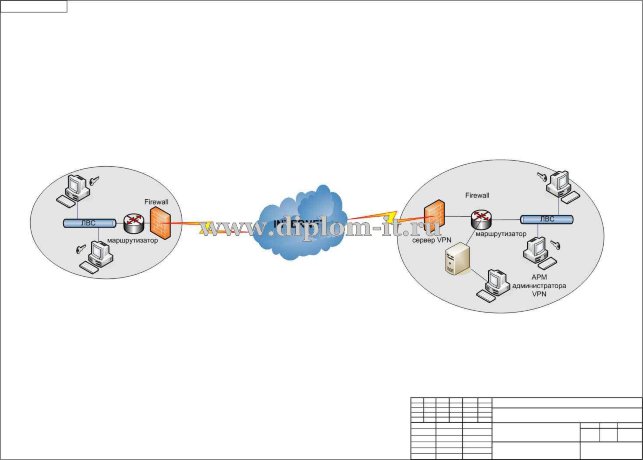

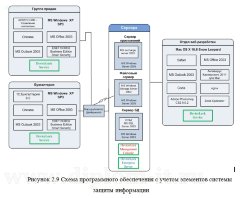

Для обеспечения защиты информации, передаваемой между сегментами сети, используется технология виртуальных частных сетей, а обрабатываемой внутри сегментов – шифрование, ограничение доступа и аутентификация пользователей. Весь комплекс мер осуществляется при помощи программного комплекса «Панцирь».

Пояснительная записка изложена на 138 страницах, включая приложения.

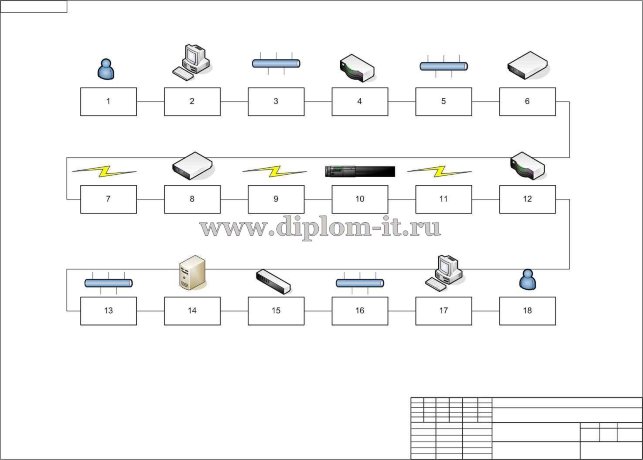

В комплект также входят 11 плакатов:

1. Обзор потенциальных угроз

2. Интерфейс системы защиты

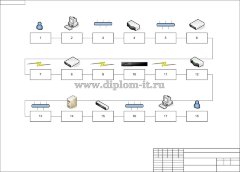

3. топология сети

4. диаграммы нагрузки сети

5. модель OSI

6. Расчет стоимости проекта

7. Расчет пропускной способности

8. Расчет надежности сети

9. Структура ЛВС

10. Анализ сетевого ПО

11. Классификация сетей

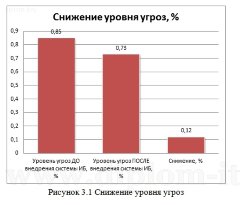

Все источники угроз информационной безопасности для любой информационной системы можно разделить на две основные группы

Характеристики

Файлы схем | да |

Год | 2012 и ранее |

Область | КСЗИ |

Заказывал диплом по специальности «цифровая экономика». Думал, что сделают кое-как, но нет: уникальность 87%, куча расчётов в Python. Менеджер ещё предложил дополнительный перечень вопросов с ответами для защиты — я купил, не пожалел. Комиссия спросила про экономическую эффективность, я уже был готов. Спасибо!

РАНХиГС, ГМУ. Заказал ВКР за месяц — сжато, но реально. Работу получил вовремя, антиплагиат 81%. Но в тексте нашёл пару устаревших ссылок (2018 год). Правки сделали, объяснили, что промахнулись. В целом сервис честный, если попросить доработку. На защите проблем не было.

Заказывала ВКР по психологии. Срок 2 месяца. Сделали чётко, уникальность 89%, SPSS, корреляции. Очень боялась защиты — взяла дополнительный пакет вопросов-ответов. И правильно: комиссия спросила про валидность методик, я ответила дословно. Ощущение, что кто-то держал меня за руку. Спасибо команде!

Очень боялась, что после перевода первой части суммы связь с исполнителями просто потеряется. На деле процесс оказался отлаженным: личный кабинет, статусы этапов, быстрый чат с куратором. Был небольшой косяк с первым автором, который не учёл свежие поправки в отраслевых стандартах, но заменили специалиста за сутки. Новая версия полностью соответствовала методичке. В целом надёжно.

Заказывала доработку бакалаврской работы перед самой защитой. Нужно было срочно добавить сравнительный анализ конкурентов. Сделали за два дня, нашли открытые данные, построили матрицу. Без этой главы меня бы просто не допустили. Спасибо за оперативность и понимание студенческих проблем. Буду рекомендовать одногруппникам.