Методы и средства защиты информации в сетях ООО «Малина», диплом по защите информации

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Автоматизация приема заявок на ремонт и модернизацию персональных компьютеров8 748 ₽

Автоматизация приема заявок на ремонт и модернизацию персональных компьютеров8 748 ₽ Разработка сайта для онлайн заказа и доставки еды6 480 ₽

Разработка сайта для онлайн заказа и доставки еды6 480 ₽ Формализация бизнес-процессов компании в сфере ЖКХ (проектирование и разработка АИС для расчета стоимости коммунальных услуг и формирования квитанций на оплату), ВКР по информатике10 680 ₽

Формализация бизнес-процессов компании в сфере ЖКХ (проектирование и разработка АИС для расчета стоимости коммунальных услуг и формирования квитанций на оплату), ВКР по информатике10 680 ₽ Применение DLP-систем как инструмента обеспечения информационной безопасности компании, диплом по защите информации10 680 ₽

Применение DLP-систем как инструмента обеспечения информационной безопасности компании, диплом по защите информации10 680 ₽Описание

Дипломная работа выполнена и защищена в 2022 году.

В настоящее время подавляющее большинство информации обрабатывается с помощью различных технических средств – компьютерного оборудования, а передается по линиям связи различного рода и принципа действия. И если хранящаяся в одном и том же месте информация является тяжело доступной для злоумышленника, то при передаче ее по линиям связи ее защита, как правило, значительно слабее. В связи с этим насущным вопросом для организаций различного рода является именно обеспечение защиты информации при ее передаче.

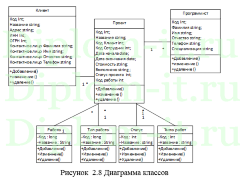

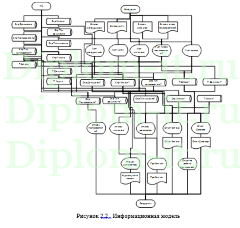

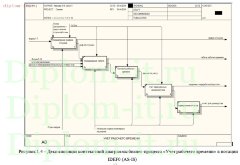

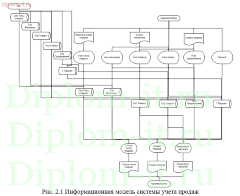

В рамках дипломного проекта рассматривается объект, использующий в процессе документооборота информацию, являющуюся коммерческой тайной. Таким образом, можно сделать вывод, что данный объект подлежит анализу на соответствие требований выставленных ГТК, и в случае не соответствия – подлежит модернизации. Система ИБ включает в себя объединённый комплекс административных программно-технических мер по реализации безопасности информационных ресурсов. Для создания системы ИБ основной составляющей становится административная часть системы, включающая в себя:

• Методики реализации ИБ, входящие в систему администрирования и обеспечивающие контроль работы самой системы ИБ;

• Политику ИБ, определяющую главные положения и сферу влияния системы ИБ; • Политику безопасного применения информационных сервисов, определяющих конкретные требования реализации безопасности компонентов IT-инфраструктуры безопасности; • Методики поддержания политик безопасности, которые включают в себя средства и мероприятия по созданию требований политик безопасности и отслеживания их выполнения (создаются на этапе реализации системы ИБ). Процедуры и методики реализации ИБ поддерживают защиту информационной инфраструктуры от различных IT-рисков методом реализации ответных контрмер.

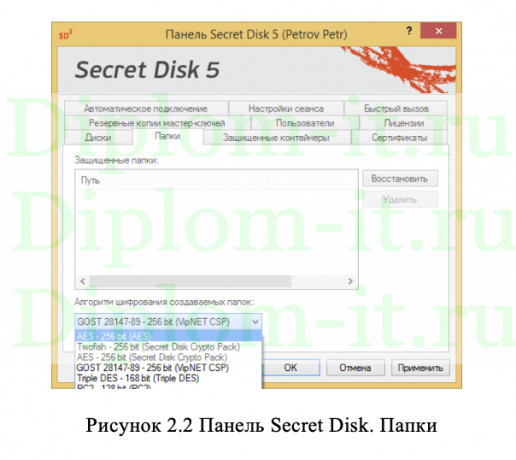

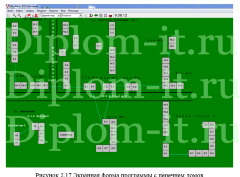

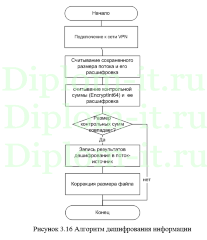

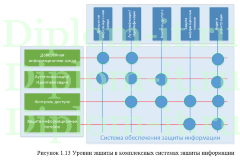

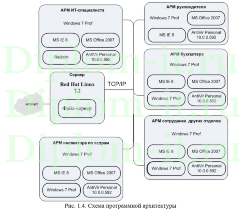

Для обеспечения надлежащей защиты конфиденциальной информации в компании используются сертифицированные средства. Например, средства защиты от несанкционированного доступа (НСД), межсетевые экраны и средства построения VPN, средства защиты информации от утечки за счет ПЭМИН и прочие. Организация информационной безопасности на локальных станциях осуществляется целым комплексом мер. В него входит:

• Наличие функционирующего антивируса со всеми компонентами защиты. с ежедневно обновляющимися антивирусными базами. • Наличие всех обновлений операционной системы Microsoft Windows 10, а также еженедельная синхронизация с сервером обновлений и установка новых.

• На серверах предприятия также установлены антивирусы и в комплексе с настроенными политиками безопасности, в том числе разграничение доступа при удаленной работе, информационная безопасность находится на должном уровне.

• Наличие сетевого экрана, встроенного в маршрутизаторы, дает хорошую гарантию от несанкционированного проникновения извне. Для защиты информации от НСД используются аппаратно-программные средства в том числе USB-rutoken.

Темой дипломного проекта является Методы и средства защиты информации в сетях ООО «Малина».

Целью проекта является повышение уровня защищенности системы информационной безопасности в ООО «Малина».

Диплом состоит из 3 глав. Краткое описание каждой из них приведено ниже.

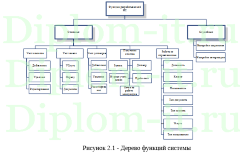

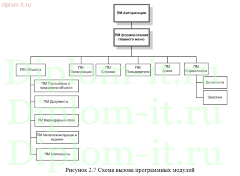

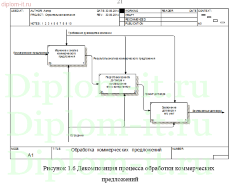

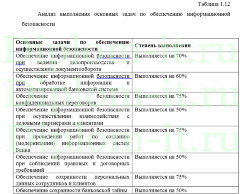

В первой главе рассмотрена задача построения информационной безопасности, для решения которой проводится характеристика информационной системы предприятия, угроз ИБ, и выдвижение требований к системе защиты информационной безопасности.

Во второй главе затрагиваются вопросы проектирования системы информационной безопасности в рамках государственных стандартов. Определяются требования к системе информационной в рамках тех же государственных стандартов. Так же производится анализ существующей системы ИБ, и выявление несоответствий требованиям государственных стандартов.

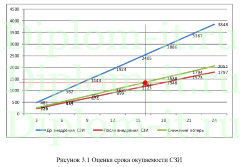

Эта же глава посвящена устранению недостатка в системе ИБ предприятия, а именно описанию внедрения программного-аппаратного комплекса для защиты информации компании. В третьей главе производится оценка экономического эффекта от модернизации системы информационной безопасности компании.

Характеристики

Файлы схем | да |

Год | 2022 |

Огромное спасибо команде за спасение! Честно говоря, у меня уже опускались руки: тема была очень сложной, и я просто не справлялась сама. Веб-дизайн, нейросети. Ребята взялись за работу и сделали всё в супер-сжатые сроки — чуть больше недели! Правки вносили моментально, всё подготовили в лучшем виде. Итог — защита на "отлично"! Безумно благодарна за помощь, вы лучшие!

Хочу выразить огромную благодарность команде diplom-it.ru! Заказывал диплом по направлению «Цифровая экономика» в Университете Синергия. Тема была жутко сложная, связанная с Big Data и прогнозированием, сам бы я точно не справился. Ребята не просто скинули «сырой» текст, а сделали полноценное исследование с актуальными расчетами. Антиплагиат прошел на ура (82% по версии вуза), уникальность текста отличная. Менеджеры на связи 24/7, отвечали даже на глупые вопросы ночью. Защитился на пятерку, комиссия похвалила за практическую часть. Рекомендую! ВУЗ: Синергия, специальность: Цифровая экономика.

Огромный респект команде diplom-it.ru! Ситуация была критическая: до сдачи диплома в МТИ (специальность «Менеджмент в игровой индустрии») оставалось 2 недели, а у меня была только введению и половина первой главы. Думал, все, вылетаю. Ребята взялись за работу моментально. Написали не просто текст, а крутой проект с анализом рынка и финансовой моделью. На защите препод даже удивился, откуда у меня такие свежие данные. Защитился на 5! Очень выручили.

Обращался на diplom-it.ru за помощью с дипломом в МТИ (специальность — прикладная информатика, если это важно). Остался доволен сервисом. Работа была готова раньше срока, что дало время спокойно подготовить речь и раздаточный материал. Оформление полностью по ГОСТу, список литературы свежий. Цена, кстати, оказалась чуть ниже, чем в среднем по рынку, хотя я переживал, что низкая цена = плохое качество. Но нет, тут соотношение цены и качества хорошее. Советую.

Хочу поделиться своей историей успеха с сайтом diplom-it.ru. Учусь в Синергии на факультете психологии. Тема диплома: «Влияние эмоционального интеллекта на успешность в карьере у студентов выпускных курсов». Тема модная, но сырая, литературы много, но нужно было грамотно провести исследование. Я переживала, что автор не сможет правильно составить опросники и обработать данные в SPSS. Каково же было мое удивление, когда в готовой работе я увидела не только качественную теорию, но и шикарную практическую часть с таблицами, корреляционным анализом и понятными выводами! Научный руководитель (довольно строгая женщина) сказала, что это одна из лучших работ за последние годы. Защита на отлично. Спасибо большое автору и персональному менеджеру за поддержку!