Разработка комплекса защитных мер по обеспечению информационной безопасности _nix систем, ВКР по защите информации

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Разработка корпоративного мессенджера, дипломная работа по прикладной информатике в экономике10 680 ₽

Разработка корпоративного мессенджера, дипломная работа по прикладной информатике в экономике10 680 ₽ Формализация бизнес-процессов компании в сфере ЖКХ (проектирование и разработка АИС для расчета стоимости коммунальных услуг и формирования квитанций на оплату), ВКР по информатике10 680 ₽

Формализация бизнес-процессов компании в сфере ЖКХ (проектирование и разработка АИС для расчета стоимости коммунальных услуг и формирования квитанций на оплату), ВКР по информатике10 680 ₽ Разработка информационной системы инвентаризации оборудования4 800 ₽7 599 ₽

Разработка информационной системы инвентаризации оборудования4 800 ₽7 599 ₽ Разработка автоматизированной системы учета товаров и продаж для торговой компании9 200 ₽

Разработка автоматизированной системы учета товаров и продаж для торговой компании9 200 ₽Описание

Работа подготовлена и защищена в 2021 году.

Создание эффективной системы информационной безопасности является довольно сложной и трудоёмкой запчей. Для её успешного решения важно предварительно оценить, какие именно угрозы для информационной системы определённой компании являются наиболее актуальными по состоянию на сегодняшний день.

В связи с этим, важной задачей является всесторонняя оценка рисков, существующих как для данных в частности, так и для всей информационной системы в целом.

Потенциальные угрозы выявить можно только при помощи проведения тщательного анализа.

В данной работе осуществляется всестороннее исследование основных вопросов, касающихся непосредственно оценки угроз безопасности информационной сети и передающихся (хранящихся) данных.

В частности, также тщательно анализируются самые распространенные ошибки информационной безопасности.

Нюансы и новизна работы:

В первую очередь наиболее стремительно развиваются угрозы безопасности основанным на Unix- системах инфраструктурам.

Таким образом, остро стоит вопрос их защиты.

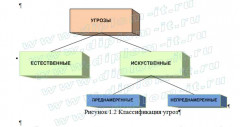

В частности, наиболее актуальны следующие разновидности угроз:

● Целевые угрозы.

● Угрозы преднамереные и непреднамеренные.

● Нецелевые угрозы.

Также стоит заметить, что угрозы информационной безопасности могут исходить из следующих источников:

● Хакеры.

● Преступники.

● Сотрудники либо заказчики, недовольные политикой компании либо иными факторами.

● Создатели зловредных вирусов и их непосредственные распространители.

Угроза информационной войны также может вполне представлять опасность.

Хакеры и преступники в своём арсенале имеют различные методы и средства воздействия на инфомационве системы.

По данной причине работы по бесперебойной эксплуатации информационных систем и по защите данных стали более трудоёмкими и дорогостоящими.

Также повсеместное распространение получают беспроводные информационные системы. Их обслуживание и защита также отличаются повышенной сложностью и требует наличия определённого багажа знаний.

Угроза влома таких информационных систем стремительно растёт, а их производство и обслуживание постепенно перемещается за границу.

Кража и потеря информации зачастую случается по причине отсутствия, как таковых, надежных программ обеспечивающих безопасность информационных систем. В последнее время о возможных атаках хакеров и о возможности взлома информационных систем волноваться стали даже чиновники высшего ранга.

На сегодняшний день возникла необходимость в улучшенных методах обеспечения безопасности компьютерных информационных систем.

Стандартной методики анализа и последующей оценки рисков угроз информационной безопасности для организаций и компаний, ведущих деятельность в сфере электронной коммерции, по состоянию на сегодняшний день, не существует.

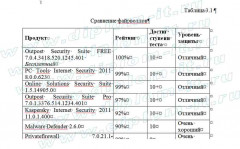

Также оцениваются всесторонне и разновидности защиты ИС, степень их эффективности и экономической целесообразности.

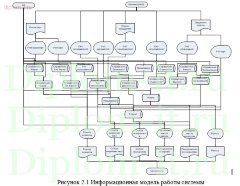

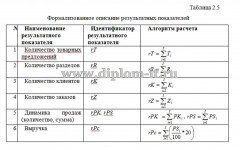

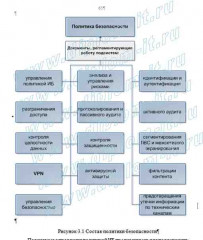

Анализ исследований осуществляется в следующем порядке:

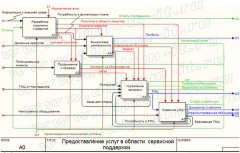

● Определение основных угроз безопасности информационных систем.

● Выбор варианта защиты ИС.

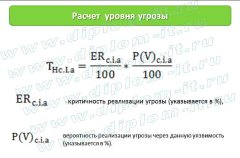

● Анализ рисков угроз информационной безопасности.

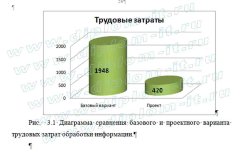

● Определение экономической эффективности осуществления работ по защите ИС.

Цель дипломной работы:

Основная цель работы - всесторонний анализ информационно - телекоммуникационной инфраструктуры интернет- магазина и компаний электронной коммерции.

Последующая организация мер по защите данных и информационных *nix систем.

Максимально эфффективная ззащита информации компании является основной тематикой исследования данной работы.

Характеристики

Год | 2021 |

Файлы схем | да |

Заказывал диплом по специальности «цифровая экономика». Думал, что сделают кое-как, но нет: уникальность 87%, куча расчётов в Python. Менеджер ещё предложил дополнительный перечень вопросов с ответами для защиты — я купил, не пожалел. Комиссия спросила про экономическую эффективность, я уже был готов. Спасибо!

РАНХиГС, ГМУ. Заказал ВКР за месяц — сжато, но реально. Работу получил вовремя, антиплагиат 81%. Но в тексте нашёл пару устаревших ссылок (2018 год). Правки сделали, объяснили, что промахнулись. В целом сервис честный, если попросить доработку. На защите проблем не было.

Заказывала ВКР по психологии. Срок 2 месяца. Сделали чётко, уникальность 89%, SPSS, корреляции. Очень боялась защиты — взяла дополнительный пакет вопросов-ответов. И правильно: комиссия спросила про валидность методик, я ответила дословно. Ощущение, что кто-то держал меня за руку. Спасибо команде!

Очень боялась, что после перевода первой части суммы связь с исполнителями просто потеряется. На деле процесс оказался отлаженным: личный кабинет, статусы этапов, быстрый чат с куратором. Был небольшой косяк с первым автором, который не учёл свежие поправки в отраслевых стандартах, но заменили специалиста за сутки. Новая версия полностью соответствовала методичке. В целом надёжно.

Заказывала доработку бакалаврской работы перед самой защитой. Нужно было срочно добавить сравнительный анализ конкурентов. Сделали за два дня, нашли открытые данные, построили матрицу. Без этой главы меня бы просто не допустили. Спасибо за оперативность и понимание студенческих проблем. Буду рекомендовать одногруппникам.