Система защиты информации в сети сотового оператора с каналом Wi-Fi, диплом информационная безопасность

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Проектирование и разработка АРМ менеджера по закупкам7 776 ₽

Проектирование и разработка АРМ менеджера по закупкам7 776 ₽ Разработка автоматизированной системы учета товаров малого предприятия8 748 ₽

Разработка автоматизированной системы учета товаров малого предприятия8 748 ₽ Построение защищенного электронного документооборота в организации, диплом по защите информации9 000 ₽

Построение защищенного электронного документооборота в организации, диплом по защите информации9 000 ₽ Разработка методики выбора средств защиты платёжных карт, ВКР защита информации 11 400 ₽

Разработка методики выбора средств защиты платёжных карт, ВКР защита информации 11 400 ₽Описание

Работа подготовлена и защищена в 2016 году для специальности 10.03.01 Информационная безопасность.

Объектом исследования является «Информационная безопасность корпоративных сетей», предмет исследования – «Система защиты в сети Мегафон с каналом Wi-Fi».

Темой выпускной квалификационной работы является Система защиты в сети Мегафон с каналом Wi-Fi.

Целью дипломной работы является повышение уровня защищенности системы информационной безопасности в сети Мегафон с каналом Wi-Fi.

Для достижения поставленной цели необходимо решить следующие задачи:

1) Провести классификация и выполнить анализ основных методов и средств защиты информации в корпоративных сетях;

2) Рассмотреть основные технологии защиты информации в корпоративных сетях;

3) Разработать предложения по применению средств защиты информации.

Практическая значимость работы заключается в возможности использования разработанных предложений при внедрении средств защиты информации в информационной системе рассматриваемого предприятия.

При написании выпускной квалификационной работы использовались научные труды следующих авторов: Бузов Г.Г.[10], Воронцова С.В [11], Гашков С. Б., Применко Э. А., Черепнев М. А. [13], Емельянова Н.А. [16], Ишейнов В.А.[19], Осмоловский С.В.[26].

Дипломная работа состоит из Введения, трех глав, Заключения, Списка использованной литературы.

В первой главе рассматриваются теоретические аспекты защиты информации в корпоративных сетях.

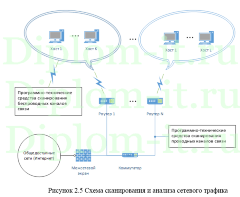

Вторая глава затрагивает вопросы разработки системы ИБ с учетом всех основных государственных стандартов. Выражаются главные требования к системе ИБ в рамках тех же государственных стандартов. Также выполняется анализ уже существующей системы информационной безопасности, и выявляются несоответствия требованиям государственных стандартов.

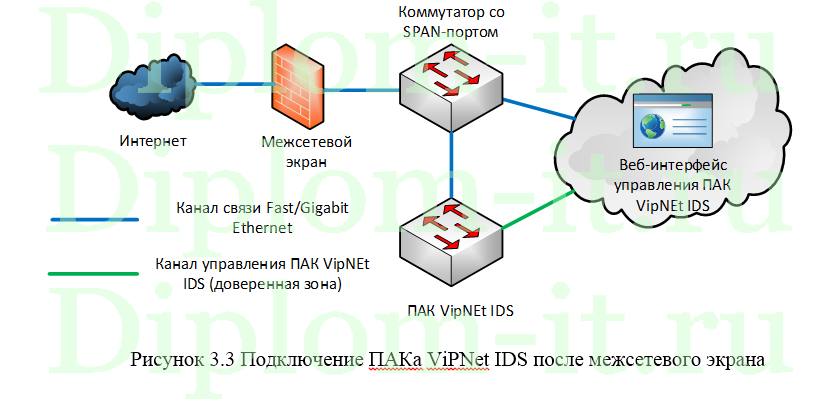

Третья глава посвящена исправлению недостатков в системе ИБ компании, а именно – описанию установки и запуска аппаратно-программного комплекса для защиты информационных данных предприятия.

Обеспечение информационной безопасности можно рассматривать как одну из важнейших задач для любой компании, работающей с информацией, разглашение которой может дорого стоить. Характерным в такой работе является то, что почти каждый человек понимает для себя важность защиты данных, но на практике лишь несколько понимают необходимость такой защиты и представляют реальные последствия и методы их предотвращения. У большинства же людей информационная угроза ассоциируется с сфенами из популярных фильмов о «хакерах». На практике же все не так просто, ведь ИБ обязана учитывать множество факторов, которые так или иначе связаны с рассматриваемым объектом.

Каждый год появляется множество новый научных открытий, особенно заметно это в сфере информационных технологий. Реализуются новые технологии обработки данных, их хранения, передачи, благодаря этому растут и вычислительные мощности, направляемые на преодоление даже самых современных систем защиты. Продвижение таких направлений, как физика волн, радиоэлектроника, электромагнитные импульсы, позволяют изобретать все более изощренные способы получения данных, при которых даже не устанавливается непосредственного контакта с компьютером жертвы.

В России еще с начала 90-х годов практика применения противоправных средств при ведении бизнеса стала нормой, угроза информационной безопасности стоит очень актуально. Поэтому всем администраторам рекомендуется постоянно следить за появлением новых методов в области взлома, прослушивания каналов и защитного ПО.

Вначале важно подробно описать все бизнес и информационные процессы, проходящие в компании. Если упустить на этом этапе хотя бы один нюанс, в будущем именно он может стать зацепкой для злоумышленника. Однако стоит помнить и про чрезмерное засекречивание и неоправданные растраты на защиту данных во вред всей компании.

В дипломной работе рассмотрено существующее положение с защитой информации в компании и сделан вывод, что используемых мер и средств недостаточно.

.

Характеристики

Год | 2016 |

Область | КСЗИ |

МГТУ им. Баумана, инноватика. Диплом про коммерциализацию стартапов. Срок горел — 9 дней. Обратилась в 4 утра, ответили через 20 минут (менеджер online). Подобрали автора-практика из технопарка. Черновик прислали через 4 дня, я испугалась — много воды. Написала претензию, автор переделал за сутки, убрал лишнее. В итоге уникальность 88%, защитилась на 4. Презентацию сделали сами, но речь прислали готовую. Цена со срочностью была выше обычной, но терпимо. Рекомендую, если нужна быстрая реакция.

ВШЭ, экономика (магистратура). Тема сложная: анализ панельных данных в Stata. Срок — 45 дней. Автор оказался кандидатом наук (как сказал менеджер). Работу сделал с нуля, включая эконометрическую модель. Уникальность 94% — супер. Цена была выше среднего (но это магистратура). Зато никаких скрытых платежей, оплата поэтапно. На защите я чувствовал себя уверенно, потому что автор подготовил развёрнутые ответы на возможные вопросы (это отдельная услуга, но стоит того). Минус: иногда пропадал на 2-3 дня, но предупреждал. Итог — 5.

Срочный заказ — 7 дней до сдачи финальной версии. Тема сложная, нужен был высокий антиплагиат. На diplom-it.ru согласились, но предупредили: цена выше на 40% из-за короткого срока. Оплатил полную сумму сразу. Автор сделал работу за 6 дней, уникальность 87% (проверял в етхт). Текст сухой, без воды, все сноски на актуальные постановления пленумов. Ответ на отзыв научрука по структуре пришлось ждать почти сутки, но исправили. Речь и презентацию не заказывал — сам сделал. Защитился на 'удовлетворительно', но претензий к содержанию нет. Если нужна именно работа по юриспруденции без лирики — рекомендую.

РГСУ, лингвистика. У меня диплом по переводу технических текстов. Автор — филолог, сделала качественный анализ переводческих трансформаций. Сначала сомневалась в уникальности — получила 90% (вуз требует 80). Общались в основном по почте, отвечали в течение дня. После сдачи научрук попросил дополнить практическую часть примерами — доделали за 3 дня бесплатно. Цена была очень бюджетной для диплома. Тональность нейтральная, но я довольна.

МИСИС, прикладная информатика. Заказывал диплом по администрированию Linux. Автор написал про настройку серверов и скрипты автоматизации. Уникальность 87%. Срок 18 дней — уложились. Защита на 4. Спасибо команде.