Разработка политики информационной безопасности в компании, дипломная работа защита информации

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Разработка методики выбора средств защиты платёжных карт, ВКР защита информации 2 000 ₽

Разработка методики выбора средств защиты платёжных карт, ВКР защита информации 2 000 ₽ Безопасность беспроводной сети стандарта wi-fi с открытым и закрытым сегментом, ВКР защита информации2 000 ₽

Безопасность беспроводной сети стандарта wi-fi с открытым и закрытым сегментом, ВКР защита информации2 000 ₽ Разработка сайта салона красоты с возможностью записи клиентов2 000 ₽

Разработка сайта салона красоты с возможностью записи клиентов2 000 ₽ Проектирование и разработка АРМ менеджера по закупкам2 000 ₽

Проектирование и разработка АРМ менеджера по закупкам2 000 ₽Описание

Работа подготовлена и защищена в 2017 году в Московском Финансово-промышленном университете Синергия, Факультет Информационных систем и технологий, для специальности «Информационные системы и технологии», специализация «Безопасность информационных систем».

Тематика диплома заключается в создании политики ИБ на примере ЗАО «Грани».

Цель работы - увеличение уровня защищенности системы ИБ в ЗАО «Грани».

Диплом имеет три законченные главы. Описание в кратной форме представлено ниже.

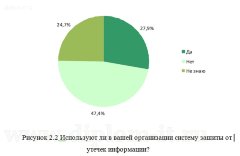

В первой главе описывается задача создания модуля ИБ, для решения которой выполняется описание ИБ компании, угроз ИБ, и определение требований к СЗИБ.

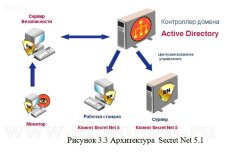

Вторая глава рассматривает вопросы разработки системы ИБ в соответствии с ГОСТ. Отражаются главные требования к системе ИБ в совокупных ГОСТ. Следующим шагом становится анализ уже установленной системы ИБ, и по факту уже отражаются несоответствия с актуальными ГОСТ.

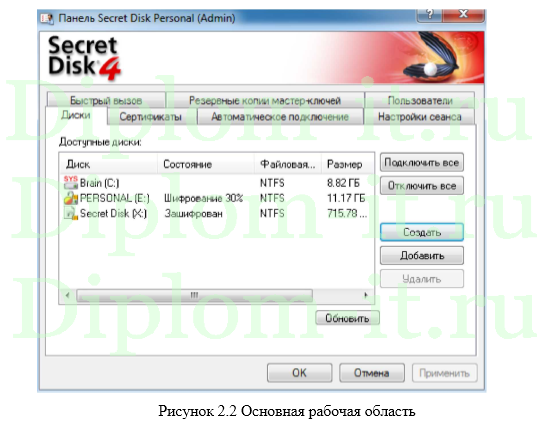

Вторая глава также описывает процесс корректировки ошибок в системе ИБ компании, включает в себя инсталляцию и пробный запуск комплекса ЗИ рассматриваемой организации.

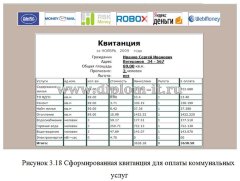

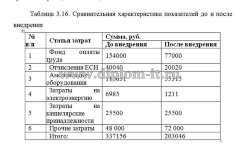

Третья глава состоит из описания процесса оценивания экономической эффективности внедренной системы ИБ в компании.

В проекте был выполнен угроз, которые имеют место быть в процессе работы ЗАО «Грани», а также выделены базовые программные, аппаратные и административные факторы поддержания ИБ. Создана политика безопасности компании, вынесено решение о установке СЗИ от утечек данных через сеть Интернет, мерой инженерно-технической защиты выбраны кодовые замки на двери в самых важных кабинетах.

Esafe является комплексом, которые покупается по желанию компании либо целиком, либо по отдельности. Каждое из представленных решений направлено на поддержание ИБ конкретного сегмента:

- eSafe Mail & Web Security Gateway – Минимизирует прохождение вредоносного кода извне внутрь сети;

- eSafe Web Security Gateway – Находит угрозы нового поколения, стабильно оберегает от атак из Интернет;

- eSafe Web Security Gateway SSL – Сканирует трафик, защищает ЛВС;

- eSafe Mail Security Gateway – Защищает электронную почту от вредоносных посланий;

- eSafe Web & Mail Security Gateway Plus – СЗИ, устанавливаемое на Интернет-шлюз, и предотвращающее попадание в защищенный сегмент сети известных и неизвестных опасных программ, вирусов, спама, а также разграничивает доступ к данным и приложениям, которые не могут отвечать корпоративной политике;

- eSafe Web & Mail Security Gateway Plus – включает в себе одновременно удобство установки и управления с доступностью подробного сканирования данных на нескольких уровнях. Имеет высокую производительность, масштабируемость, а также механизмы поддержания отказоустойчивости и распределения нагрузки.

eSafe позволяет интегрировать все это в компании любого масштаба – от нескольких сотен до десятков тысяч сотрудников.

eSafe Web & Mail Security Gateway Plus - включает в себе одновременно удобство установки и управления с доступностью подробного сканирования данных на нескольких уровнях. Имеет высокую производительность, масштабируемость, а также механизмы поддержания отказоустойчивости и распределения нагрузки:

- Антивирусное ПО - блокирование до 98% вредителей, включая троянов и червей;

- Сигнатурный антивирус с сертификатом ICSA и Checkmark, подтверждающий 100% блокирование «диких» (опасных) вирусов;

- Защита от эксплойтов – блокировка любых попыток применения уязвимостей в почтовых сообщениях и Web;

- Отслеживание попыток нелегального использования HTTP протокола и атак на уязвимости его работоспособности;

- 100% проверка HTML-кода на Web-страницах, в почтовых клиентах на наличие вредоносных скриптов и ссылок;

- Перевод всех электронных сообщений к стандарту RFC и исключение всех подозрительных эксплойтов, которые также могут содержаться в фрагментах;

- Сканирование электронных сообщений на содержание конкретного текстового контента и типов вложений;

- Web/URL-фильтрация в рамках базы URL-адресов, характера содержимого и типа файлов;

- Блокировка коммуникаций Интернет червей, шпионского ПО, Интернет-пейджеров (IM), клиентов P2P-сетей, По для удаленного доступа, потокового контента;

- Блокировка большинства спам-сообщений с почти нулевым уровнем ложных срабатываний;

- Блокировка шпионского ПО на 4-х уровнях:

- Уровень 1: Блокировка уровня доступа (к любым сайтам, заведомо содержащим нелегальные приложения);

- Уровень 2: Блокировка рекламы и запрет каскадной переадресации ("drive-by").

- Уровень 3: Блокировка сигнатур;

- Уровень 4: Блокировка обмена данными у шпионских приложений.

Для поддержания безопасности сети, соединённой с Интернет, и защиты от новейшего вредоносного ПО, внедряемого в Web-контент, обычный URL-фильтрации уже не хватает. Она может защитить только от заражения вредоносными носителями, размещенными на популярных «зараженных» сайтах, путем блокировки доступа к этим ресурсам.

Сама ИБ сегодня - это единственная область ИТ, в которой год от года явно виден рост. В остальных сегментах ИТ рынка бывают скачки и падения, а эта область всегда в топе. Исходя из исследования Gartner, инвестиции в сетевую безопасность увеличиваются независимо от масштаба компании — правило применимо для предприятий, которые имеют от 10 сотрудников (здесь рост минимальный), и для гигантов со штатом в 100-1000 человек. Причем важность средств ИБ понимают и руководители фирмы, и директора ИТ служб. Угроза нарушения ИБ компании входит в бизнес-приоритеты компаний по всей планете и всегда стоит на лидирующих позициях.

Характеристики

Год | 2017 |

Область | КСЗИ |

Заказывал диплом по специальности «цифровая экономика». Думал, что сделают кое-как, но нет: уникальность 87%, куча расчётов в Python. Менеджер ещё предложил дополнительный перечень вопросов с ответами для защиты — я купил, не пожалел. Комиссия спросила про экономическую эффективность, я уже был готов. Спасибо!

РАНХиГС, ГМУ. Заказал ВКР за месяц — сжато, но реально. Работу получил вовремя, антиплагиат 81%. Но в тексте нашёл пару устаревших ссылок (2018 год). Правки сделали, объяснили, что промахнулись. В целом сервис честный, если попросить доработку. На защите проблем не было.

Заказывала ВКР по психологии. Срок 2 месяца. Сделали чётко, уникальность 89%, SPSS, корреляции. Очень боялась защиты — взяла дополнительный пакет вопросов-ответов. И правильно: комиссия спросила про валидность методик, я ответила дословно. Ощущение, что кто-то держал меня за руку. Спасибо команде!

Очень боялась, что после перевода первой части суммы связь с исполнителями просто потеряется. На деле процесс оказался отлаженным: личный кабинет, статусы этапов, быстрый чат с куратором. Был небольшой косяк с первым автором, который не учёл свежие поправки в отраслевых стандартах, но заменили специалиста за сутки. Новая версия полностью соответствовала методичке. В целом надёжно.

Заказывала доработку бакалаврской работы перед самой защитой. Нужно было срочно добавить сравнительный анализ конкурентов. Сделали за два дня, нашли открытые данные, построили матрицу. Без этой главы меня бы просто не допустили. Спасибо за оперативность и понимание студенческих проблем. Буду рекомендовать одногруппникам.