Модернизация комплекса антивирусной защиты в образовательной организации, ВКР по информационной безопасности

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Применение DLP-систем как инструмента обеспечения информационной безопасности компании, диплом по защите информации2 000 ₽

Применение DLP-систем как инструмента обеспечения информационной безопасности компании, диплом по защите информации2 000 ₽ Разработка ИС учета и обработки заявок пользователей на ТО и ремонт оргтехники (Help Desk), диплом по информатике2 000 ₽

Разработка ИС учета и обработки заявок пользователей на ТО и ремонт оргтехники (Help Desk), диплом по информатике2 000 ₽ Защита персональных данных в медицинском учреждении, диплом по защите информации2 000 ₽

Защита персональных данных в медицинском учреждении, диплом по защите информации2 000 ₽ Разработка информационной системы учета трафика в ЛВС компании, Диплом по информатике2 000 ₽

Разработка информационной системы учета трафика в ЛВС компании, Диплом по информатике2 000 ₽Описание

Работа подготовлена и защищена в 2018 году в Московском Финансово-промышленном университете Синергия, Факультет Информационных систем и технологий, для специальности «Информационные системы и технологии», специализация «Безопасность информационных систем».

Сейчас в текущей информационной экономике должным образом изменяется содержание бизнес-процессов. Корректируется приоритетность применения интеллектуальной части общего капитала фирм, использование инновационных методик управления (сетевое, матричное), уменьшение уровня зависимости персонала от компании, масштабируемость бизнес-схем, учет роли ИТ в повышении результативности бизнес-процессов и финальных стадиях бизнеса. Исходя из этого, изменяется и подход к нахождению конкурентных преимуществ компаний, к примеру, в рамках поглощений и слияний. Так, на фондовых биржах грамотные аналитики, наряду с экономическими данными, не забывают и про перемены информационной составляющей отношений в торговле. Это хорошо видно в работе и экспертном мнении множества консалтинговых компаний: Gartner, Price Waterhоuse Coopers, Accenture и др. в сфере оценки бизнеса и качества автоматизации неприбыльных фирм (образовательного характера, к примеру) оценке работы госструктур и т.п.

Еще недавно были вопросы и по оценке величины риска, рост которого важно описать как обратную сторону в процессе автоматизации. Проблема появляется потому, что вопросы ИБ часто решают ИТ-специалисты, не способные дать грамотной оценки последствий для организации при реализации угрозы ИБ. Менеджеры компании, которые это сделать в силах, часто имеют лишь часть знаний в ИТ сфере, что не позволяет им сделать качественную оценку рисков.

Поэтому в компании часть нет специалиста, который может оценивать риски, связанные с использованием ИТ, но становится очевидно, что оценка риска нужна для защиты уже имеющейся инфраструктуры, но и для точной оценки последующего использования в ИТ.

Под угрозой компьютерной безопасности обычно понимают событие, которое может привести к нарушению целостности данных. Уязвимость ИС отражает возможную вероятность реализации такой угрозы.

С системной точки любая угроза делится на внешнюю и внутреннюю. Внешние угрозы зачастую случаются из-за неограниченности доступа в ИС из вне. Внутренние угрозы определены неверными действиями сотрудников или уже являются следствием случившихся, но еще не обнаруженных угроз.

В рамках функциональности угрозы делят на случайные и преднамеренные. Изначально, случайности неизбежны – просчеты сотрудников, некорректность хранения информации, системные сбои и т.д.). Преднамеренные угрозы являются брешами ИС и безусловно опаснее (шпионские и вирусные атаки, изменение данных, трафика, действия вирусов и т.д.).

Угрозы могут также быть явными и скрытыми. Основные последствия их – отказ в обслуживании, блокирование доступа к подсистемам, тривиальная или неустранимая неисправность всей системы.

Безусловно, угрозам подвержены как государственные (БД спецслужб, ГИБДД, компаний) так и коммерческие компании (изменение контрактов, хищение денег и данных).

НСД включает в себя различные варианты доступа к данным ИС в обход активных средств защиты и правил для реализации требуемого уровня безопасности (утечки, нарушения полноценности данных, DOS-атака). НСД часто реализуется взломщиком через специальное ПО (вирусное либо зараженное), технические каналы связи (сеть, карта памяти, флешка). Степень выявления каждого НСД можно оценить по уровню нанесенного или возможного ущерба.

Программы-деструкторы – это код, наносящий определенный вред ИС. Такое ПО обычно делится на активное и пассивное. Пассивное не выводит ИС из строя, более безобидно и ущерб от него скорее косвенный. Активное ПО своей основной задачей ставит разрушение системы и несет явный экономический вред, и его размер неизвестен.

Понятие программа-деструктор применяется для того, чтобы определить совокупность всех известных и неизвестных незаконных программ (вирусное ПО, трояны, черви, сканеры, считыватели и т.п.).

Разделения программ-деструкторов нет, но есть классификация по: параметрам, принципам действия, среде развития, методу заражения и т.д. Классические параметры: изменение данных, очистка дисков, модификация ОС. Самые известные вирусы: черви (worm), компаньоны (companion), макровирусы (macros), полиморфы (polymorphic).

Суть всех уязвимостей уже известна давно и хорошо описана в статье Лаборатории Касперского – к примеру, дыры в ПО, ошибки фильтров, нюансы протоколов, выполнение анализа трафика, корректировка IP-адресов, DOS-атаки. Сам вирус способен изменяться в среде ИС, разделяться, обновляться, начинать эпидемию, которая охватит всю систему и полностью выведет из работы.

Программы-деструкторы становится основной проблемой защиты ИС. Атаки на сервера с данными идут постоянно, потери только увеличиваются.

Цель проекта – обновление системы антивирусной защиты ИП Терещенко Д.Г.

Объект анализа — это ИП Терещенко Д.Г., а предмет изучения - процесс обновления антивирусной защиты.

В рамках подготовки проекта использовались методики изучения литературы по теме работы, изучение нормативов и статистики, применялись методики сравнения и анализа.

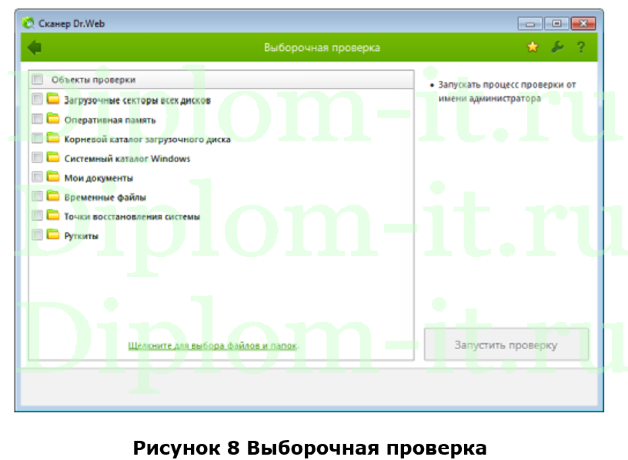

Первая часть исследует работу компании, определяет информационные активы, подлежащие защите, риски и угрозы ИБ. Описана текущая система ИБ, выбраны задачи и определены организационные и технические меры.

Вторая часть описывает правовую основу обеспечения ИБ, организационно-административные меры, суть программно-аппаратного комплекса и реальный пример выполненного проекта.

Третья часть оценивает результативность всей работы и период полной окупаемости.

Характеристики

Файлы схем | да |

Год | 2018 |

Программа с исходниками | нет |

Заказывал диплом по специальности «цифровая экономика». Думал, что сделают кое-как, но нет: уникальность 87%, куча расчётов в Python. Менеджер ещё предложил дополнительный перечень вопросов с ответами для защиты — я купил, не пожалел. Комиссия спросила про экономическую эффективность, я уже был готов. Спасибо!

РАНХиГС, ГМУ. Заказал ВКР за месяц — сжато, но реально. Работу получил вовремя, антиплагиат 81%. Но в тексте нашёл пару устаревших ссылок (2018 год). Правки сделали, объяснили, что промахнулись. В целом сервис честный, если попросить доработку. На защите проблем не было.

Заказывала ВКР по психологии. Срок 2 месяца. Сделали чётко, уникальность 89%, SPSS, корреляции. Очень боялась защиты — взяла дополнительный пакет вопросов-ответов. И правильно: комиссия спросила про валидность методик, я ответила дословно. Ощущение, что кто-то держал меня за руку. Спасибо команде!

Очень боялась, что после перевода первой части суммы связь с исполнителями просто потеряется. На деле процесс оказался отлаженным: личный кабинет, статусы этапов, быстрый чат с куратором. Был небольшой косяк с первым автором, который не учёл свежие поправки в отраслевых стандартах, но заменили специалиста за сутки. Новая версия полностью соответствовала методичке. В целом надёжно.

Заказывала доработку бакалаврской работы перед самой защитой. Нужно было срочно добавить сравнительный анализ конкурентов. Сделали за два дня, нашли открытые данные, построили матрицу. Без этой главы меня бы просто не допустили. Спасибо за оперативность и понимание студенческих проблем. Буду рекомендовать одногруппникам.