Разработка политики информационной безопасности в компании, дипломная работа информационная безопасность

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем2 000 ₽

Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем2 000 ₽ Разработка сайта салона красоты с возможностью записи клиентов2 000 ₽

Разработка сайта салона красоты с возможностью записи клиентов2 000 ₽ Автоматизация приема заявок на ремонт и модернизацию персональных компьютеров2 000 ₽

Автоматизация приема заявок на ремонт и модернизацию персональных компьютеров2 000 ₽ Разработка информационной системы инвентаризации оборудования2 000 ₽

Разработка информационной системы инвентаризации оборудования2 000 ₽Описание

Работа подготовлена и защищена в 2018 году в Московском Финансово-промышленном университете Синергия, Факультет Информационных систем и технологий, для специальности «Информационные системы и технологии», специализация «Безопасность информационных систем».

Сейчас почти все данные обрабатываются при помощи технических средств – ПК, а передаются по различным линиям связи. И если сохраненные в одном месте данные так или иначе труднодоступны для злоумышленника, то в процессе их отправки по линиям связи из защищенность значительно слабее. Поэтому важным вопросом для реализации защиты различного рода становится поддержание ЗИ в процессе передачи.

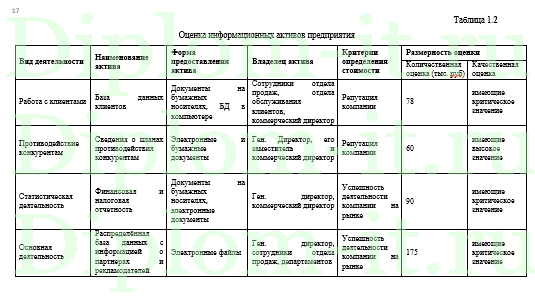

В работе описывается объект, применяемый в процессе документооборота данные, которые можно называть коммерческой тайной. По итогу, делаем вывод, что данный объект необходимо проанализировать на соответствие требований, определенных ГТК, если не состыковки найдены, необходимо произвести обновление.

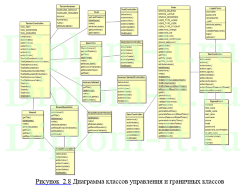

Система ИБ состоит из некого комплекса административных технических мер по реализации защищённости информационных ресурсов. Для внедрения подобной системы ИБ основной составляющей считается управляющая часть системы, состоящая из:

- Методов реализации ИБ, входящие в управляющую систему и поддерживающие контроль работы всей системы ИБ;

- Политику ИБ, отражающую основные положения и сферу реализации ИБ;

- Политику безопасного использования сервисов, отражающих основные требования реализации защищенности элементов IT-инфраструктуры безопасности;

- Методики поддержки структуры безопасности, состоящие из средств и мероприятий по созданию требований политики безопасности и указания их реализации (создаются в рамках поддержание системы ИБ).

- Наличие работающей антивирусной системы со всеми компонентами защиты и постоянным обновлением;

- Наличие требуемых обновлений в самой ОС Microsoft Windows XP (7), а также еженедельная проверка новых обновлений на серверах;

- Сервер компании также имеет антивирусы и в комплексе с настроенными политиками безопасности, в том числе разделение доступа при работе с сервером, где ИБ находится на требуемом уровне;

- Поддержка сетевого экрана, встроенного в маршрутизаторы, дает некую гарантию от НСД извне. Для ЗИ от НСД применяют аппаратно-программные средства, к примеру, USB-token.

Процедуры и методики внедрения ИБ поддерживают защиту структуры компании от различных IT-рисков методом внедрения контрмер.

Для поддержания требуемого уровня ЗИ в компании применяются сертифицированные средства. К примеру, средства для защиты от НСД, межсетевые экраны и элементы VPN-сервисов, СЗИ от утечки за счет ПЭМИН и т.д.

Организация ИБ на локальных станциях реализуется несколькими мерами, включающими:

Темой ВКР выступает создание ИБ на примере ООО «Спарта».

Целью работы становится рост уровня защищенности системы ИБ в ООО «Спарта».

Объектом анализа становится ИБ в ООО «Спарта», предметом анализа названа политика безопасности фирмы.

Сам проект имеет 3 главы, описание которых приведено ниже.

Первая часть описывает задачу построения ИБ, для решения которой выполнена характеристика ИС компании, угроз ИБ, и выдвижение требований к СЗ ИБ.

Вторая часть затрагивает вопросы создание системы ИБ в рамках ГОСТ. Выражены требования к ИС в рамках аналогичных ГОСТ. Выполнен анализ имеющейся системы ИБ, выявлены не состыковки с приведенными ГОСТ.

Тут же представлен механизм устранения недостатка в системе ИБ предприятия, а именно описано внедрение программного-аппаратного комплекса для ЗИ компании.

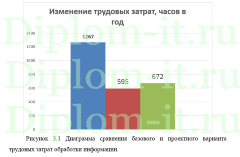

Третья часть выполняет оценку экономического эффекта от обновления системы ИБ компании.

Характеристики

Файлы схем | да |

Год | 2018 |

Программа с исходниками | нет |

Заказывал диплом по специальности «цифровая экономика». Думал, что сделают кое-как, но нет: уникальность 87%, куча расчётов в Python. Менеджер ещё предложил дополнительный перечень вопросов с ответами для защиты — я купил, не пожалел. Комиссия спросила про экономическую эффективность, я уже был готов. Спасибо!

РАНХиГС, ГМУ. Заказал ВКР за месяц — сжато, но реально. Работу получил вовремя, антиплагиат 81%. Но в тексте нашёл пару устаревших ссылок (2018 год). Правки сделали, объяснили, что промахнулись. В целом сервис честный, если попросить доработку. На защите проблем не было.

Заказывала ВКР по психологии. Срок 2 месяца. Сделали чётко, уникальность 89%, SPSS, корреляции. Очень боялась защиты — взяла дополнительный пакет вопросов-ответов. И правильно: комиссия спросила про валидность методик, я ответила дословно. Ощущение, что кто-то держал меня за руку. Спасибо команде!

Очень боялась, что после перевода первой части суммы связь с исполнителями просто потеряется. На деле процесс оказался отлаженным: личный кабинет, статусы этапов, быстрый чат с куратором. Был небольшой косяк с первым автором, который не учёл свежие поправки в отраслевых стандартах, но заменили специалиста за сутки. Новая версия полностью соответствовала методичке. В целом надёжно.

Заказывала доработку бакалаврской работы перед самой защитой. Нужно было срочно добавить сравнительный анализ конкурентов. Сделали за два дня, нашли открытые данные, построили матрицу. Без этой главы меня бы просто не допустили. Спасибо за оперативность и понимание студенческих проблем. Буду рекомендовать одногруппникам.