Обеспечение информационной безопасности с использованием СКУД в торговой компании

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Разработка автоматизированной системы учета товаров малого предприятия2 000 ₽

Разработка автоматизированной системы учета товаров малого предприятия2 000 ₽ Безопасность беспроводной сети стандарта wi-fi с открытым и закрытым сегментом, ВКР защита информации2 000 ₽

Безопасность беспроводной сети стандарта wi-fi с открытым и закрытым сегментом, ВКР защита информации2 000 ₽ Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем2 000 ₽

Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем2 000 ₽ Разработка корпоративного мессенджера, дипломная работа по прикладной информатике в экономике2 000 ₽

Разработка корпоративного мессенджера, дипломная работа по прикладной информатике в экономике2 000 ₽Описание

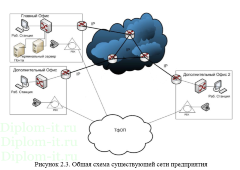

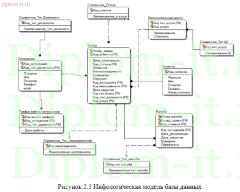

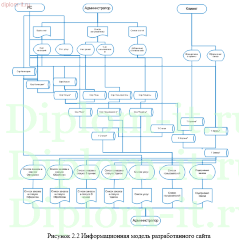

Работа подготовлена и защищена в 2015 году в Московском Финансово-промышленном университете Синергия, Факультет Информационных систем и технологий, для специальности «Информационные системы и технологии», специализация «Безопасность информационных систем».Объектом исследования является ООО «XXX», предметом исследования – обеспечение информационной безопасности компании с использованием СКУД.

Целью работы является разработка системы информационной безопасности, включая организационные, инженерно-технические и программные средства защиты.

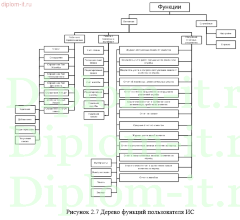

Задачами дипломной работы являются:

- • Анализ состояния системы защиты информации в компании;

- • Выделение информационных активов, подлежащих защите, определение средств и методов защиты;

- • Расчет срока окупаемости системы информационной безопасности.

Основная проблема ООО «XXX» заключается в утечке конфиденциальной информации, что может выражаться в потере конкурентных преимуществ предприятий, чьи данные здесь обрабатываются, административной и уголовной ответственности за раскрытие персональных данных и коммерческой тайны, а также возможному ущербу, как на отдельных предприятиях, так и в пределах районов и области в целом.

Для того чтобы уменьшить вероятность риска данной проблемы был выполнен ряд следующих действий:

- • Определены возможные угрозы безопасности конфиденциальной информации.

- К ним в частности относятся: несанкционированный доступ к информации, кража, подделка и уничтожение документов и т. п.;

- • Рассмотрены все существующие меры защиты информации в целом;

- • На основании сравнительного анализа подходов в решении проблемы безопасности была спроектирована модель усовершенствования системы

- • технической защиты информации для помещения с конфиденциальной информацией.

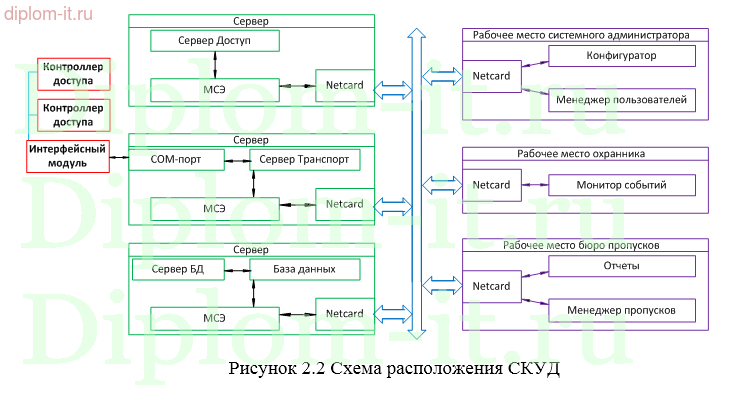

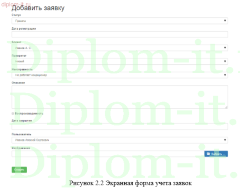

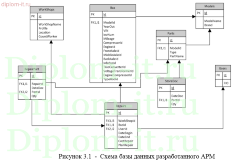

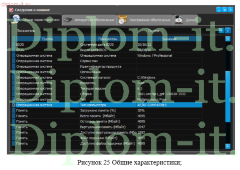

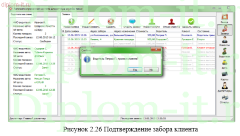

В уже имеющейся системе защиты помимо существующих средств охранно-пожарной сигнализации и видеонаблюдения в помещении, была внедрена система контроля и управления доступом.В дипломной работе для внедрения в ООО «XXX» выбрана СКУД «Шелт». Это простая и в тоже время многофункциональная система позволяет быстро внедрить и использовать такие ее элементы, как сетевой контролер и считыватели карт.

Стоимость внедрения, в соответствии с расчетами, составила около 575000 рублей, срок окупаемости СКУД составил около 22 месяцев. Немаловажно, что программное обеспечение при покупке других элементов СКУД поставляется бесплатно.

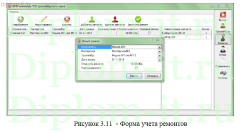

В результате внедрения удалось достигнуть следующих целей:

- • Расчет зарплаты, кадровый учет и управление доступом в одной программе;

- • Отсутствие дублирования данных в разных системах;

- • Возможность анализа эффективности работы офисных сотрудников;

- • Получение наиболее точной информации по трудовой дисциплине;

- • Значительное сокращение затрат на составление табелей рабочего времени и расчет зарплаты;

- • Согласованность организации доступа сотрудников в различные помещения и кадровых изменений.

Таким образом, анализ результатов внедрения предложенной модели совершенствования системы защиты конфиденциальной информации на основе беспроводной СКУД показал, что была повышена защита от несанкционированного доступа в охраняемое помещение со стороны персонала и других лиц. В итоге это обеспечило наибольшую вероятность сохранения целостности, доступности и конфиденциальности информации.

Характеристики

Год | 2015 |

Область | СКУД |

Заказывал диплом по специальности «цифровая экономика». Думал, что сделают кое-как, но нет: уникальность 87%, куча расчётов в Python. Менеджер ещё предложил дополнительный перечень вопросов с ответами для защиты — я купил, не пожалел. Комиссия спросила про экономическую эффективность, я уже был готов. Спасибо!

РАНХиГС, ГМУ. Заказал ВКР за месяц — сжато, но реально. Работу получил вовремя, антиплагиат 81%. Но в тексте нашёл пару устаревших ссылок (2018 год). Правки сделали, объяснили, что промахнулись. В целом сервис честный, если попросить доработку. На защите проблем не было.

Заказывала ВКР по психологии. Срок 2 месяца. Сделали чётко, уникальность 89%, SPSS, корреляции. Очень боялась защиты — взяла дополнительный пакет вопросов-ответов. И правильно: комиссия спросила про валидность методик, я ответила дословно. Ощущение, что кто-то держал меня за руку. Спасибо команде!

Очень боялась, что после перевода первой части суммы связь с исполнителями просто потеряется. На деле процесс оказался отлаженным: личный кабинет, статусы этапов, быстрый чат с куратором. Был небольшой косяк с первым автором, который не учёл свежие поправки в отраслевых стандартах, но заменили специалиста за сутки. Новая версия полностью соответствовала методичке. В целом надёжно.

Заказывала доработку бакалаврской работы перед самой защитой. Нужно было срочно добавить сравнительный анализ конкурентов. Сделали за два дня, нашли открытые данные, построили матрицу. Без этой главы меня бы просто не допустили. Спасибо за оперативность и понимание студенческих проблем. Буду рекомендовать одногруппникам.