Разработка и внедрение безопасной ЛВС в компании-разработчике программного обеспечения

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Построение защищенного электронного документооборота в организации, диплом по защите информации9 000 ₽

Построение защищенного электронного документооборота в организации, диплом по защите информации9 000 ₽ Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽

Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽ Программные комплексы поддержки принятия управленческих решений (учет рабочего времени сотрудников)10 680 ₽

Программные комплексы поддержки принятия управленческих решений (учет рабочего времени сотрудников)10 680 ₽ Разработка сайта салона красоты с возможностью записи клиентов7 344 ₽

Разработка сайта салона красоты с возможностью записи клиентов7 344 ₽Описание

Работа подготовлена и защищена в 2017 году в Московском Финансово-промышленном университете Синергия, Факультет Информационных систем и технологий, для специальности «Информационные системы и технологии», специализация «Безопасность информационных систем».

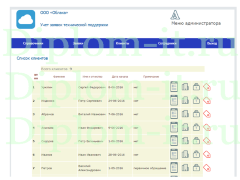

Цель работы состоит в создании комплексной системы ИБ ООО «Nazim».

Объектом исследования тут выступает ООО «Nazim», а предметом исследования считается методика создания и использования системы ИБ.

В процессе подготовки ВКР использовались следующие методы научного исследования: изучение научной литературы по тематике диплома, анализ нормативно-правовой базы, сравнение и аналитика.

Информационные активы, исходя из практической работы, состоят из пяти базовых составляющих элементов:

- Информационная модель фирмы – некое общее описаний информационных ресурсов, методик их применения и развития, видов документов, данных и структур справочников, а также варианта реализации бизнес-процессов, описание самой организационной структуры компании или ее других составляющих. По сути, аналогично любой другой модели, подобная схема в состоянии последовательно описать уровни охвата и анализа бизнеса как отдельной системы. С другой точки зрения такая модель анализирует цели и задачи компании, бизнес-процессы, ресурсы и функции, бизнес-комплексы, варианты их размещения, уровни управляющих событий и мотивационные системы. Подготовка описания такой модели помогает отследить текущее и направленное состояние бизнеса и выполняет поддержку принятия основных решений.

- Информационные ресурсы фирмы в своей реальной форме, т.е. обычные ИС и нужные хранилища данных;

- Сотрудники информационных служб (кадры), ответственные за развитие информационной модели, настройку программы, техническое обслуживание и т.д.

Базовыми источниками угроз безопасности в исследуемой фирме выделяют:

- Угрозы по каналам утечки данных (НСД к объектам защиты);

- Угрозы утечки данных по техническим каналам;

- Угрозы НСД к данным, находящимся в ЛВС.

Основными рисками являются:

- Съем информации с помощью закладок;

- Несанкционированный доступ к носителям данных;

- Подслушивание или запись переговоров;

- Проникновение лиц в Компания.

В качестве базового средства поддержания безопасности избирается ПАК Соболь. Рассчитанный графическим и аналитическим методом период окупаемости КСЗИ равен 5 месяцам.

Практическая значимость проекта состоит в том, что итоги и данные выполненной работы могут применяться в процессе создания системы физической ЗИ, для определения методики СФЗИ. Теоретическая значимость – итоги и данные дипломной работы могут примениться в рамках методического пособия.

Таким образом, в первой главе работы проведен анализ текущего состояния информационной безопасности и выявлены информационные активы компании, определены основные риски, угрозы, уязвимости и выбран комплекс задач дипломной работы.

Во второй главе работы описан комплекс организационных мер по защите информации и описан порядок применения программно-аппаратных средств защиты информации, в качестве которого выбран электронный замок «Соболь».

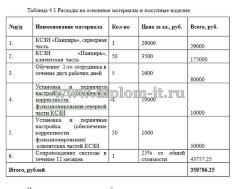

В третьей части работы оценены экономические параметры внедрения проекта, в том числе рассчитан срок его окупаемости, который составляет около 5 месяцев.

Характеристики

Год | 2017 |

Область | КСЗИ |

МГТУ им. Баумана, инноватика. Диплом про коммерциализацию стартапов. Срок горел — 9 дней. Обратилась в 4 утра, ответили через 20 минут (менеджер online). Подобрали автора-практика из технопарка. Черновик прислали через 4 дня, я испугалась — много воды. Написала претензию, автор переделал за сутки, убрал лишнее. В итоге уникальность 88%, защитилась на 4. Презентацию сделали сами, но речь прислали готовую. Цена со срочностью была выше обычной, но терпимо. Рекомендую, если нужна быстрая реакция.

ВШЭ, экономика (магистратура). Тема сложная: анализ панельных данных в Stata. Срок — 45 дней. Автор оказался кандидатом наук (как сказал менеджер). Работу сделал с нуля, включая эконометрическую модель. Уникальность 94% — супер. Цена была выше среднего (но это магистратура). Зато никаких скрытых платежей, оплата поэтапно. На защите я чувствовал себя уверенно, потому что автор подготовил развёрнутые ответы на возможные вопросы (это отдельная услуга, но стоит того). Минус: иногда пропадал на 2-3 дня, но предупреждал. Итог — 5.

Срочный заказ — 7 дней до сдачи финальной версии. Тема сложная, нужен был высокий антиплагиат. На diplom-it.ru согласились, но предупредили: цена выше на 40% из-за короткого срока. Оплатил полную сумму сразу. Автор сделал работу за 6 дней, уникальность 87% (проверял в етхт). Текст сухой, без воды, все сноски на актуальные постановления пленумов. Ответ на отзыв научрука по структуре пришлось ждать почти сутки, но исправили. Речь и презентацию не заказывал — сам сделал. Защитился на 'удовлетворительно', но претензий к содержанию нет. Если нужна именно работа по юриспруденции без лирики — рекомендую.

РГСУ, лингвистика. У меня диплом по переводу технических текстов. Автор — филолог, сделала качественный анализ переводческих трансформаций. Сначала сомневалась в уникальности — получила 90% (вуз требует 80). Общались в основном по почте, отвечали в течение дня. После сдачи научрук попросил дополнить практическую часть примерами — доделали за 3 дня бесплатно. Цена была очень бюджетной для диплома. Тональность нейтральная, но я довольна.

МИСИС, прикладная информатика. Заказывал диплом по администрированию Linux. Автор написал про настройку серверов и скрипты автоматизации. Уникальность 87%. Срок 18 дней — уложились. Защита на 4. Спасибо команде.