Разработка методики контроля защищенности ЛВС от НСД к конфиденциальной информации, ВКР по защите информации

Получите бесплатно демо-версию Демо-версия - дипломная работа, в котрой удалена часть текста, рисунков, таблиц.Посмотреть все услуги дипломной работы на электронную почту.

Введите адрес электронной почты и нажмите "Отправить"

Проектирование и разработка АРМ менеджера по закупкам7 776 ₽

Проектирование и разработка АРМ менеджера по закупкам7 776 ₽ Автоматизация приема заявок на ремонт и модернизацию персональных компьютеров8 748 ₽

Автоматизация приема заявок на ремонт и модернизацию персональных компьютеров8 748 ₽ Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽

Методика обеспечения защиты информации WEB-сервера от XSS атак на основе многокритериального выбора, ВКР безопасность информационных систем11 880 ₽ Разработка сайта для онлайн заказа и доставки еды6 480 ₽

Разработка сайта для онлайн заказа и доставки еды6 480 ₽Описание

Работа подготовлена и защищена в 2018 году для специальности 10.03.01 Информационная безопасность.

В рамках нынешнего развития ИТ не нуждается в каких-то дополнениях тот тезис, что данные считаются самым ценным ресурсом для любой компании, которая работает на современном рынке. Отсюда появляется важность корректной ЗИ.

Исходя из оценок специалистов в области ИБ, утечки секретных данных, причиной которых становится доступность открытых каналов, выдвигаются сегодня на первое место среди утечек по остальным каналам.

Злоумышленники, которые находятся вне ИС организации, очень хотят получить НСД к информации, которая требует защиты, а также, всегда есть недобросовестные сотрудники компании, которые хотя использовать свои возможности по доступу к данным в корыстных целях и для разглашения третьим лицам.

Сегодня считается важным вопрос защиты конфиденциальных данных от утечки по разным каналам, поэтому и была определена тематика проекта - создание методики отслеживания защищенности ЛВС от НСД к секретным данным, которая очень актуальна.

И в рамках применения различных средств и методов ЗИ, СЗИ может быть полностью эффективной и всегда есть возможность пропустить утечку данных, т.к. не все каналы могут отслеживаться на должном уровне.

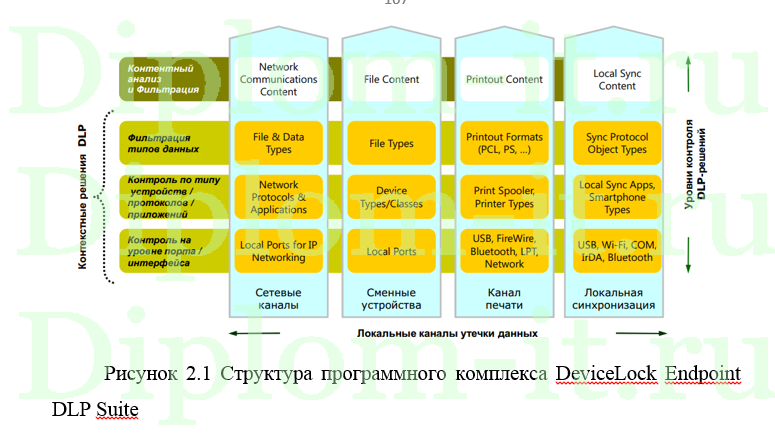

Исходя из этого делаем вывод, что для создания результативной СЗИ важно брать под контроль каналы утечки данных разного формата. Доступность отслеживания каналов утечек данных включают системы класса DLP (Data Leak Prevention).

Применения таким DLP-систем помогает минимизировать риски утечки данных, а также позволяет досконально расследовать инциденты ИБ при их реализации.

Объектом анализа становится сама ЗИ. Предметом анализа является безопасность данных ООО «Компания».

Цель работы – создать методику отслеживания защищенности ЛВС от НСД к секретным данным.

Основные задачи в работе:

1.Описать и проанализировать базовые подходы и СЗИ в сетях;

2.Описать базовые технологии ЗИ в сетях;

3.Изучить текущее положение СЗИ в ООО «Компания»;

4.Подготовить ТЗ и провести обновление имеющейся СЗИ в корпоративной сети ООО «Компания»;

5.Определить эффективность выполненной модернизации по защите корпоративной информации в компании.

В этой работе понятие защиты от потери данных описано исходя из поддержания ИБ и ЗИ.

Теоретическая суть проекта состоит в выборке и систематизации данных из литературы по вопросам поддержания ИБ в корпоративных сетях, определения базовых видов угроз и выявления требуемых инструментов и методов по поддержанию ЗИ.

Практическая суть проекта состоит в подготовке мероприятий, которые помогут повысить уровень безопасности данных в локальной сети компании.

В работе в процессе исследования были использованы отрывки из работ различных авторов: Волокитин А.В., Маношкин А.П., Солдатенков А.В., Савченко С.А., Петров Ю.А., Вус М.А., Каторин, Ю. Ф. и др.

Сама работа включает в себя введение, 3 главы, заключения и перечня первоисточников.

Характеристики

Файлы схем | да |

Год | 2018 |

Заказал диплом по программированию – и он оказался просто идеальным! Преподаватель похвалил чистый код с подробными комментариями, а антиплагиат был выше 90%. Ещё и презентацию с докладом сделали в подарок – просто сказка!

Заказал диплом по проектированию ЛВС – работа просто огонь! Преподаватель был в восторге, а антиплагиат показал 90%. Ещё и презентацию с докладом включили бесплатно – мечта, а не компания!

Дипломная по прикладной информатике в экономике выполнена на отлично: использовали актуальные технологии, а все правки вносили быстро и без лишних оплат. Администрация всегда на связи – приятно работать с надёжными людьми.

Очень переживал за диплом по защите информации, но компания превзошла ожидания! Работа прошла проверку с первого раза, а бесплатная рецензия стала приятным бонусом. Спасибо за поддержку и чуткость!

Очень качественная дипломная работа по прикладной информатике в экономике. Код был хорошо прокомментирован, разобрался без проблем. Администрация всегда оперативно решала вопросы – приятно иметь дело с профессионалами.