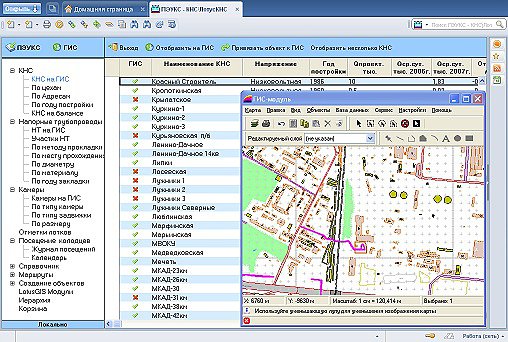

Во всех отраслях экономики сегодня требуется перемещение каких-либо грузов. С этим процессом неразрывно связаны многие виды практической деятельности человека. Способы данного перемещения должны быть максимально эффективны. Для того, чтобы этого добиться появилось отдельное бизнес направление, под названием «логистика». Она призвана обеспечивать оптимальность грузоперевозок в той или иной компании. Для целей логистики используются специально созданные программы и системы, с помощью которых обрабатываются данные, сортируется и хранится информация, делающая возможной эффективную работу специалистов. Данные программы также используются для того, чтобы следить за передвижением грузов, за исполнением заказов, связанных с компанией.

Во всех отраслях экономики сегодня требуется перемещение каких-либо грузов. С этим процессом неразрывно связаны многие виды практической деятельности человека. Способы данного перемещения должны быть максимально эффективны. Для того, чтобы этого добиться появилось отдельное бизнес направление, под названием «логистика». Она призвана обеспечивать оптимальность грузоперевозок в той или иной компании. Для целей логистики используются специально созданные программы и системы, с помощью которых обрабатываются данные, сортируется и хранится информация, делающая возможной эффективную работу специалистов. Данные программы также используются для того, чтобы следить за передвижением грузов, за исполнением заказов, связанных с компанией.

Каждый студент, выбирая тему своей дипломной работы старается выбрать такую, которая была бы интересна ему самому, затрагивала бы актуальные и важные вопросы ИТ сферы, касалась, по возможности, нескольких отраслей промышленности. Всем этим параметрам соответствует тема автоматизации доставки грузов. Если студент решил заняться этой темой, то он напишет качественную работу и получит за нее высокий балл в том случае, если будет действовать по следующему алгоритму:

- открывать работу должна аналитическая часть, с подробной технико-экономической характеристикой исследуемого объекта, с указанием экономических параметров решаемой задачи, с анализом имеющихся методов решения поднятых вопросов;

- во второй части необходимо представить описание проекта. В проектной части описываются функциональные требования к самому проекту и к инструментам, используемым для автоматизации. Выделяется программное и алгоритмическое обеспечение. Проводится тестирование готовой автоматизированной системы, делаются выводы;

- в заключительной, третьей части выделяются методики для внедрения и оценки показателей эффективности предложенной системы, для формирования технологической среды. Рассчитывается экономическая рентабельность, подводятся итоги по всей выполненной работе.

В окончании следует показать возможности дальнейшего развития системы, продемонстрировать возможности созданной программы.

В настоящее время большое значение имеют вопросы информационной безопасности в ИТ сфере. Эта тенденция со временем только усиливается, так как экономика, бизнес, торговля, управление всё больше используют технологии, неразрывно связанные с сохранением и передачей документов и данных в электронном виде. Конфиденциальная информация, важные и личные файлы должны быть надёжно защищены. В нашем Государстве действуют законы, в соответствии с которыми персональные данные, коммерческие, служебные и государственные тайны должны быть в ограниченном доступе, координировать который должны специальные службы или нормативные акты. Сейчас мы достаточно часто сталкиваемся с ситуациями, когда подобная важная информация, представляющая интерес для разнообразных злоумышленников, становится им доступна. Нередки случаи завладения или уничтожения информации, приводящие к обогащению преступников.

В настоящее время большое значение имеют вопросы информационной безопасности в ИТ сфере. Эта тенденция со временем только усиливается, так как экономика, бизнес, торговля, управление всё больше используют технологии, неразрывно связанные с сохранением и передачей документов и данных в электронном виде. Конфиденциальная информация, важные и личные файлы должны быть надёжно защищены. В нашем Государстве действуют законы, в соответствии с которыми персональные данные, коммерческие, служебные и государственные тайны должны быть в ограниченном доступе, координировать который должны специальные службы или нормативные акты. Сейчас мы достаточно часто сталкиваемся с ситуациями, когда подобная важная информация, представляющая интерес для разнообразных злоумышленников, становится им доступна. Нередки случаи завладения или уничтожения информации, приводящие к обогащению преступников.

Любое современное производство обязательно строит бизнес модель создания своего товара и заранее рассматривает процесс сбыта будущей продукции. То есть ещё до начала производства, необходимо иметь представление кому и как данный товар будет предложен. Это необходимо для оперативного отслеживания изменений на рынке, для правильного формирования предложения, для учёта потребительского спроса. Существует множество информационных систем, которые можно использовать в качестве средств учёта. С их помощью можно следить за эффективностью продаж, кроме того разнообразные графики, выстраиваемые этими программами, позволяют руководству принимать грамотные управленческие решения, вовремя запускать разнообразные процессы, стимулирующие продажи.

Любое современное производство обязательно строит бизнес модель создания своего товара и заранее рассматривает процесс сбыта будущей продукции. То есть ещё до начала производства, необходимо иметь представление кому и как данный товар будет предложен. Это необходимо для оперативного отслеживания изменений на рынке, для правильного формирования предложения, для учёта потребительского спроса. Существует множество информационных систем, которые можно использовать в качестве средств учёта. С их помощью можно следить за эффективностью продаж, кроме того разнообразные графики, выстраиваемые этими программами, позволяют руководству принимать грамотные управленческие решения, вовремя запускать разнообразные процессы, стимулирующие продажи.

В банковскую современную систему входит множество связанных между собой элементов. Это сложнейшая структура состоит из разнообразных технических устройств, программного обеспечения, физических средств, множества документации. Банк должен быть не только эффективным, но и безопасным, этому аспекту сегодня уделяется большое внимание. Надёжно защищены должны быть все информационные процессы и материальные средства, то есть вклады, драгоценные изделия, валюта и так далее. Отвечают за вопросы безопасности в банках различные сотрудники. В их обязанности входит обеспечение должного уровня безопасности, целостности конфиденциальных данных, стабильности и правильности работы информационных банковских систем, надёжности хранения кодов и паролей, предоставляющих доступ к ресурсам банка, к административному контролю над ним.

В банковскую современную систему входит множество связанных между собой элементов. Это сложнейшая структура состоит из разнообразных технических устройств, программного обеспечения, физических средств, множества документации. Банк должен быть не только эффективным, но и безопасным, этому аспекту сегодня уделяется большое внимание. Надёжно защищены должны быть все информационные процессы и материальные средства, то есть вклады, драгоценные изделия, валюта и так далее. Отвечают за вопросы безопасности в банках различные сотрудники. В их обязанности входит обеспечение должного уровня безопасности, целостности конфиденциальных данных, стабильности и правильности работы информационных банковских систем, надёжности хранения кодов и паролей, предоставляющих доступ к ресурсам банка, к административному контролю над ним.